Anúncios

Os servidores de ativação (KMS) por meio de uma organização ou instituição educacional são legais e devem ser usados para essas finalidades.

A ativação por meio do servidor KMS é segura?

O Defender da Microsoft encontrará o ativador KMS como uma ameaça e outros softwares antivírus também farão isso. Não temos informações se esse tipo de ferramenta contém malware, simplesmente aconselhamos não usá-lo. Se você quiser usar software ilegal, use-o por sua conta e risco.

Anúncios

O ativador KMS é um vírus?

Resposta originalmente: O KMS Activator é um programa de vírus (malware)? Não, KMS Auto não é um arquivo de vírus, mas é simplesmente um arquivo de ativação. É apenas ativar ou desbloquear a versão completa do aplicativo.

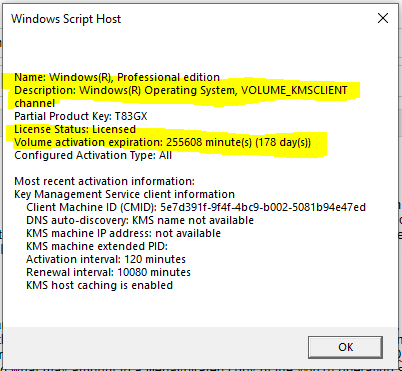

A ativação do KMS é permanente?

As ativações do KMS são válidas por 180 dias (o intervalo de validade da ativação). Os computadores cliente KMS devem renovar sua ativação conectando-se ao host KMS pelo menos uma vez a cada 180 dias. Por padrão, os computadores cliente KMS tentam renovar sua ativação a cada 7 dias.

Anúncios

Qual é a desvantagem de usar o KMS?

O host KMS precisa renovar sua ativação a cada 180 dias: Na minha opinião, essa é a maior desvantagem do KMS. Se houver problemas com sua chave KMS, a ativação poderá falhar. Já tivemos um incidente assim. Então, isso não é apenas teoria. Nesse caso, você será dependente da Microsoft.

O que é ativação KMS?

O Key Management Service (KMS) é um serviço de ativação que permite que as organizações ativem sistemas dentro de sua própria rede, eliminando a necessidade de computadores individuais se conectarem à Microsoft para ativação do produto.

O servidor KMS pode controlar seu PC?

AFIK o servidor KMS não tem outros direitos ou privilégios em seu computador.

O KMSPico é uma ameaça?

KMSpico é um arquivo potencialmente nocivo, poispode conter um vírus; portanto, ele infectaria o computador nesse cenário e seria necessário destruí-lo após o download.

O KMSPico é um spyware?

KMSPico não é uma ferramenta legítima e é desenvolvida por criminosos cibernéticos, e não pela corporação Microsoft. Portanto, o uso desta ferramenta viola os termos e condições do sistema operacional Windows. Além disso, muitas vezes é distribuído por sites duvidosos que contêm conteúdo malicioso.

O KMSPico é um malware?

Por que não recomendamos. As ferramentas de hack podem ser qualificadas como riskware, uma categoria de software que pode ser arriscada para instalar em seu computador ou dispositivo. Isso ocorre porque uma cópia legítima do software pode ser empacotada com adware ou, na verdade, é um malware com o nome de um software popular. Esse é o caso do KMSPico.

Por quanto tempo posso usar o Windows 10 sem ativação?

Você pode usar um Windows 10 não ativado por um mês após a instalação sem restrições. Quando o período de carência de um mês expirar, você precisará ativar o sistema operacional com uma chave do produto para evitar o uso do Windows 10 com recursos limitados.

O que acontece se o Windows não estiver ativado?

Quando se trata de funcionalidade, você não poderá personalizar o plano de fundo da área de trabalho, a barra de título da janela, a barra de tarefas e a cor inicial, alterar o tema, personalizar Iniciar, barra de tarefas e tela de bloqueio etc. quando não estiver ativando o Windows . Além disso, você pode receber mensagens periodicamente pedindo para ativar sua cópia do Windows.

O que acontece se você não ativar o Windows 10 após 30 dias?

Bem, eles continuarão funcionando e recebendo atualizações, mas você não poderá personalizar o sistema operacional. Por exemplo, as configurações de tela de bloqueio e plano de fundo e papel de parede ficarão esmaecidas.

O que acontece se eu não ativarJanelas?

Não ativar o Windows não prejudicará sua capacidade de usar o software. Na verdade, a única diferença entre um sistema operacional Windows ativado e não ativado é a capacidade de personalizar a aparência da interface do usuário.

O KMS é genuíno?

Sim, a ativação do KMS é ilegal para Windows. Se você ativar pelo método KMS, sua cópia do Windows não será considerada genuína pelo Windows.

O kms Pico é seguro?

KMSpico é um software confiável, mas somente se você baixar o KMSpico de uma fonte legítima. Ele pode ajudá-lo a ativar o Windows e os produtos do Microsoft Office gratuitamente. O KMSpico é atualizado e mantido regularmente, o que o torna confiável e seguro.

A ativação do Msguides para Windows é segura?

Sim… é seguro, mas depende de você qual ativador do Windows você está usando. algum tempo tentamos baixar o Windows Activator de uma fonte aleatória e pode haver chances de vírus entrarem em seu sistema. então siga o melhor. se você encontrou em execução suspeita, encerre seu processo e desconecte-se da internet.

Como funcionam os servidores KMS?

O KMS usa um modelo cliente-servidor para clientes Windows ativos e é usado para ativação de volume em sua rede local. Os clientes KMS se conectam a um servidor KMS, chamado de host KMS, para ativação. Os clientes KMS que um host KMS pode ativar dependem da chave de host usada para ativar o host KMS.

As chaves KMS expiram?

As chaves geradas pelo AWS KMS não têm prazo de validade e não podem ser excluídas imediatamente; há um período de espera obrigatório de 7 a 30 dias.

Devo usar MAK ou KMS?

MAK é mais apropriado para clientes que passam muito tempo desconectados da rede corporativa. KMS significa Key Management Services. Como as chaves MAK, as chaves KMS são boas para umnúmero específico de ativações.

Como você verifica se o KMS está instalado?

Para verificar se o computador cliente está ativado corretamente, você pode verificar no Sistema do Painel de Controle ou executar o script SLMgr no prompt de comando. Para verificar execute Slmgr. vbs com a opção de linha de comando /dli. Ele fornecerá detalhes sobre a instalação do Windows e seu status de ativação e licenciamento.

Como posso ver a Licença KMS?

Execute a seguinte linha de comando no servidor KMS para recuperar todas as licenças instaladas: cscript c:\windows\system32\slmgr. vbs /dli todos >> c:\temp\KMS. registro.