A restauração do sistema para as configurações originais de fábrica eliminará quaisquer hackers de backdoor estabelecidos em seu dispositivo. No entanto, restaurar seu telefone para um backup onde as portas traseiras já foram instaladas pode preservar a entrada do hacker no dispositivo. Ao restaurar a partir de um backup, você também está redefinindo seu iPhone. Isso apaga tudo no seu iPhone!

Redefinir o iPhone pode remover o hacker?

A maioria dos malwares pode ser removida com uma redefinição de fábrica do seu telefone. No entanto, isso apagará todos os dados armazenados em seu dispositivo, como fotos, notas e contatos, por isso é importante fazer backup desses dados antes de redefinir seu dispositivo. Siga as instruções abaixo para redefinir seu iPhone ou Android.

Devo redefinir meu iPhone se for hackeado?

Se você suspeitar que seu iPhone foi invadido, você deve redefinir o telefone para as configurações de fábrica. O que você tem que fazer para evitar outro ataque? Nunca se conecte a um Wi-Fi gratuito Não faça jailbreak em seu telefone Exclua quaisquer aplicativos em seu telefone que você não reconheça Não baixe aplicativos ilegítimos, como o aplicativo lanterna.

A redefinição de fábrica de um iPhone removerá o spyware?

Uma redefinição de fábrica remove spyware? A restauração do seu iPhone para as configurações de fábrica o limpará completamente, removendo spyware e outros malwares no processo.

Redefinir o iPhone remove vírus?

Resumindo, sim, uma redefinição de fábrica geralmente remove vírus… mas (sempre existe um ‘mas’ não existe?) nem sempre. Devido à grande variedade e à natureza em constante evolução dos vírus de computador, é impossível dizer com certeza que uma redefinição de fábrica será a resposta para curar seu dispositivo da infecção por malware.

Devoredefinir meu iPhone se for hackeado?

Se você suspeitar que seu iPhone foi invadido, você deve redefinir o telefone para as configurações de fábrica. O que você tem que fazer para evitar outro ataque? Nunca se conecte a um Wi-Fi gratuito Não faça o jailbreak do seu telefone Exclua quaisquer aplicativos no seu telefone que você não reconheça Não baixe aplicativos ilegítimos, como o aplicativo lanterna.

Você pode desbloquear seu telefone?

Se você carregou aplicativos recentemente no Android, eles podem ser os culpados pelo hack. Portanto, para desbloquear seu telefone, exclua todos os aplicativos baixados recentemente.

O que eu disco para ver se meu telefone foi hackeado?

Use o código *#21# para ver se os hackers rastreiam seu telefone com intenção maliciosa. Você também pode usar este código para verificar se suas chamadas, mensagens ou outros dados estão sendo desviados. Ele também mostra o status de suas informações desviadas e o número para o qual as informações são transferidas.

Desligar o telefone elimina os hackers?

Acontece que desligar um dispositivo ainda não é suficiente para parar os hackers. Uma equipe de pesquisadores de segurança cibernética da Universidade Técnica de Darmstadt, na Alemanha, descobriu que os iPhones ainda podem ser infectados por malware quando são desligados.

O iPhone pode ser hackeado remotamente?

Pode surpreendê-lo, mas sim, é possível hackear remotamente um dispositivo iOS. No lado bom; no entanto, é quase certo que isso nunca acontecerá com você.

O spyware pode permanecer no telefone após a redefinição de fábrica?

As chances de malware sobreviver a uma redefinição de fábrica são muito, muito pequenas, mas não zero. Se você enraizou seu telefone, há uma pequena chance de que o malware possa se copiar para a partição do sistema, de modo que sobreviveria a uma redefinição de fábrica.

O malware pode sobreviver a uma redefinição de fábrica?

Desvantagens dos dados de redefinição de fábrica que sãoexcluído não pode ser recuperado se o backup para ele não existir. Nem todos os malwares e vírus podem ser removidos redefinindo um dispositivo para o modo de fábrica; ou seja, ele não pode remover alguns vírus ou malwares armazenados na partição raiz do dispositivo por meio desse método.

Uma redefinição de fábrica eliminará o spyware?

Uma redefinição de fábrica excluirá tudo em seu telefone, incluindo o spyware. Certifique-se de ter um backup do seu telefone antes de fazer isso para evitar a perda de suas fotos, aplicativos e outros dados. Você precisará restaurar seu telefone para um backup de antes de começar a ter problemas de spyware.

O que acontece quando eu redefino todas as configurações do iPhone?

Redefinir todas as configurações: todas as configurações, incluindo configurações de rede, dicionário do teclado, configurações de localização, configurações de privacidade e cartões Apple Pay, são removidas ou redefinidas para seus padrões. Nenhum dado ou mídia é excluído.

O que a rede de reinicialização do iPhone faz?

Redefinir as configurações de rede em seu Apple® iPhone® redefine redes Wi-Fi e senhas, configurações de celular e configurações de VPN.

O que os hackers podem fazer com meu telefone?

Quando um hacker entra em seu telefone, ele tenta roubar o acesso às suas contas valiosas. Verifique suas mídias sociais e e-mail para solicitações de redefinição de senha, locais de login incomuns ou verificações de inscrição de nova conta. Você percebe chamadas ou textos desconhecidos em seus registros. Hackers podem estar grampeando seu telefone com um trojan SMS.

Devo redefinir meu iPhone se for hackeado?

Se você suspeitar que seu iPhone foi invadido, você deve redefinir o telefone para as configurações de fábrica. O que você tem que fazer para evitar outro ataque? Nunca se conecte a um Wi-Fi gratuito Não faça jailbreak em seu telefone Exclua quaisquer aplicativos em seu telefone que você não reconheça Não baixe aplicativos ilegítimos, como o aplicativo lanterna.

O que faz *#21 fazer com o seu telefone?

Avaliamos a alegação de que discar *#21# em um dispositivo iPhone ou Android revela se um telefone foi grampeado como FALSO porque não é compatível com nossa pesquisa.

Alguém pode hackear seu telefone apenas por saber seu número?

Autenticação de dois fatores. É importante reiterar que não é possível alguém simplesmente digitar seu número em algum software obscuro e clicar em “HACK”. Geralmente, há um processo de induzir você a fazer algo como mencionado acima.

Seu iPhone pode ser hackeado clicando em um link?

E-mail perigoso. Incentivar você a clicar em um link em uma mensagem de texto ou e-mail é um meio comum que os hackers usam para roubar suas informações ou instalar malware em seu smartphone. Isso é chamado de ataque de phishing. O objetivo do hacker é infectar seu iPhone com malware e provavelmente violar seus dados.

Alguém pode acessar meu iPhone?

Se o seu iPhone fizer backup de tudo na sua conta do iCloud, alguém poderá espionar sua atividade acessando sua conta do iCloud de qualquer navegador da web. Eles precisariam do seu nome de usuário e senha do ID Apple para fazer isso; portanto, se você souber que um terceiro possui essas informações, há algumas etapas que você deve seguir.

Como faço para impedir que meu telefone seja rastreado?

No Android: abra a App Drawer, vá para Configurações, selecione Localização e insira as Configurações de localização do Google. Aqui, você pode desativar o Relatório de Localização e o Histórico de Localização.

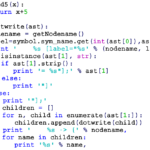

Como excluir completamente o iPhone hackeado?

Apague tudo do iPhone hackeado. 1 Abra o aplicativo Configurações e toque em Geral. 2 Toque em Redefinir. 3 Selecione Apagar todo o conteúdo e configurações. 4 Digite a senha do seu iPhone quando solicitado e confirme. 5 Após a redefinição, configure seu iPhone e todos os dados maliciosos nele desaparecerão. Você terá praticamenteum iPhone internamente novo.

A restauração do seu iPhone o torna mais vulnerável a hackers?

Restaurar seu iPhone pode ser uma solução rápida para limpar quaisquer incursões que hackers já tenham feito em seu dispositivo. No entanto, também tornará seu dispositivo mais vulnerável até que você atualize seus patches de segurança. A restauração do sistema para as configurações originais de fábrica eliminará quaisquer hackers de backdoor estabelecidos em seu dispositivo.

Como proteger seu iPhone contra hackers?

Embora existam muitas maneiras de proteger seu iPhone contra hackers, uma das mais simples é ser proativo em relação a isso. Certifique-se de ter uma senha forte e que seu telefone esteja atualizado com os patches de software mais recentes. Se você está realmente preocupado com a segurança, considere usar uma VPN ou outras medidas de segurança.

Os hackers podem acessar seu iPhone sem sua senha?

Se um hacker quebrar sua senha em um site e for a mesma que você usa para seu ID Apple, ele poderá obter acesso ao seu iPhone. Use uma VPN ao usar o Wi-Fi público.