Anúncios

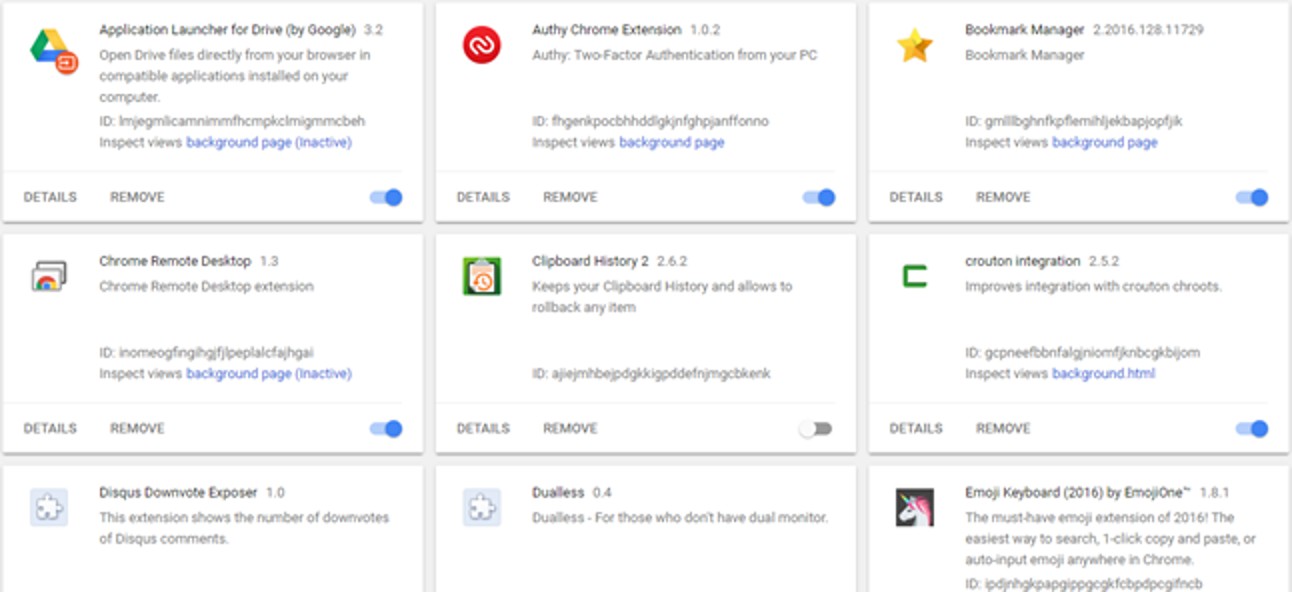

Brave e Google Chrome são navegadores baseados no Chromium; ambos são compatíveis com a maioria das extensões encontradas na Chrome Web Store. E a grande maioria das extensões que você encontra são seguras.

As extensões do Chrome podem danificar seu computador?

As extensões do navegador são uma ótima maneira de expandir a funcionalidade do seu navegador favorito. Mas as extensões ruins do Chrome podem causar muito mais danos do que ajudar. Se eles usam muitos recursos do sistema, coletam seus dados, instalam adware, redirecionam suas pesquisas para sites com spam ou similares, você não os quer em seu sistema.

Anúncios

As extensões do Chrome podem roubar senhas?

As extensões do Chrome não podem roubar suas senhas por padrão. Ao adicionar uma extensão, você concede um conjunto de permissões. Se você aprovar o acesso ao conteúdo do site, os dados confidenciais poderão ser lidos pela extensão, incluindo nomes de usuário e senhas de login. É essencial verificar as extensões antes de instalá-las.

As extensões do Chrome podem danificar seu computador?

As extensões do navegador são uma ótima maneira de expandir a funcionalidade do seu navegador favorito. Mas as extensões ruins do Chrome podem causar muito mais danos do que ajudar. Se eles usam muitos recursos do sistema, coletam seus dados, instalam adware, redirecionam suas pesquisas para sites com spam ou similares, você não os quer em seu sistema.

Anúncios

Todas as extensões do navegador são seguras?

Isso realmente depende do tipo de extensão que você está instalando; o maior risco de segurança que eles representam é do gerenciamento de permissões. A boa notícia é que a maioria dos navegadores modernos tem um sistema de permissão para extensões e alguns usam poucas permissões para realizar suas tarefas.

As extensões do navegador podem roubar dados?

Muitas extensões de navegador são seguras, mas algumas são maliciosas e podem expor você a fraudes e roubo de identidade.

As extensões do Chrome podem conter vírus?

As extensões maliciosas do Chrome podem ser criadas com código malicioso desde o início ou podem ser “atualizadas” com código malicioso assim que ganharem um certo nível de popularidade.

O Chrome deve usar extensões?

Resposta: as extensões do Chrome vêm de uma grande variedade de desenvolvedores. O Google considera a maioria das extensões de uso seguro. No entanto, os usuários devem proceder com cautela antes de instalar extensões com poucos downloads ou avaliações.

As extensões do navegador podem ser malware?

Extensões de navegador perigosas podem prejudicar seriamente sua segurança. Atualmente, o Google Chrome é o único navegador que solicita que você concorde com as permissões de extensão do navegador. Se não forem verificadas, extensões de navegador perigosas podem registrar suas teclas pressionadas ou até mesmo fornecer uma passagem para malware entrar no seu dispositivo.

O que é uma extensão maliciosa?

Malware de extensão é qualquer extensão de navegador que foi desenvolvida intencionalmente com codificação que causa comportamentos indesejáveis ou cujo código foi comprometido por um invasor para fazê-lo. Como outros tipos de software, as extensões do navegador podem ser projetadas para realizar ataques.

As extensões do Chrome coletam dados?

A partir do próximo ano, as extensões do Chrome mostrarão quais dados coletam dos usuários. O Google adicionará uma seção “Práticas de privacidade” na página da Web Store de cada extensão do Chrome, listando quais dados eles coletam dos usuários e o que o desenvolvedor planeja fazer com eles.

A extensão pode ver minha senha?

As extensões do navegador são muito mais perigosas do que a maioria das pessoas imagina. Essas pequenas ferramentas geralmente têm acesso a tudo o que você faz on-line, para que possam capturar suas senhas, rastrear sua navegação na Web, inserir anúncios nas páginas da Web que você visita e muito mais.

O que as extensões do Chrome têm acessopara?

Suas guias e atividade de navegação: o aplicativo ou extensão pode ver os URLs e os títulos dos sites que você visita. Ele também pode abrir e fechar abas e janelas, bem como navegar para novas páginas em abas e janelas abertas. Sua localização física: o aplicativo ou extensão pode usar a localização atual do seu computador ou dispositivo.

As extensões do Chrome podem conter vírus?

As extensões maliciosas do Chrome podem ser criadas com código malicioso desde o início ou podem ser “atualizadas” com código malicioso assim que ganharem um certo nível de popularidade.

A extensão Orange Monkey é segura?

Sim, é uma extensão do Chrome do gerenciador de scripts de usuário confiável com mais de 2 milhões de usuários.

A pesquisa de música no Chrome é segura?

Devido a isso, o Music Search for Chrome é classificado como um sequestrador de navegador. Além disso, ele espiona a atividade de navegação dos usuários. Como a maioria dos usuários baixa/instala sequestradores de navegador involuntariamente, eles também são considerados APIs (Aplicativos Potencialmente Indesejados).

A extensão de download de arquivos rápidos é segura?

Quick Files Download é uma extensão de navegador não autorizada que descobrimos ao inspecionar páginas de download não confiáveis. Este software é promovido como uma ferramenta de gerenciamento de download. No entanto, o Quick Files Download na verdade funciona como adware – ele exibe vários anúncios e espiona a atividade de navegação dos usuários.

As extensões do Chrome podem danificar seu computador?

As extensões do navegador são uma ótima maneira de expandir a funcionalidade do seu navegador favorito. Mas as extensões ruins do Chrome podem causar muito mais danos do que ajudar. Se eles usam muitos recursos do sistema, coletam seus dados, instalam adware, redirecionam suas pesquisas para sites com spam ou similares, você não os quer em seu sistema.

A extensão do navegador pode roubar a senha?

Lembre-se que a verificação ortográficaextensão do navegador que pedia permissões para ler e analisar tudo o que você digita? Especialistas em segurança cibernética alertam que há uma grande chance de que algumas extensões estejam usando indevidamente seu consentimento para roubar as senhas que você digita no navegador da web.

As extensões do Google são gratuitas?

Todas essas extensões são gratuitas, então não há mal nenhum em experimentá-las. Você pode desativá-los ou removê-los facilmente digitando chrome://extensions/ na barra de endereço do Chrome ou clicando com o botão direito do mouse no ícone de uma extensão na barra de ferramentas para removê-la.

Qual é a extensão de navegador mais popular?

O uso do Google Chrome aumentou constantemente nos últimos anos e agora é o navegador mais popular nos EUA.

O Google Chrome pode ser infectado?

O Google Chrome inclui um recurso para sincronizar os dados do navegador entre computadores, incluindo extensões do navegador da web. Esse é um recurso conveniente, mas quando um malware infecta seu navegador Google Chrome, ele pode pegar carona nos dados de sincronização e se tornar difícil de remover com programas antivírus.