No MySQL, as permissões de usuário são concedidas à conta de usuário MySQL que determina as operações que podem ser executadas no servidor. Essas permissões de usuário podem diferir nos níveis de privilégios em que são aplicadas para várias execuções de consulta.

Como a segurança do usuário é implementada no MySQL?

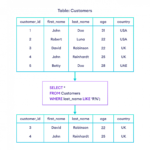

A segurança do MySQL funciona limitando os usuários que têm acesso a um banco de dados e o que eles podem fazer depois de terem acesso.

Como mostro as permissões do usuário no MySQL?

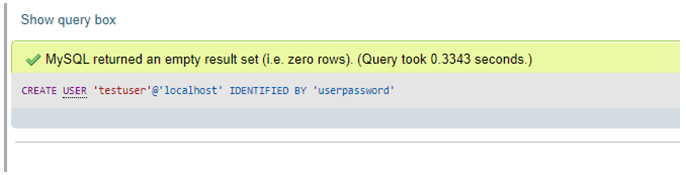

Se a conta de usuário com a qual você está conectado tiver privilégios SELECT no banco de dados mysql interno, você poderá ver os privilégios concedidos a outras contas de usuário. Para mostrar os privilégios de outras contas, use o seguinte formato: SHOW GRANTS FOR ‘

Como as permissões são implementadas no MySQL Mcq?

Explicação: MySQL usa segurança baseada em Listas de Controle de Acesso (ACLs) para todas as conexões, consultas e outras operações que os usuários podem tentar executar. Há suporte para conexões criptografadas SSL. 2. O cliente mysql grava um registro das instruções executadas em um arquivo de histórico no Unix.

Como altero as permissões no MySQL?

No momento, você não pode alterar os privilégios de um usuário no painel de controle, portanto, para fazer isso, você precisa usar um cliente MySQL de linha de comando como o mysql . Depois de criar um usuário no cluster, conecte-se ao cluster como doadmin ou outro usuário administrador.

Como faço concessões no MySQL?

A cláusula WITH GRANT OPTION dá ao usuário a capacidade de conceder a outros usuários quaisquer privilégios que o usuário tenha no nível de privilégio especificado. Para conceder o privilégio GRANT OPTION a uma conta sem alterar seus privilégios, faça o seguinte: GRANT USAGE ON *.

Como dou permissão parabanco de dados no SQL Server?

Segurança – Logins, clique duas vezes em Login e você verá a janela Propriedades de Login. Vá para a guia User Mapping e selecione o banco de dados no qual você deseja conceder permissão. Na seção ‘Associação de função de banco de dados para’, marque a caixa de seleção ‘db_datawriter’ conforme mostrado abaixo. Clique em OK e pronto.

Qual dos seguintes está disponível no MySQL Mcq?

A resposta correta para a pergunta “Qual das opções a seguir está disponível no MySQL” é a opção (D). Criar banco de dados. Porque o MySQL é um RDBMS ou Sistema de Gerenciamento de Banco de Dados Relacional de código aberto.

Como você concede permissão para acessar um banco de dados?

Na guia Ferramentas de Banco de Dados, no grupo Administrar, clique em Usuários e Permissões. Clique em um dos seguintes comandos: Permissões de usuário e grupo Use isso para conceder ou revogar permissões de usuário ou grupo ou para alterar o proprietário de objetos de banco de dados.

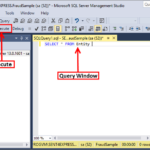

Como concedo permissão para selecionar um usuário no SQL Server?

1 Resposta. Para a exibição existente, você pode acessar as Propriedades da exibição no SSMS, adicionar usuários nas Permissões e conceder permissão de seleção na lista de permissões. Ou use a seguinte instrução para conceder permissões de usuário: GRANT SELECT ON OBJECT::[schema].

Quais são as três formas de implementar um controle de segurança?

Existem três áreas principais ou classificações de controles de segurança. Isso inclui segurança de gerenciamento, segurança operacional e controles de segurança física.

Quais são os três tipos de políticas de segurança?

R: Três tipos de políticas de segurança de uso comum são políticas de programas, políticas específicas de problemas e políticas específicas de sistemas.

Por que implementamos políticas de segurança?

Por que as políticas de segurança são importantes? As políticas de segurança são importantes porque protegem os ativos de uma organização,tanto físicos quanto digitais. Eles identificam todos os ativos da empresa e todas as ameaças a esses ativos.

Qual é o propósito de implementar uma política de segurança?

O objetivo das políticas de segurança de TI é abordar as ameaças de segurança e implementar estratégias para mitigar as vulnerabilidades de segurança de TI, bem como definir como se recuperar quando ocorre uma invasão de rede. Além disso, as políticas fornecem orientações aos funcionários sobre o que fazer e o que não fazer.

Quais são os quatro elementos da segurança de dados?

Proteção, Detecção, Verificação & Reação. Esses são os princípios essenciais para uma segurança eficaz em qualquer local, seja uma pequena empresa independente com um único local ou uma grande corporação multinacional com centenas de locais.

Quais são os dois tipos de privilégios de usuário?

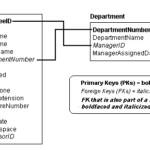

Privilégios do sistema—Um privilégio do sistema dá ao usuário a capacidade de executar uma ação específica ou executar uma ação em qualquer objeto de esquema de um tipo específico. Privilégios de objeto—Um privilégio de objeto dá ao usuário a capacidade de executar uma ação específica em um objeto de esquema específico.

Quais são os dois tipos de privilégios?

Os privilégios de administrador controlam a criação de objetos e a administração do sistema. Os privilégios de objeto controlam o acesso a objetos de banco de dados específicos.

O que é privilégio de processo no MySQL?

O privilégio PROCESS controla o acesso a informações sobre threads em execução no servidor (isto é, informações sobre instruções sendo executadas por sessões). Informações de encadeamento disponíveis usando a instrução SHOW PROCESSLIST, o comando mysqladmin processlist, o INFORMATION_SCHEMA.

Como altero as permissões em um banco de dados?

Clique com o botão direito do mouse no servidor de banco de dados e clique em Permissões. Escolha o usuário na lista. Verifique o servidorcaixa de seleção administrador para conceder ao usuário privilégios de administrador do servidor. Desmarque a caixa de seleção Administrador do servidor para revogar os privilégios de administrador do servidor do usuário.

O que é chmod 777 e chmod 775 e chmod 755?

777 – todos podem ler/escrever/executar (acesso total). 755 – proprietário pode ler/escrever/executar, grupo/outros podem ler/executar. 644 – proprietário pode ler/gravar, grupo/outros podem somente ler.

Como dou uma concessão a um usuário no MySQL?

Para acomodar a concessão de direitos a usuários de hosts arbitrários, o MySQL suporta a especificação do valor do usuário no formato ‘ user_name ‘@’ host_name ‘ . Você pode especificar curingas no nome do host. Por exemplo, ‘ user_name ‘@’%. example.com’ se aplica a user_name para qualquer host no domínio example.com e ‘ user_name ‘@’198.51.

O que são permissões no banco de dados?

Permissões são os tipos de acesso concedidos a protegíveis específicos. No nível do servidor, as permissões são atribuídas a logons e funções de servidor do SQL Server. No nível do banco de dados, eles são atribuídos a usuários e funções de banco de dados.