Anúncios

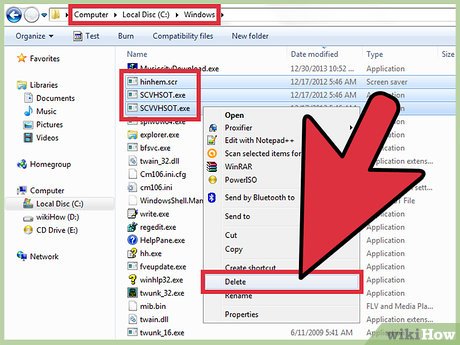

Agora, para realmente excluir o vírus do sistema, vá para a pasta system32 e exclua o arquivo de vírus regsvr.exe de lá (você precisará desmarcar a opção “Ocultar arquivos e pastas do sistema protegidos” em Opções de pasta para visualizar o arquivo de vírus).

Como posso remover vírus exe do meu computador?

Agora, para realmente excluir o vírus do sistema, vá para a pasta system32 e exclua o arquivo de vírus regsvr.exe de lá (você precisará desmarcar a opção “Ocultar arquivos e pastas do sistema protegidos” em Opções de pasta para visualizar o vírus arquivo).

Anúncios

Você pode verificar vírus em um exe?

Atualmente, todas as versões do Windows vêm com o Windows Security (anteriormente Microsoft Defender), e o Windows Security possui uma maneira fácil de verificar arquivos .exe específicos. Se o arquivo estiver na área de trabalho, clique com o botão direito nele e escolha “digitalizar com o Microsoft Defender”.

Como você verifica se .exe tem malware?

Outra maneira de descobrir se o EXE é legítimo é escaneá-lo com o VirusTotal. Você simplesmente carrega o arquivo suspeito no site do VirusTotal, e este verificador online o verificará em busca de todos os tipos de malware.

Anúncios

Um exe pode infectar sem ser executado?

Tão grande sim, você pode pegar vírus sem executar arquivos exe.

Os arquivos exe podem ser hackeados?

Um dos truques mais comuns usados por hackers é fazer com que usuários desavisados cliquem em um arquivo .exe malicioso, o que leva ao download de malware em um computador. Eles geralmente são enviados a você como um anexo de e-mail com o e-mail oferecendo alguma forma de incentivo convincente para que você abra o anexo.

Um exe pode ser executado sem clicar nele?

Sim, no contexto do navegador, pois sem querer você está executando a página sem clicar em nada. Esses vírus são capazes de se descarregar para o seu disco rígido semsua cooperação.

O Windows Defender é bom o suficiente?

O Defender da Microsoft é muito bom em detectar arquivos de malware, bloquear explorações e ataques baseados em rede e sinalizar sites de phishing. Ele ainda inclui relatórios simples de desempenho e integridade do PC, bem como controles dos pais com filtragem de conteúdo, limitações de uso e rastreamento de localização.

Sonic exe é um vírus?

Visão geral. Malware Sonic, ou Mal, para abreviar, é um vírus de computador que foi feito para se parecer com um jogo de fãs de Sonic the hedgehog para enganar as pessoas para baixá-lo. O vírus mais tarde se tornou consciente e hoje em dia ele só gosta de navegar na web tentando encontrar computadores para entrar e controlar.

Como os vírus entram no seu computador?

Como um computador pega um vírus. Existem várias maneiras de um computador ser infectado por um vírus e a maioria delas envolve o download – intencional ou não – de arquivos infectados. Músicas ou filmes piratas, fotos, jogos gratuitos e barras de ferramentas são culpados comuns, assim como e-mails de phishing/spam com anexos.

Como posso remover vírus do meu computador sem antivírus?

O primeiro passo para remover um vírus é identificar e impedir que ele infecte ainda mais seu dispositivo. Para fazer isso, pressione Ctrl + Alt + Delete e abra o gerenciador de tarefas. Em seguida, vá para ‘Processos’ e verifique se há algum programa desconhecido em execução. Para confirmar se é um vírus, pesquise online.

Como faço para forçar a desinstalação de um programa?

Pressione as teclas CTRL+SHIFT+ESC juntas para abrir o Gerenciador de Tarefas. Ele já deve estar na guia de processos. Selecione o programa ou aplicativo que você deseja desinstalar na lista em processos. Agora tente executar a desinstalação no Programa/Aplicativo novamente.

Como faço para excluir aplicativos ocultos no Windows 10?

Pressione Win + R para abrir a caixa de diálogo do comando Executar.Digite appwiz. cpl e pressione Enter para abrir a janela Programas e Recursos. Em seguida, localize o aplicativo que deseja remover, clique com o botão direito nele e selecione Desinstalar.

Qual vírus se liga diretamente a um exe?

Vírus de Ação Direta – Quando um vírus se anexa diretamente a um arquivo .exe ou .com e entra no dispositivo enquanto sua execução é chamada de Vírus de Ação Direta. Se for instalado na memória, ele se mantém oculto. Também é conhecido como vírus não residente.

Você pode pegar um vírus apenas baixando um arquivo?

O malware geralmente se infiltra em um sistema por meio de um download legítimo e infecta seu sistema. Pense nisso como o Cavalo de Tróia da mitologia grega. Na verdade, é aí que a classificação do malware Trojan recebe seu nome, disfarçando-se como um arquivo legítimo e infectando seu sistema.

Um vírus pode funcionar sem abri-lo?

Os vírus em si geralmente não podem ser acionados ou se espalhar quando não são abertos, pois um vírus precisa ser executado para se espalhar ou causar danos. Veja as respostas abaixo para algumas exceções assustadoras. No entanto, existem outros tipos de malware, como worms, que podem.

O que é DrvInst exe?

“DrvInst.exe” instala software de driver de dispositivo para criar comunicação entre um dispositivo de hardware (como uma unidade de disco, impressora, alto-falante ou mouse) e o sistema operacional do computador ou um aplicativo.

Em que idioma o .exe está escrito?

Um arquivo EXE é um tipo de programa executado no Microsoft Windows. Ele consiste em código binário de linguagem de máquina que não foi projetado para ser lido ou escrito por humanos.

O Windows Defender remove vírus no Windows 10?

A verificação offline do Windows Defender detectará e removerá automaticamente ou colocará em quarentena o malware.

O que o Windows Defender faz quando encontra um vírus?

Comoassim que um arquivo ou software mal-intencionado é detectado, o Microsoft Defender o bloqueia e impede sua execução. E com a proteção fornecida na nuvem ativada, as ameaças recém-detectadas são adicionadas ao mecanismo antivírus e antimalware para que seus outros dispositivos e usuários também estejam protegidos.

Como posso saber se tenho um vírus no Windows 10?

Você também pode acessar Configurações > Atualizar & Segurança > Segurança do Windows > Abra a Segurança do Windows no Windows 10 ou Configurações > Privacidade e segurança > Segurança do Windows > Abra a Segurança do Windows no Windows 11. Para executar uma verificação antimalware, clique em “Vírus & proteção contra ameaças.” Clique em “Quick Scan” para verificar se há malware em seu sistema.

Preciso de outro antivírus se tiver o Windows Defender?

O Windows Defender verifica o email, o navegador da Internet, a nuvem e os aplicativos de um usuário em busca das ameaças cibernéticas acima. No entanto, o Windows Defender não tem proteção e resposta de endpoint, bem como investigação e correção automatizadas, portanto, é necessário mais software antivírus.