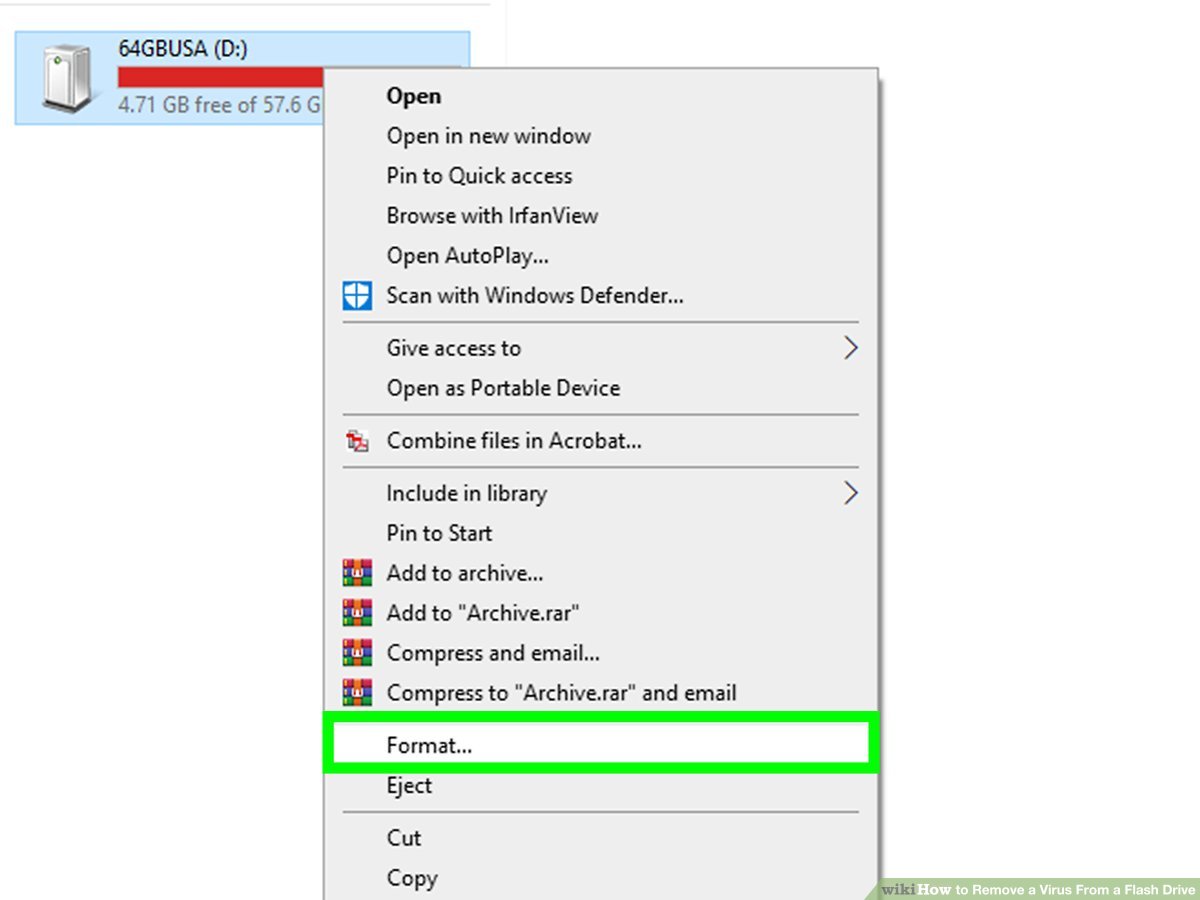

Use o programa anti-malware Assim que sua unidade USB estiver conectada ao PC, vá para “Este PC” e localize a unidade. Clique com o botão direito do mouse e escolha a opção “Verificar com…” para iniciar a verificação e remover o vírus.

Como faço para remover drivers de vírus do meu USB?

Escreva o nome da sua unidade USB, como G: E: ou qualquer que seja o nome e pressione enter. Digite ATRIBUTO -H -R -S AUTORUN. INF no prompt pois é o comando para remover vírus de atalho no Pendrive e pressione enter mais uma vez para remover vírus de atalho do USB usando CMD.

Como você verifica se um pendrive está infectado com um vírus?

Com a unidade USB conectada, abra Meu Computador. Clique com o botão direito do mouse no ícone USB e, em seguida, clique com o botão esquerdo em Verificar vírus no menu suspenso. Quando o Shell Scanner for iniciado, certifique-se de que o subdiretório de inclusão esteja marcado e clique no botão verde iniciar (circulado abaixo).

A formatação de um USB remove vírus?

Formatar uma unidade USB é principalmente a melhor maneira de se livrar de vírus.

Você pode baixar um vírus para uma unidade flash?

Um computador infectado pode espalhar um vírus para um pen drive USB limpo inserido. Essa unidade USB espalhará o vírus para outros computadores se o sistema operacional dessas máquinas tiver um recurso do tipo AutoRun ativado.

Como posso saber se meu USB é seguro?

Se você vir um pendrive USB em locais abertos e públicos, NÃO conecte-o ao computador para ver o que está nele. Use unidades USB seguras. Alguns modelos mais recentes têm recursos de segurança, como autenticação de impressão digital, que ajudam a proteger o dispositivo contra hackers.

O Windows Defender pode verificar unidades flash?

O Microsoft Defender facilita a verificação de vírus e malware em seu computador Windows. Várias verificações estão disponíveis, incluindo uma verificação rápida e offline. Mas você sabia que podetambém usa o Microsoft Defender para verificar suas unidades removíveis e externas? Veja como.

Como faço para remover vírus do meu disco rígido externo usando o CMD?

Para remover vírus usando o CMD, digite no prompt de comando attrib -r -a -s -h *. * e pressione Enter. Isso removerá o atributo Somente leitura, Arquivo, Sistema e arquivo oculto de todos os arquivos. Depois de pressionar enter, esse arquivo deve ser excluído da unidade atual.

O que acontece se você formatar uma unidade flash USB?

Quando você formata uma unidade USB, os dados dentro dela são excluídos. Mas os dados podem ser recuperados usando o software de recuperação de dados.

Um pendrive pode ser hackeado?

Observe que as unidades flash USB não são o único hardware em risco: dispositivos de interface humana ou “HID”, como teclados, mouses, carregadores de smartphones ou qualquer outro objeto conectado, podem ser adulterados por pessoas mal-intencionadas. E as consequências são graves: roubo ou destruição de dados, sabotagem, pedidos de resgate, etc.

Qual é o risco de um flash ou pen drive?

Principais perigos das unidades USB. As unidades flash USB apresentam dois grandes desafios para a segurança do sistema de informações: vazamento de dados devido ao seu pequeno tamanho e onipresença e comprometimento do sistema por meio de infecções por vírus de computador, malware e spyware.

O que você deve fazer se tiver um vírus?

Descanse e mantenha-se hidratado. Tome medicamentos de venda livre, como paracetamol, para ajudá-lo a se sentir melhor. Fique em contato com seu médico. Ligue antes de obter assistência médica.

Um assassino USB é ilegal?

Os dispositivos USB killer não são ilegais e supostamente podem ser usados para funções legais. Mas não é preciso dizer que destruir computadores e hardware que não são seus sem a permissão do proprietário é totalmente ilegal.

Como faço para digitalizar um cartão de memória no Windows 10?

Descobri como escanear meus dispositivos USB: Em CONFIGURAÇÕES, clique em WINDOWS DEFENDER, depois clique em OPEN WINDOWS DEFENDER e selecione CUSTOM scan (você o verá listado em Quick and Full) e pressione SCAN. Um pop-up mostrará as unidades disponíveis para verificação. Marque as caixas ao lado dos dispositivos USB que você deseja digitalizar.

A segurança do Windows verifica todas as unidades?

No entanto, se você pensou que uma “verificação completa” significava que o antivírus verificaria todos os dispositivos de armazenamento conectados ao seu computador, pense novamente. Acontece que, por padrão, o Windows Defender Antivirus não verifica unidades externas durante uma verificação completa — apenas durante verificações rápidas e personalizadas.

O antivírus removerá o vírus existente?

O software antivírus foi desenvolvido principalmente para prevenir infecções, mas também inclui a capacidade de remover malware de um computador infectado.

O que você deve fazer se tiver um vírus?

Descanse e mantenha-se hidratado. Tome medicamentos de venda livre, como paracetamol, para ajudá-lo a se sentir melhor. Fique em contato com seu médico. Ligue antes de obter assistência médica.

Um disco rígido externo pode ser infectado por vírus?

Os discos rígidos externos podem ser infectados por um vírus ou até mesmo por vários vírus. Se um vírus conseguir infectar seu computador, ele pode se espalhar para outros componentes, incluindo o disco rígido externo. A partir daí, o vírus pode entrar em uma unidade diferente e não infectada ou até mesmo em um computador saudável.

Um vírus pode arruinar um disco rígido?

Alguns vírus particularmente ruins, incluindo vírus do setor de inicialização, podem ser tão difíceis de remover para um não especialista que ele pode sentir que o disco rígido é uma causa perdida. Mas o fato é que, embora os vírus possam destruir os dados armazenados em um disco rígido, eles não podem destruir o próprio dispositivo.

Uma unidade flash pode ser apagada e reutilizada?

Mas se você continuar a usá-lo repetidamente, ele definitivamente se desgastará eventualmente. A expectativa de vida de uma unidade flash USB pode ser medida pelo número de ciclos de gravação ou apagamento. As unidades flash USB podem suportar de 10.000 a 100.000 ciclos de gravação/apagamento, dependendo da tecnologia de memória usada.

Um USB pode derrubar um Trojan?

Os invasores podem usar unidades USB para infectar outros computadores com malware que pode detectar quando a unidade USB está conectada a um computador. O malware então baixa o código malicioso na unidade.

O que é um USB malicioso?

O USB malicioso usa sua designação como “teclado” para injetar pressionamentos de tecla no sistema para instalar outras explorações e cargas maliciosas no sistema comprometido.