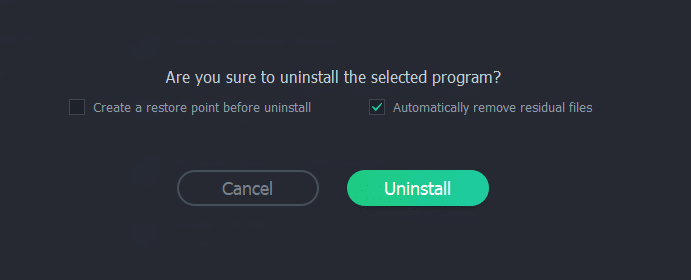

O AutoKMS não é realmente um vírus, mas uma ferramenta de hackers baixada intencionalmente pela maioria dos usuários que tentam ativar produtos não registrados da Microsoft. Para se livrar dele, você pode tentar desinstalá-lo como faria com qualquer outro aplicativo.

Posso excluir o AutoKMS após a ativação?

O AutoKMS não é realmente um vírus, mas uma ferramenta de hackers baixada intencionalmente pela maioria dos usuários que tentam ativar produtos não registrados da Microsoft. Para se livrar dele, você pode tentar desinstalá-lo como faz com qualquer outro aplicativo.

Devo excluir o KMSPico após a ativação?

Sim, você pode remover o KMSpico, mas não faça isso. Você pode ter ativado o windows ou ms office com kmspico agora você acha que é inútil, não, não é assim, para manter suas janelas ativadas não remova kmspico. Se você removê-lo, suas janelas voltarão ao modo de trilha.

O que acontece quando a ativação do KMS expira?

Após cada conexão bem-sucedida, a expiração é estendida para os 180 dias completos. O que acontece se o Windows não puder reativar a licença? Se um computador Windows não conseguir restabelecer a comunicação com o servidor KMS após 180 dias, a máquina ficará sem licença.

O que acontece se você excluir o AutoKMS?

Ele pode conceder acesso a hackers ou baixar software malicioso e muito mais. Alguns técnicos da Microsoft afirmam que o AutoKMS é uma variação do vírus Troyan, mas nem todos vão tão longe. Simplesmente porque você pode desinstalá-lo a qualquer momento, e esse não é o caso dos vírus Trojan.

O ativador de kms é um vírus?

Resposta originalmente: O KMS Activator é um programa de vírus (malware)? Não, KMS Auto não é um arquivo de vírus, mas é simplesmente um arquivo de ativação. É apenas ativar ou desbloquear a versão completa do aplicativo.

O KMSPico é um malware?

O malware KMSPico éum programa de hackers que afirma ser um ativador do Microsoft Windows e do Office. Ele é amplamente divulgado sob uma variedade de nomes e variantes em sites de download falsos e redes de compartilhamento de arquivos como BitTorrent.

O Malwarebytes pode remover kms?

O Malwarebytes pode detectar e remover RiskWare. KMS sem mais interação do usuário.

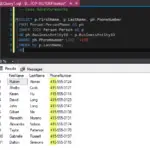

Como desabilito a chave KMS?

Habilitar e desabilitar chaves KMS (console) No painel de navegação, escolha Chaves gerenciadas pelo cliente. Marque a caixa de seleção das chaves KMS que você deseja habilitar ou desabilitar. Para habilitar uma chave KMS, escolha Ações de chave, Habilitar. Para desabilitar uma chave KMS, escolha Ações de chave, Desabilitar.

Como excluo o servidor KMS antigo?

Procedimento. Selecione Configuração > Configurações do sistema > Servidor de gerenciamento de chaves. A página Key Management Server aparece e mostra todos os servidores de gerenciamento de chaves que foram configurados. Selecione o botão de opção do KMS que deseja remover e selecione Remover.

A ativação do KMS é permanente?

As ativações do KMS são válidas por 180 dias (o intervalo de validade da ativação). Os computadores cliente KMS devem renovar sua ativação conectando-se ao host KMS pelo menos uma vez a cada 180 dias. Por padrão, os computadores cliente KMS tentam renovar sua ativação a cada 7 dias.

Quanto tempo dura a ativação do KMS?

Qualquer cliente Windows configurado para usar ‘KMS Client Channel’ será ativado no novo host KMS automaticamente dentro de 2 horas (já que este é o valor padrão de ‘KMS Activation Interval’).

O que é ativação KMS?

O Key Management Service (KMS) é um serviço de ativação que permite que as organizações ativem sistemas dentro de sua própria rede, eliminando a necessidade de computadores individuais se conectarem à Microsoft para ativação do produto.

Como faço para excluir o servidor KMS?

Procedimento.Selecione Configuração > Configurações do sistema > Servidor de gerenciamento de chaves. A página Key Management Server aparece e mostra todos os servidores de gerenciamento de chaves que foram configurados. Selecione o botão de opção do KMS que deseja remover e selecione Remover.

O KMSAuto é um malware de rede?

O kms é uma ferramenta de hack?

KMS é o nome de detecção do Malwarebytes para um Hacktool que permite ao usuário usar software da Microsoft ilegalmente.

O AutoKMS é um malware?

AutoKMS é o nome genérico de detecção do Malwarebytes para hacktools que se destinam a permitir o uso ilegal de produtos da Microsoft, como Windows e Office.

É seguro usar o ativador KMS?

Angelo B37. O Defender da Microsoft encontrará o ativador KMS como uma ameaça e outros softwares antivírus também farão isso. Não temos informações se esse tipo de ferramenta contém malware, simplesmente aconselhamos não usá-lo. Se você quiser usar software ilegal, use-o por sua conta e risco.

Qual site KMSpico é real?

KMSpico é um software confiável, mas somente se você baixar o KMSpico de uma fonte legítima. Ele pode ajudá-lo a ativar o Windows e os produtos do Microsoft Office gratuitamente. O KMSpico é atualizado e mantido regularmente, o que o torna confiável e seguro.

O ativador KMS funciona no Windows 10?

O KMSPico é uma mina?

O KMSPico real que estava em um thread no MyDigitalLife não contém tal minerador. Faça o download de outra fonte, além de uma cópia no Arquivo da Web do tópico de MyDigitalLife, e você pode encontrar outra coisa.

O servidor KMS é seguro?

Não, não é seguro usar a ativação kms ou qualquer outro software de ativação, especialmente se eles usarem (como você disse) servidor host desconhecido porque isso fornecerá a eles um tipo de backdore para seu sistema pelo qual eles podem rastrear seus arquivos ou sensíveisinformações.