Anúncios

O Norton é o aplicativo antivírus líder para dispositivos Android e iOS e protegerá seu telefone contra todos os tipos de ameaças cibernéticas, incluindo links de phishing, roubo de identidade, vírus, malware e muito mais.

Existe um aplicativo para bloquear hackers?

Para proprietários de Android, o Webroot oferece o aplicativo completo Mobile Security para Android que oferece proteção antivírus e permite localizar, bloquear e limpar remotamente seu telefone caso você o perca de vista.

Anúncios

É possível parar um hacker?

A resposta curta é sim. Os danos causados por hackers podem ser interrompidos quando as empresas utilizam métodos de detecção em seu plano de segurança cibernética, não apenas métodos de prevenção. A única tecnologia de detecção bem-sucedida no mercado hoje que utilizamos com nossos clientes é o CyberDNA.

O que eu disco para ver se meu telefone foi hackeado?

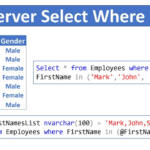

Use o código *#21# para ver se os hackers rastreiam seu telefone com intenção maliciosa. Você também pode usar este código para verificar se suas chamadas, mensagens ou outros dados estão sendo desviados. Ele também mostra o status de suas informações desviadas e o número para o qual as informações são transferidas.

Anúncios

Você pode desbloquear seu telefone?

Se você carregou aplicativos recentemente no Android, eles podem ser os culpados pelo hack. Portanto, para desbloquear seu telefone, exclua todos os aplicativos baixados recentemente.

Redefinir seu telefone pode remover hackers?

A maioria dos malwares pode ser removida com uma redefinição de fábrica do seu telefone. No entanto, isso apagará todos os dados armazenados em seu dispositivo, como fotos, notas e contatos, por isso é importante fazer backup desses dados antes de redefinir seu dispositivo. Siga as instruções abaixo para redefinir seu iPhone ou Android.

Os hackers podem ver seu histórico de pesquisa excluído?

Os cibercriminosos e hackers podem obter acesso a informações pessoaisarmazenados em seu computador mesmo depois de achar que excluiu os arquivos. Isso inclui tudo, desde documentos financeiros até imagens digitalizadas. Se você acha que esses arquivos desapareceram porque foram excluídos, pense novamente.

Um telefone desligado pode ser hackeado?

Sim, você pode ser hackeado, pois mesmo depois de desligar o telefone, a corrente estática está lá.

Alguém pode hackear seu telefone apenas por saber seu número?

Autenticação de dois fatores. É importante reiterar que não é possível alguém simplesmente digitar seu número em algum software obscuro e clicar em “HACK”. Geralmente, há um processo de induzir você a fazer algo como mencionado acima.

O que acontece quando você é hackeado?

Isso pode ser muito sério, os hackers podem usar seus detalhes de identidade para abrir contas bancárias, obter cartões de crédito, solicitar produtos em seu nome, assumir contas existentes e assinar contratos de telefonia móvel. Os hackers podem até obter documentos genuínos, como passaportes e carteiras de motorista em seu nome, depois de roubarem seu …

Meu iPhone pode ser hackeado?

Acaba de ser anunciado que a Apple tem uma falha de segurança grave que pode permitir que hackers invadam seus dispositivos. Os computadores Mac estão em risco, assim como os dispositivos iPhone e iPad. Se… Acaba de ser anunciado que a Apple tem uma falha de segurança grave que pode permitir que hackers invadam seus dispositivos.

Você sabe dizer se seu telefone está sendo monitorado?

Sim, há sinais que informam quando seu telefone está sendo monitorado. Esses sinais incluem o superaquecimento do seu dispositivo, a bateria descarregando rapidamente, receber mensagens de texto estranhas, ouvir sons estranhos durante as chamadas e reinicializações aleatórias do seu telefone.vor 4 Tagen

Como faço para impedir que meu telefone seja rastreado?

No Android: Abra a App Drawer, vá paraConfigurações, selecione Localização e, em seguida, insira as Configurações de localização do Google. Aqui, você pode desativar o Relatório de Localização e o Histórico de Localização.

O *# 21 informa se seu telefone está grampeado?

Nossa decisão: Falso. Classificamos a alegação de que discar *#21# em um dispositivo iPhone ou Android revela se um telefone foi grampeado como FALSO porque não é compatível com nossa pesquisa.

Quem está acessando meu telefone?

Para verificar seu uso de dados móveis no Android, acesse Configurações > Rede & Internet > Uso de dados. Em Celular, você verá a quantidade total de dados celulares usados pelo seu telefone. Toque em Uso de dados móveis para ver como seu uso de dados mudou ao longo do tempo. A partir daqui, você pode identificar quaisquer picos recentes.

O que é o aplicativo Unhack?

Pode categorizar quais aplicativos estão acessando SMS, registros de chamadas, câmera, fotos, cartão de memória entre outros. Classifica os aplicativos em 3 categorias – seguro, suspeito & inseguro. Disponível na playstore Android. Produto da Lucideus Technologies.

Um hacker pode ser rastreado?

A maioria dos hackers entenderá que eles podem ser rastreados pelas autoridades que identificam seu endereço IP, então hackers avançados tentarão dificultar ao máximo para você descobrir sua identidade.

Como os hackers obtêm suas informações?

Uma maneira é tentar obter informações diretamente de um dispositivo conectado à Internet instalando spyware, que envia informações do seu dispositivo para outras pessoas sem seu conhecimento ou consentimento. Os hackers podem instalar spyware, enganando você para abrir e-mails de spam ou “clicar” em anexos, imagens e links em …

Quem é o hacker nº 1 do mundo?

Kevin Mitnick é a autoridade mundial em hacking, engenharia social e treinamento de conscientização de segurança. Na verdade, o usuário final baseado em computador mais usado do mundoconjunto de treinamento de conscientização de segurança leva seu nome. As apresentações principais de Kevin são uma parte show de mágica, uma parte educação e todas as partes divertidas.

Alguém pode hackear seu telefone enviando uma foto para você?

Os telefones Android podem ser infectados simplesmente recebendo uma imagem por mensagem de texto, de acordo com pesquisa publicada na segunda-feira. Esta é provavelmente a maior falha de smartphone já descoberta.

Como saberei se fui hackeado?

Janelas pop-up frequentes, especialmente aquelas que o incentivam a visitar sites incomuns ou baixar antivírus ou outro software. Alterações na sua página inicial. E-mails em massa sendo enviados de sua conta de e-mail. Falhas frequentes ou desempenho excepcionalmente lento do computador.

Alguém pode ver o que eu vejo na internet?

Apesar das precauções de privacidade que você toma, há alguém que pode ver tudo o que você faz online: seu provedor de serviços de Internet (ISP). Quando se trata de privacidade online, há várias etapas que você pode seguir para limpar seu histórico de navegação e impedir que sites rastreiem você.

Existe um aplicativo que pode bloquear hackers?

Bloqueando Hackers, sério…? Nunca haverá nenhum aplicativo ou programa capaz de bloquear hackers. Um hacker usa muitas ferramentas diferentes, dependendo da tarefa à sua frente. Eu gosto de codificar meus próprios scripts, então recebo as informações exatas que eu quero e não qualquer informação inútil.

Quais são os melhores aplicativos de hackers para Android?

Um dos principais aplicativos de hackers para Android, DroidSheep é uma ferramenta de hack de Wifi que pode ser usada para espionar redes sociais como Instagram e Facebook. Ele foi projetado para examinar e proteger várias redes e encontrar links fracos no sistema. Também pode ser usado para hackear redes wifi e vários mensageiros sociais.

Os hackers podem controlar seu telefone?

Existem váriosaplicativos que podem ser usados para acessar um smartphone com apenas um número de telefone. Em última análise, os hackers podem controlar seu telefone? Sim. Infelizmente, eles podem até hackear a câmera de um telefone. Mas você também pode aprender a bloquear hackers do seu telefone Android ou iOS. O primeiro passo é entender como os cibercriminosos pensam e trabalham.

Qual é o software anti-hacker gratuito – anti-hacker?

O software anti hacking gratuito – o Anti-Hacker foi projetado para tornar extremamente difícil para os hackers acessarem seu computador. E só precisa de alguns cliques para corrigir todos os problemas de segurança conhecidos do Windows em seu computador. O software anti hacking gratuito – Anti-Hacker possui os seguintes recursos. Desative as vulnerabilidades “Executar como administrador”.