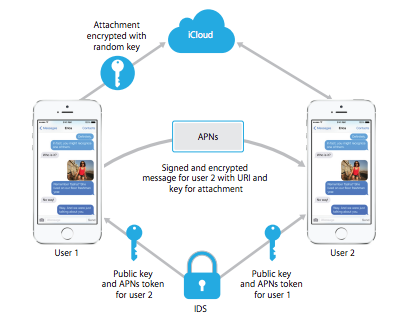

A criptografia de ponta a ponta protege suas conversas do iMessage e FaceTime em todos os seus dispositivos. Com watchOS, iOS e iPadOS, suas mensagens são criptografadas em seu dispositivo para que não possam ser acessadas sem sua senha.

O iMessage é realmente seguro?

O iMessage da Apple para iPhone, iPad e Mac sempre usa criptografia de ponta a ponta. Somente o remetente e o destinatário das mensagens podem ver seu conteúdo. Fotos, vídeos e outros anexos de arquivos também são criptografados. Além disso, o serviço FaceTime da Apple também usa criptografia de ponta a ponta para chamadas de voz e vídeo.

O Apple iMessages é privado?

O iMessage é protegido por criptografia de ponta a ponta, com a ideia de que as chaves para descriptografar as mensagens entre você e aqueles que você envia são compartilhadas apenas entre você. Isso impede que qualquer pessoa intercepte seu conteúdo.

O iMessage pode ser hackeado?

O Apple iMessage usa criptografia de ponta a ponta e é um dos aplicativos de mensagens mais seguros disponíveis no momento. Além disso, ele usa um sistema de segurança conhecido como BlastDoor para protegê-lo contra ataques de malware. É um aplicativo seguro porque todas as fotos, vídeos e outros anexos têm criptografia.

O iMessage pode ser rastreado?

“Mensagens de mensagens instantâneas entre dois dispositivos Apple são consideradas comunicação criptografada e não podem ser interceptadas, independentemente do provedor de serviços de telefonia celular”, nota de inteligência da agência.

O iMessage é realmente seguro?

O iMessage da Apple para iPhone, iPad e Mac sempre usa criptografia de ponta a ponta. Somente o remetente e o destinatário das mensagens podem ver seu conteúdo. Fotos, vídeos e outros anexos de arquivos também são criptografados. Além disso, o serviço FaceTime da Apple também usa criptografia de ponta a ponta para chamadas de voz e vídeo.

O Apple iMessages é privado?

O iMessage é protegido porfim da criptografia, a ideia é que as chaves para descriptografar as mensagens entre você e aqueles que você envia sejam compartilhadas apenas entre você. Isso impede que qualquer pessoa intercepte seu conteúdo.

Quem pode ver minhas iMessages?

1 resposta. Mostrar atividade nesta postagem. Eles só podem visualizar essas informações se estiverem conectados à sua conta no iDevice. Por exemplo, um iPhone, iPad e MacBook na mesma conta receberá todas as mensagens enviadas ou recebidas de outras máquinas (exceto a falta de conectividade de rede).

A polícia pode ler iMessages?

A aplicação da lei pode recuperar mensagens por meio de backups do Google/iCloud. O gráfico mostra que as intimações não concederão acesso ao conteúdo da mensagem para seis dos nove aplicativos de mensagens seguras. Os três que abrem mão de conteúdo “limitado” são iMessage, Line e WhatsApp.

A polícia pode recuperar iMessages deletadas?

Mantendo seus dados seguros Então, a polícia pode recuperar fotos, textos e arquivos excluídos de um telefone? A resposta é sim — usando ferramentas especiais, eles podem encontrar dados que ainda não foram sobrescritos. No entanto, usando métodos de criptografia, você pode garantir que seus dados sejam mantidos privados, mesmo após a exclusão.

O iMessage é mais seguro que o SMS?

Todos os dispositivos Android usam mensagens SMS, mas esse problema de segurança afeta os usuários do iPhone e do Android, dizem os especialistas. Embora o sistema iMessage da Apple seja mais seguro que o SMS, os proprietários do iPhone ainda devem entregar mensagens SMS para aqueles que não possuem dispositivos Apple.

O iMessage é mais seguro que o WhatsApp?

Por usar criptografia de ponta a ponta, o WhatsApp é inerentemente a opção mais segura do que outros aplicativos de mensagens. Sim, isso inclui o Facebook Messenger, mensagens do Instagram, Snapchat e até mesmo o iMessage antigo. Mas também não é 100% infalível…

Como você faz suas iMessagesprivado?

Desative a visualização da mensagem para tornar a mensagem privada no iPhone Abra o aplicativo Configurações no seu iPhone. Navegue até Notificações > Mensagens. Na seção Mensagens, você verá duas opções; você pode usar o recurso de visualização de mensagens para ativar a tela de bloqueio ou desativá-lo completamente.

O iMessages pode ter vírus?

Vírus do iPhone do iMessages Os hackers também podem tentar enviar vírus e outros malwares pelo iMessage. Muitas vezes, a mensagem parecerá urgente ou importante, e o texto o incentivará a clicar em um link estranho para reivindicar um prêmio ou resolver alguma preocupação.

Alguém pode hackear meu iPhone através de uma mensagem de texto?

O iMessage pode ser espionado?

Você pode espionar o iMessages? Sim, você pode espionar o iMessages. Existem vários programas de monitoramento, principalmente aplicativos espiões para iPhone, que permitem saber quais informações são enviadas e recebidas via iMessages.

Alguém pode interceptar suas iMessages?

Oi, é absolutamente possível “interceptar” iMessages, ler e também respondê-las sem que o destinatário saiba que algo desfavorável aconteceu.

O iMessage é criptografado por WIFI?

De acordo com o Whatsapp, todo o tráfego de mensagens entre o servidor e seu telefone é criptografado. O mesmo se aplica ao iMessage. O contato inicial para o iMessage é iniciado via SMS normal e não viaja pela rede wifi.

O iMessage é mais seguro que o SMS?

Todos os dispositivos Android usam mensagens SMS, mas esse problema de segurança afeta os usuários do iPhone e do Android, dizem os especialistas. Embora o sistema iMessage da Apple seja mais seguro que o SMS, os proprietários do iPhone ainda devem entregar mensagens SMS para aqueles que não possuem dispositivos Apple.

O iMessage é mais seguro que o WhatsApp?

Como ele usa criptografia de ponta a ponta,O WhatsApp é inerentemente a opção mais segura do que outros aplicativos de mensagens. Sim, isso inclui o Facebook Messenger, mensagens do Instagram, Snapchat e até mesmo o iMessage antigo. Mas também não é 100% infalível…

Seu ISP pode ver suas iMessages?

Não. Suas iMessages são seguras, a menos que alguém tenha seu ID Apple e senha, eles não poderão lê-las. Isso significa que seu ISP nem a Apple podem ler suas iMessages.

O iMessage é realmente seguro?

O iMessage da Apple para iPhone, iPad e Mac sempre usa criptografia de ponta a ponta. Somente o remetente e o destinatário das mensagens podem ver seu conteúdo. Fotos, vídeos e outros anexos de arquivos também são criptografados. Além disso, o serviço FaceTime da Apple também usa criptografia de ponta a ponta para chamadas de voz e vídeo.