Anúncios

“IMessages entre dois dispositivos da Apple são considerados comunicação criptografada e não podem ser interceptadas, independentemente do provedor de serviços de telefonia celular”, nota de inteligência da agência.

O iMessage é realmente privado?

O iMessage da Apple para iPhone, iPad e Mac sempre usa criptografia de ponta a ponta. Somente o remetente e o destinatário das mensagens podem ver seu conteúdo. Fotos, vídeos e outros anexos de arquivos também são criptografados. Além disso, o serviço FaceTime da Apple também usa criptografia de ponta a ponta para chamadas de voz e vídeo.

Anúncios

As mensagens do iPhone podem ser rastreadas?

Sim, é definitivamente possível alguém espionar suas mensagens de texto e certamente é algo que você deve estar ciente – esta é uma maneira potencial para um hacker obter muitas informações privadas sobre você – incluindo o acesso a códigos PIN enviados por sites usados para verificar sua identidade (como serviços bancários on-line).

O iMessage pode ser rastreado pelo governo?

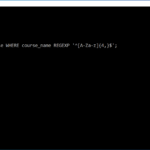

De acordo com o guia “Acesso legal” do FBI, se for atendida com uma ordem judicial ou um mandado de busca, a Apple deve entregar informações básicas do assinante, bem como dados de 25 dias sobre consultas feitas no iMessage, como o que um usuário segmentado pesquisou no iMessage e também quais outras pessoas pesquisaram esse alvo …

Anúncios

As iMessages podem ser rastreadas na conta telefônica?

Resposta: R: Não, o iMessages não aparece na sua conta. Eles são enviados como dados. Você verá quantos dados você usou durante o mês.

Alguém pode ver suas iMessages?

A menos que alguém ainda esteja conectado ao seu ID Apple no dispositivo, ele não poderá ler suas iMessages ou mensagens de texto. Se estiver preocupado, altere a senha do seu ID Apple e desative o iMessage nos outros dispositivos.

A polícia pode ler iMessages?

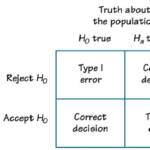

A aplicação da lei pode recuperar mensagens via Google/iCloudbackups. O gráfico mostra que as intimações não concederão acesso ao conteúdo da mensagem para seis dos nove aplicativos de mensagens seguras. Os três que abrem mão de conteúdo “limitado” são iMessage, Line e WhatsApp.

A polícia pode recuperar iMessages deletadas?

Mantendo seus dados seguros Então, a polícia pode recuperar fotos, textos e arquivos excluídos de um telefone? A resposta é sim — usando ferramentas especiais, eles podem encontrar dados que ainda não foram sobrescritos. No entanto, usando métodos de criptografia, você pode garantir que seus dados sejam mantidos privados, mesmo após a exclusão.

A Apple mantém o histórico do iMessage?

As informações são armazenadas nos servidores da Apple, mas são criptografadas e, portanto, a Apple não pode descriptografar os dados e entregá-los de acordo com uma solicitação legalmente autorizada.

As mensagens de texto podem ser rastreadas pela polícia?

Suas mensagens de texto e chamadas telefônicas podem ser interceptadas, gravadas e interferidas pela polícia usando um ‘IMSI catcher’, um dispositivo implantado para rastrear todos os telefones celulares ligados e conectados à rede em uma área específica.

O FBI pode ler seu iMessage?

Os governos podem espionar o iMessage?

Um documento de treinamento do FBI recentemente descoberto mostra que a aplicação da lei dos EUA pode obter acesso limitado ao conteúdo de mensagens criptografadas de serviços de mensagens seguras como iMessage, Line e WhatsApp, mas não a mensagens enviadas via Signal, Telegram, Threema, Viber, WeChat ou Wickr.

O iMessage é mais seguro que o WhatsApp?

Por usar criptografia de ponta a ponta, o WhatsApp é inerentemente a opção mais segura do que outros aplicativos de mensagens. Sim, isso inclui o Facebook Messenger, mensagens do Instagram, Snapchat e até mesmo o antigo iMessage.

Sua operadora de telefonia pode ver suas iMessages?

iMessages são DADOS. Dados que são criptografados. Nenhuma das operadoras pode rastrear ouleia suas iMessages.

O iMessage pode ser rastreado por Wi-Fi?

O contato inicial para o iMessage é iniciado via SMS normal e não viaja pela rede wifi.

Por quanto tempo as iMessages são salvas?

Por exemplo, em um dispositivo Apple, você pode optar por manter as mensagens por 30 dias, 1 ano ou para sempre.

O iMessage é mais seguro que o SMS?

Todos os dispositivos Android usam mensagens SMS, mas esse problema de segurança afeta os usuários do iPhone e do Android, dizem os especialistas. Embora o sistema iMessage da Apple seja mais seguro que o SMS, os proprietários do iPhone ainda devem entregar mensagens SMS para aqueles que não possuem dispositivos Apple.

Seu ISP pode ver suas iMessages?

Não. Suas iMessages são seguras, a menos que alguém tenha seu ID Apple e senha, eles não poderão lê-las. Isso significa que seu ISP nem a Apple podem ler suas iMessages.

As iMessages são criptografadas por WIFI?

iMessages são textos, fotos ou vídeos que você envia para outro iPhone, iPad, iPod touch ou Mac por Wi-Fi ou redes de dados de celular. Essas mensagens são sempre criptografadas e aparecem em balões de texto azuis.

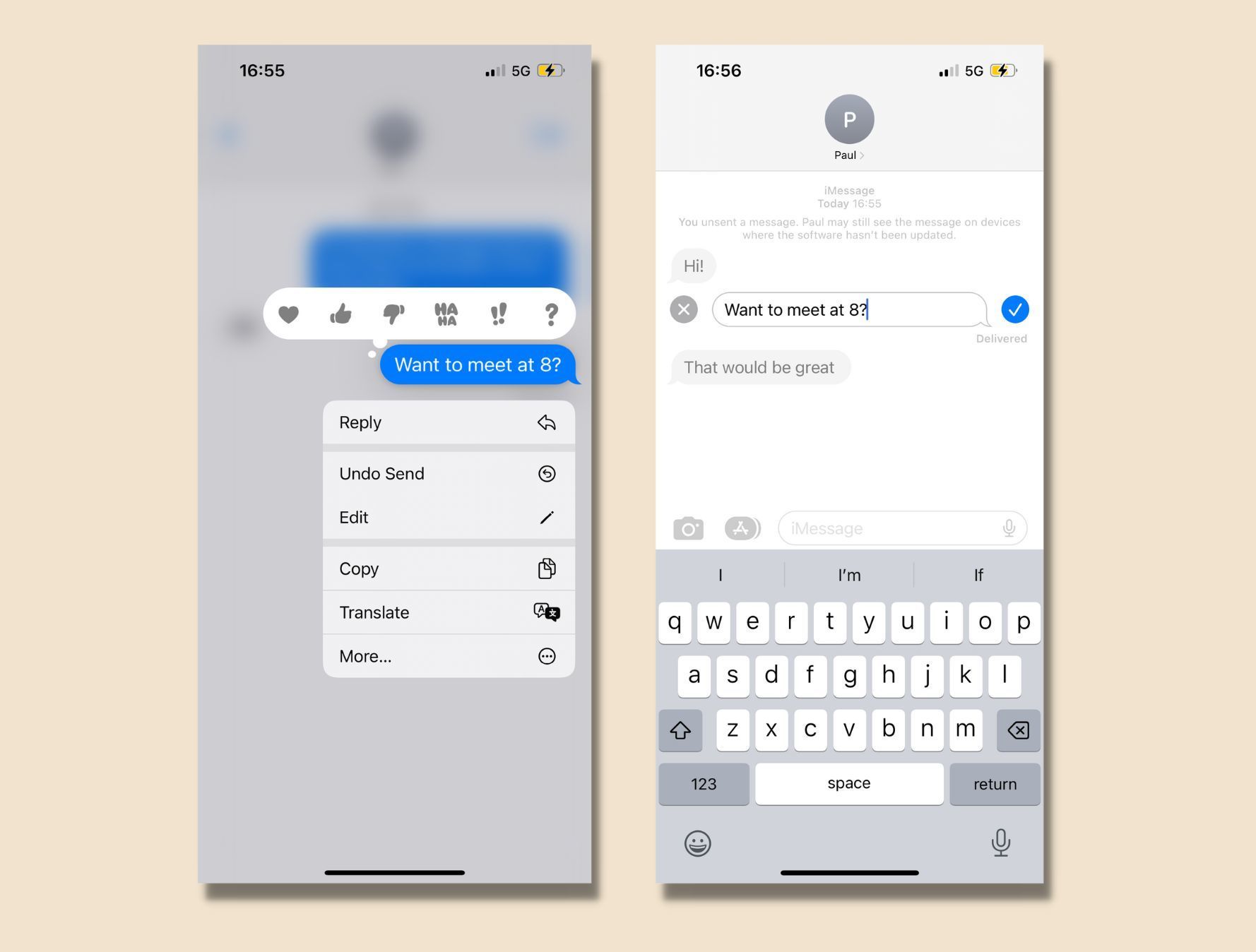

Como faço para que minhas mensagens do iPhone sejam privadas?

Abra o aplicativo Configurações, role para baixo e toque em Mensagens. 6. Role para baixo e ative a alternância ao lado de Filtrar remetentes desconhecidos no cabeçalho “FILTRAGEM DE MENSAGENS”.

O iPhone iMessage pode ser hackeado?

Especialistas dizem que apenas receber uma iMessage de um hacker usando esse exploit pode ser suficiente para deixar os dados pessoais dos usuários expostos. “É como ser roubado por um fantasma”, escreveu Hubbard.

Alguém pode ver o que estou fazendo no meu iPhone?

Se o seu iPhone fizer backup de tudo na sua conta do iCloud, alguém poderá espionar sua atividade acessando sua conta do iCloud de qualquer navegador da web. Eles precisariam do seu nome de usuário e senha do ID Apple parapara fazer isso, portanto, se você souber que um terceiro possui essas informações, há algumas etapas que você deve seguir.