Os iPhones podem pegar vírus? Embora raros, os iPhones podem pegar vírus e outros malwares, especialmente se o telefone estiver desbloqueado ou se a vítima for alvo de um ataque de spear phishing de alto valor. Para usuários normais do iPhone, uma infecção por malware é um evento improvável.

O aviso de vírus do iPhone é real?

O Apple Security Alert é uma mensagem pop-up falsa que informa que seu dispositivo iOS foi invadido e que suas informações pessoais estão em risco. Os usuários podem receber esse alerta visitando um site suspeito ou serem redirecionados se tiverem um programa potencialmente indesejado (PUP) instalado em seu Mac ou iPhone.

Os iPhones podem pegar vírus de sites?

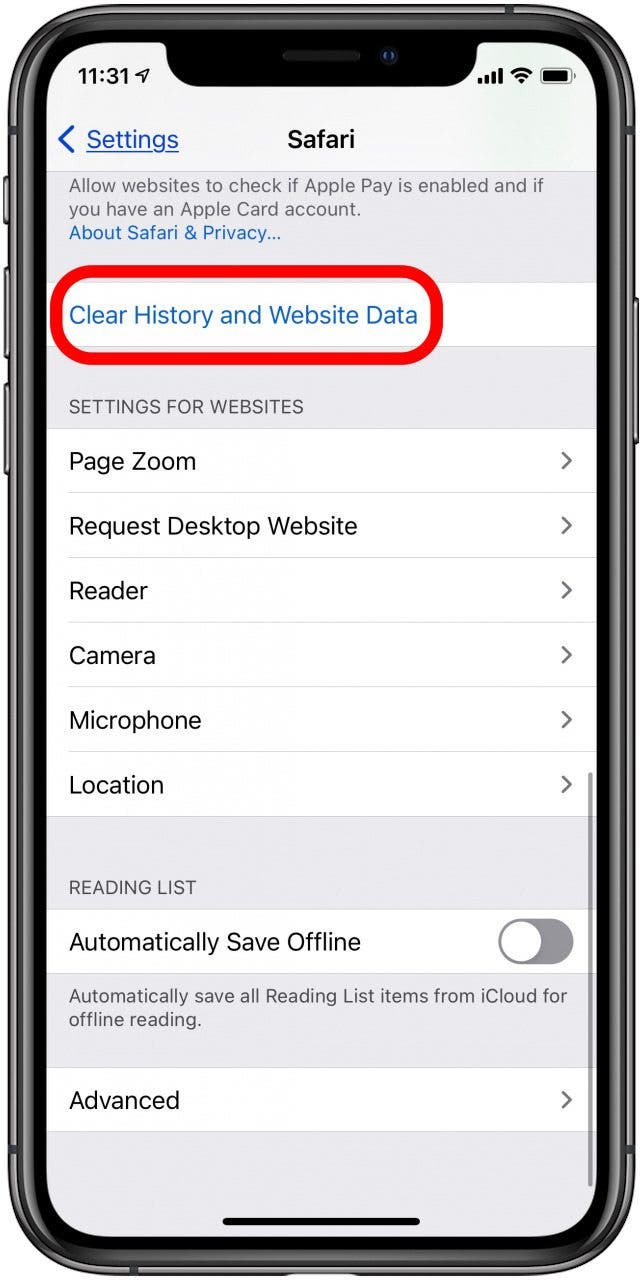

Os vírus podem permanecer no histórico do navegador ou nos dados do site, especialmente se você revisitar um site suspeito em seu telefone com frequência. Os vírus podem reinjetar arquivos no seu telefone, talvez causando mais danos. Veja como redefinir o histórico e os dados do seu site: Abra o aplicativo Configurações no seu iPhone.

Os iPhones podem pegar vírus de sites?

Os vírus podem permanecer no histórico do navegador ou nos dados do site, especialmente se você revisitar um site suspeito em seu telefone com frequência. Os vírus podem reinjetar arquivos no seu telefone, talvez causando mais danos. Veja como redefinir o histórico e os dados do seu site: Abra o aplicativo Configurações no seu iPhone.

Por que recebi uma mensagem dizendo que meu iPhone está com vírus?

Se você receber um aviso de vírus em um pop-up, a primeira coisa a lembrar é que a Apple não envia mensagens como essas; não toque nele nem ligue para nenhum número listado no alerta falso. Nem toque no pop-up para fechá-lo!

Por que recebo pop-ups dizendo que meu iPhone tem um vírus?

Na verdade, um pop-up de vírus como esse já foi criado por golpistas para adquirir contas do iCloud ou informações de cartão de crédito das vítimas. O objetivo desses alertas de fraudeé assustar as pessoas de que algo vai dar muito errado com seus iPhones se eles não cumprirem os requisitos.

E se eu clicar acidentalmente em um link suspeito no meu iPhone?

Desconecte-se da internet imediatamente. Isso é para isolar sua máquina de infectar outros dispositivos e cortar o acesso à sua máquina do hacker. Isso pode ajudar a conter a infecção por malware. Se você estiver em uma conexão com fio, desconecte. Se você estiver em uma conexão Wi-Fi, desconecte-se do Wi-Fi nas configurações.

Seu iPhone pode ser hackeado clicando em um link?

2. Evite clicar em links suspeitos. Assim como em seu computador, seu iPhone pode ser invadido clicando em um site ou link suspeito. Se um site parecer ou parecer “desligado”, verifique os logotipos, a ortografia ou o URL.

A Apple tem uma verificação de vírus?

O macOS inclui uma tecnologia antivírus integrada chamada XProtect para detecção e remoção de malware com base em assinatura. O sistema usa assinaturas YARA, uma ferramenta usada para realizar a detecção de malware baseada em assinatura, que a Apple atualiza regularmente.

Um iPhone pode ser hackeado visitando um site?

Os iPhones podem ser invadidos a partir de sites, por isso é melhor usar um software antivírus para verificar sites maliciosos.

Um iPhone pode pegar um vírus Trojan?

Softwares maliciosos incluem cavalos de Tróia, vírus e programas de spyware. Embora os vírus sejam incomuns no iPhone, é possível ser infectado por um Trojan ou spyware do iPhone que pode expor a atividade do seu telefone a terceiros. Manter seu iOS atualizado pode reduzir bastante as chances de isso acontecer.

Os iPhones podem pegar vírus de sites?

Os vírus podem permanecer no histórico do navegador ou nos dados do site, especialmente se você revisitar um site suspeito em seu telefone com frequência. Os vírus podemreinjete arquivos em seu telefone, talvez causando mais danos. Veja como redefinir o histórico e os dados do seu site: Abra o aplicativo Configurações no seu iPhone.

O aviso de vírus no meu telefone é real?

O pop-up de aviso de vírus no Android Na maioria dos casos, os usuários do Android só veem um pop-up falso de aviso de vírus ao usar o navegador da Web para visitar um site malicioso. A janela pop-up avisa que seu Android está infectado com um vírus e convida você a tocar em um botão para executar uma verificação e remover o software do seu dispositivo.

Você pode desbloquear seu telefone?

Se você carregou aplicativos recentemente no Android, eles podem ser os culpados pelo hack. Portanto, para desbloquear seu telefone, exclua todos os aplicativos baixados recentemente.

Você pode verificar se seu telefone foi hackeado?

Use o código *#21# para ver se os hackers rastreiam seu telefone com intenção maliciosa. Você também pode usar este código para verificar se suas chamadas, mensagens ou outros dados estão sendo desviados. Também mostra o status de suas informações desviadas e o número para o qual as informações são transferidas.prieš 7 dienas

Alguém pode acessar meu iPhone?

Se o seu iPhone fizer backup de tudo na sua conta do iCloud, alguém poderá espionar sua atividade acessando sua conta do iCloud de qualquer navegador da web. Eles precisariam do seu nome de usuário e senha do ID Apple para fazer isso; portanto, se você souber que um terceiro possui essas informações, há algumas etapas que você deve seguir.

Posso verificar se há malware no meu iPhone?

Não é possível para um aplicativo iOS verificar malware. Felizmente, o risco de obter malware em um dispositivo iOS é baixo e a Apple tem um processo de revisão rigoroso em relação à admissão de aplicativos na App Store. Dispositivos em que trabalhamos: dispositivos com iOS versão 14 ou superior com uma conexão ativa com a Internet.

O iPhonetem antivírus embutido?

Você foi condicionado a acreditar que todo dispositivo precisa do melhor software antivírus, mas isso não é verdade para os iPhones e iPads da Apple. Embora muitas empresas de segurança ofereçam produtos que suportem o iPhone, eles não são realmente um software antivírus; A Apple se certificou de que você não precisa dele. Por quê?

Você precisa de proteção contra vírus em um iPhone?

Felizmente para os usuários do Apple iPhone, a maioria desses aplicativos é desnecessária. Embora os iPhones possam pegar vírus, eles são extremamente raros. Isso se deve às proteções de segurança do iPhone da Apple.

Meu iPhone pode ser hackeado através de WIFI?

Infelizmente sim, seu telefone pode ser hackeado via Wi-Fi. Os hackers sabem como invadir seu telefone (especialmente em redes Wi-Fi públicas) como qualquer outro dispositivo físico, independentemente de você estar usando um iPhone ou um telefone Android.

O que eu disco para ver se meu telefone foi hackeado?

Use o código *#21# para ver se os hackers rastreiam seu telefone com intenção maliciosa. Você também pode usar este código para verificar se suas chamadas, mensagens ou outros dados estão sendo desviados. Também mostra o status de suas informações desviadas e o número para o qual as informações são transferidas.prieš 7 dienas

Redefinir o iPhone remove malware?

Resposta: Redefinir o telefone ou limpar todos os dados provavelmente removerá qualquer spyware, malware ou vírus disponível em seu dispositivo. Mas deve ser a última opção. Primeiro, tente excluir aplicativos indesejados e os aplicativos que solicitam acesso às suas informações pessoais e, em seguida, tente restaurar seu dispositivo para um backup anterior.