Anúncios

O Google adicionou este aviso de monitoramento de rede como parte dos aprimoramentos de segurança do Android KitKat (4.4). Este aviso indica que um dispositivo tem pelo menos um certificado instalado pelo usuário, que pode ser usado por malware para monitorar o tráfego de rede criptografado.

Alguém está monitorando minha Internet?

Os provedores de serviços de Internet (ISPs) podem ver tudo o que você faz online. Eles podem rastrear itens como quais sites você visita, quanto tempo você gasta neles, o conteúdo que você assiste, o dispositivo que você está usando e sua localização geográfica.

Anúncios

Minha atividade na Internet está sendo monitorada no meu telefone?

Para verificar seu uso de dados móveis no Android, acesse Configurações > Rede & Internet > Uso de dados. Em Celular, você verá a quantidade total de dados celulares usados pelo seu telefone. Toque em Uso de dados móveis para ver como seu uso de dados mudou ao longo do tempo. A partir daqui, você pode identificar quaisquer picos recentes.

Como posso saber se meu endereço IP está sendo rastreado?

O comando Netstat funciona melhor quando você tem o menor número possível de aplicativos abertos, de preferência apenas um navegador da Internet. O Netstat gera uma lista de endereços IP (Internet Protocol) para os quais seu computador está enviando informações.

Anúncios

Como removo o filtro Kaspersky?

Vá para a seção de configurações de rede. Desmarque a caixa de seleção Monitorar todas as portas dos aplicativos da lista recomendada pela Kaspersky. Clique em Salvar e reinicie o computador.

Alguém pode espionar você por Wi-Fi?

Ao ouvir os sinais de Wi-Fi existentes, alguém poderá ver através da parede e detectar se há atividade ou onde há um humano, mesmo sem saber a localização dos dispositivos. Eles podem essencialmente fazer uma vigilância de monitoramento de muitos locais. Isso é muito perigoso.”

Como posso ver quem está no meurede?

Como acessar uma lista de dispositivos conectados. A maneira mais precisa de acessar uma lista de dispositivos conectados é fazer login na página de configurações do seu roteador. Se o seu roteador foi fornecido pelo seu serviço de Internet, como o Spectrum, você poderá acessar facilmente sua conta para encontrar essas informações.

Alguém pode monitorar sua atividade na Internet por meio de Wi-Fi?

Bem, a resposta curta para a pergunta é sim. Quase todos os roteadores Wi-Fi mantêm registros dos sites que os dispositivos conectados estão visitando. Somente o proprietário do Wi-Fi tem permissão para verificar os logs do roteador Wi-Fi para entender qual usuário conectado visitou quais sites.

Como faço para impedir que meu telefone seja rastreado?

No Android: abra a App Drawer, vá para Configurações, selecione Localização e insira as Configurações de localização do Google. Aqui, você pode desativar o Relatório de Localização e o Histórico de Localização.

Devo me preocupar se alguém tiver meu endereço IP?

Não, você não deve se preocupar se alguém tiver seu endereço IP. Se alguém tiver seu endereço IP, poderá enviar spam ou restringir seu acesso a determinados serviços. Em casos extremos, um hacker pode se passar por você. No entanto, tudo o que você precisa fazer para corrigir o problema é alterar seu endereço IP.

Alguém pode me espionar com meu endereço IP?

Um hacker pode espionar seu endereço IP para rastrear seus eventos e usar seu endereço IP a seu favor. Os invasores podem usar técnicas sofisticadas junto com seu endereço IP para invadir seus sistemas. Como usuário, você deseja navegar na Internet com total liberdade e sem medo de invasões de privacidade.

Alguém pode rastrear meu histórico de navegação?

Vulnerabilidades. A navegação privada não é segura, nem completamente privada. É um recurso do seu navegador da Web, o que significa que outros aplicativos podemainda acessar sua atividade online. Se um keylogger ou spyware estiver instalado em sua máquina, alguém poderá usar esses programas para rastrear sua atividade de navegação privada.

Meu vizinho pode ver minha atividade na Internet?

A resposta curta é: “Absolutamente!” Quem fornecer sua conexão com a Internet pode monitorar todo o tráfego que passa pelo seu uso dessa conexão.

Alguém pode me espionar com meu endereço IP?

Um hacker pode espionar seu endereço IP para rastrear seus eventos e usar seu endereço IP a seu favor. Os invasores podem usar técnicas sofisticadas junto com seu endereço IP para invadir seus sistemas. Como usuário, você deseja navegar na Internet com total liberdade e sem medo de invasões de privacidade.

Devo desativar o Kaspersky?

Importante: a Kaspersky Lab desaconselha a desativação dos componentes de proteção ou proteção, pois desativá-los pode levar à infecção do computador e à perda de dados.

Um roteador pode ser usado como dispositivo de escuta?

Roteadores domésticos de 10 fabricantes, incluindo Linksys, DLink e Belkin, podem ser transformados em postos de escuta secretos que permitem à Agência Central de Inteligência monitorar e manipular o tráfego de entrada e saída e infectar dispositivos conectados.

O proprietário do WiFi pode ver o que eu pesquiso?

— O proprietário do WiFi pode ver o que eu pesquiso? A resposta é “NÃO”, a menos que você use algum mecanismo de pesquisa desatualizado do passado. Hoje, todas as pesquisas na web contemporâneas têm HTTPS ativado em seus sites para que todos os dados dentro de todas as páginas do mecanismo de pesquisa sejam criptografados e nenhum proprietário de WiFi pode ver o que você pesquisou.

O que o proprietário do WiFi pode ver?

Os proprietários de Wi-Fi podem ver mais do que você imagina. Com acesso às ferramentas e software certos, um proprietário de Wi-Fi pode ver os sites que você visitou, a data e a horade visitar esses sites e até mesmo a duração de sua permanência em um site. O proprietário do Wi-Fi precisa primeiro fazer login no roteador para acessar a atividade de navegação.

O que eu disco para ver se meu telefone foi hackeado?

Use o código *#21# para ver se os hackers rastreiam seu telefone com intenção maliciosa. Você também pode usar este código para verificar se suas chamadas, mensagens ou outros dados estão sendo desviados. Ele também mostra o status de suas informações desviadas e o número para o qual as informações são transferidas.

Para qual número você liga para ver se seu telefone está grampeado?

Você pode usar códigos secretos USSD para manter sua segurança e privacidade. Basta acessar a interface do teclado e digitar *#21*, *#67# ou *#62# e tocar no ícone de discagem. Se um não funcionar, tente outro.

Como posso saber se alguém está rastreando minha localização?

O Android e o iOS do iPhone não notificam ou dão uma indicação quando alguém verifica sua localização. Há um breve ícone exibido na barra de notificação quando o GPS é usado pelos serviços de localização. Qualquer número de aplicativos ou processos do sistema aciona uma verificação de localização.

O *# 21 informa se seu telefone está grampeado?

O código não mostra se um telefone foi tocado O How-to Geek descreveu o recurso *#21# como um “código de interrogatório” que permite aos usuários visualizar sua configuração de encaminhamento de chamadas no aplicativo do telefone. “Estes não estão relacionados.

O que significa “as redes podem ser monitoradas”?

Quando um certificado de segurança é adicionado ao seu telefone (manualmente por você, maliciosamente por outro usuário ou automaticamente por algum serviço ou site que você está usando) e não é emitido por um desses emissores pré-aprovados, então O recurso de segurança do Android entra em ação com o aviso “As redes podem ser monitoradas.”…

Por que meu telefone Android continua dizendo que a rede pode sermonitorado?

Para a mensagem de erro que você está recebendo, quando um certificado de segurança é adicionado ao seu telefone (manualmente por você, por outro usuário ou automaticamente por algum serviço ou site que você está usando) e não é emitido por um pré- emissor aprovado (pelo Google), a configuração de segurança padrão do Android é exibir o aviso de que “As redes podem ser monitoradas”.

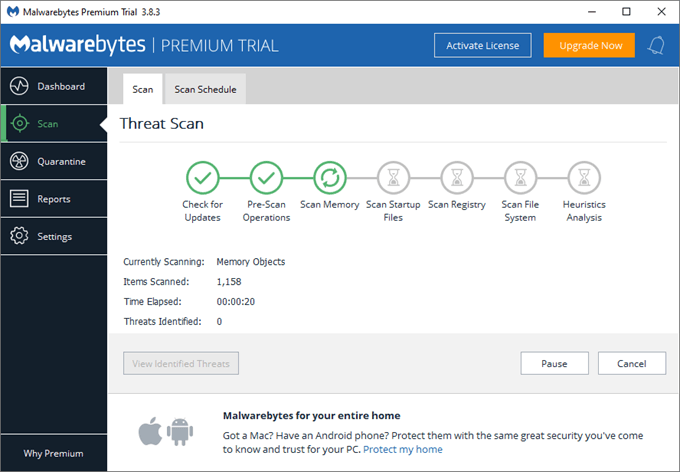

Como saber se seu computador não está sendo monitorado?

Aqui estão 7 maneiras diferentes de confirmar se o seu computador está livre de monitoramento ou não. 1. Monitorando os processos do Gerenciador de Tarefas do Windows Pressione as teclas Ctrl + Alt + Del juntas para iniciar a Segurança do Windows. Selecione Gerenciador de Tarefas para abrir a Janela do Gerenciador de Tarefas. Se for a visualização mínima, clique em Mais detalhes para abrir a visualização detalhada.

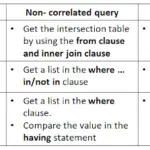

O que é uma ferramenta de monitoramento de rede?

Às vezes a interface usa um programa proprietário rodando em um cliente na rede local. Muitas ferramentas de monitoramento de rede fornecem uma interface web para gerenciar o aplicativo. Alguns até fornecem uma interface de dispositivo móvel que pode definir e gerenciar alertas e exibir instantâneos ou gráficos de elementos monitorados.