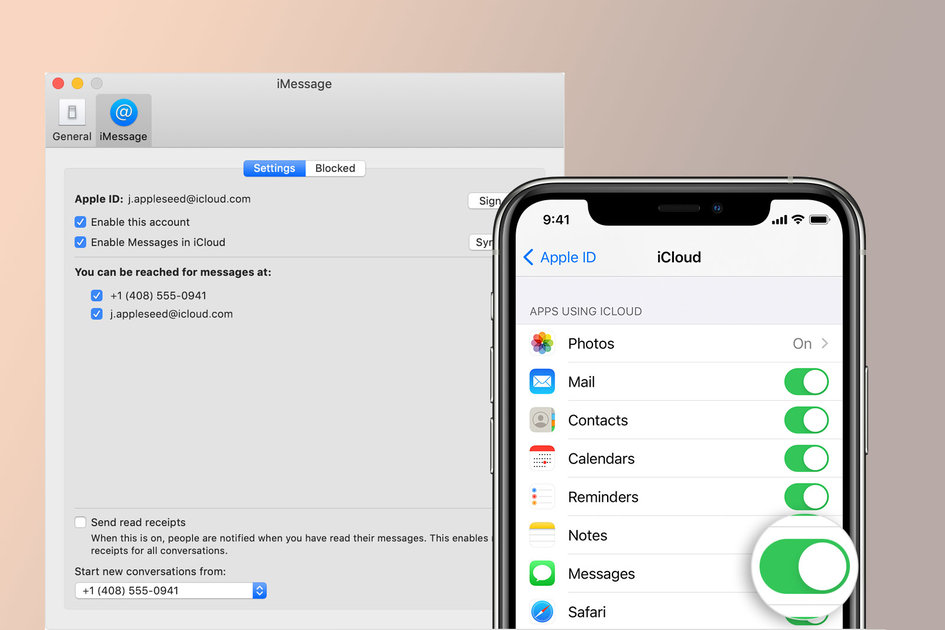

Wenn Sie Nachrichten erhalten, die für ein anderes Gerät oder eine Person in Ihrer Familie bestimmt sind, kann dies daran liegen, dass Ihre Apple-ID an deren bestimmte Geräte gebunden ist. Um zu sehen, welche Konten mit Ihrer Apple-ID verknüpft sind, gehen Sie zu Einstellungen>iCloud>wählen Sie oben Ihr Konto aus>Geräte.