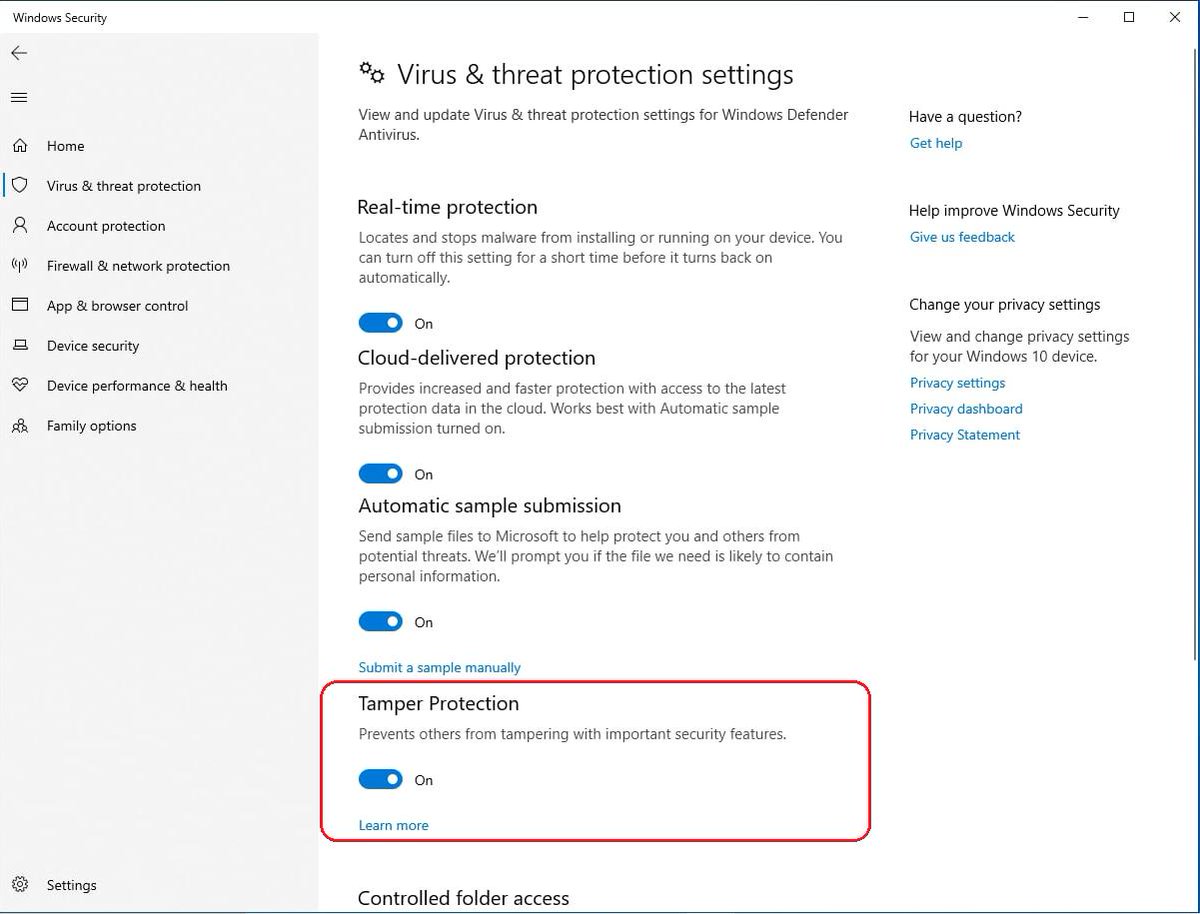

Der Manipulationsschutz in Windows-Sicherheit verhindert, dass böswillige Apps wichtige Microsoft Defender Antivirus-Einstellungen ändern, einschließlich Echtzeitschutz und Cloud-basiertem Schutz.

Was ist Tamper Protection Defender?

Manipulationsschutz sperrt Microsoft Defender Antivirus im Wesentlichen auf seine sicheren Standardwerte und verhindert, dass Ihre Sicherheitseinstellungen durch Apps und Methoden geändert werden, wie z. B.: Konfigurieren von Einstellungen im Registrierungseditor auf Ihrem Windows-Gerät.

Woran hindert der Manipulationsschutz Benutzer?

Mit dem Manipulationsschutz können Sie verhindern, dass nicht autorisierte Benutzer (lokale Administratoren und Benutzer mit begrenzten technischen Kenntnissen) und bekannte Malware die Sophos-Sicherheitssoftware deinstallieren oder über die Benutzeroberfläche von Sophos Endpoint Security and Control deaktivieren.

Ist Windows Defender ein guter Schutz?

Microsoft Defender ist ziemlich gut darin, Malware-Dateien zu erkennen, Exploits und netzwerkbasierte Angriffe zu blockieren und Phishing-Sites zu kennzeichnen. Es enthält sogar einfache PC-Leistungs- und Zustandsberichte sowie eine Kindersicherung mit Inhaltsfilterung, Nutzungsbeschränkungen und Standortverfolgung.

Was ist Manipulationsschutz in Symantec Endpoint?

Manipulationsschutz ist eine Schlüsseltechnologie, die Symantec Endpoint Protection-Prozesse und -Ressourcen vor Manipulations- oder Deaktivierungsversuchen schützt. Manipulationsschutz blockiert Änderungen an Registrierungseinstellungen und Dateien von Symantec Endpoint Protection und verhindert Manipulationen an laufenden Prozessen auf Windows-Clients.

Wie schalten Sie den Manipulationsschutz ein? Windows 10 wird diese Einstellung von Ihrem Administrator verwaltet?

Auf nicht verwalteten PCs können Benutzer den Manipulationsschutz interaktiv über die Einstellungen-App unter Update & Sicherheit > Windows-Sicherheit >Virus & Bedrohungsschutz > Virus & Bedrohungsschutz > Einstellungen verwalten. Benutzer mit lokalen Administratorrechten können es hier deaktivieren.

Was ist ein Tamper Protection Defender?

Manipulationsschutz sperrt Microsoft Defender Antivirus im Wesentlichen auf seine sicheren Standardwerte und verhindert, dass Ihre Sicherheitseinstellungen durch Apps und Methoden geändert werden, wie z. B.: Konfigurieren von Einstellungen im Registrierungseditor auf Ihrem Windows-Gerät.

Wie schalten Sie den Manipulationsschutz ein? Windows 10 wird diese Einstellung von Ihrem Administrator verwaltet?

Auf nicht verwalteten PCs können Benutzer den Manipulationsschutz interaktiv über die Einstellungen-App unter Update & Sicherheit > Windows-Sicherheit > Virus & Bedrohungsschutz > Virus & Bedrohungsschutz > Einstellungen verwalten. Benutzer mit lokalen Administratorrechten können es hier deaktivieren.

Sollte ich den Manipulationsschutz deaktivieren?

Der Manipulationsschutz wirkt sich nicht darauf aus, wie Antiviren-Apps von Drittanbietern funktionieren oder sich bei Windows Security registrieren. Der Manipulationsschutz ist standardmäßig aktiviert. Wenn Sie den Manipulationsschutz deaktivieren, sehen Sie in der Windows-Sicherheits-App unter Virus & Bedrohungsschutz.

Soll ich den Manipulationsschutz von Windows 10 verwenden?

Im Allgemeinen besteht keine Notwendigkeit, den Manipulationsschutz in Windows 10 zu deaktivieren, es sei denn, er wirkt sich auf andere validierte Tools aus. Beispielsweise kann der Manipulationsschutz ein bekanntes Drittanbieter-Tool wie ConfigureDefender daran hindern, Änderungen an Windows Defender vorzunehmen.

Welche manipulierten Daten?

Eine vorsätzliche, aber unbefugte Handlung, die zur Änderung eines Systems, von Systemkomponenten, seines beabsichtigten Verhaltens oder von Daten führt.

Wie schalte ich den Manipulationsschutz von Sophos aus?

Klicken Sie mit der rechten Maustaste auf den Dienst Sophos Anti-Virus und dann auf Eigenschaften. Lassen Sie den Starttyp auf Deaktiviert und klicken Sie dann auf OKTaste.

Warum befindet sich Sophos auf meinem Computer?

Sophos ist ein allgemein angesehenes Antivirenprogramm. Was Sie eher beunruhigen sollten, ist, wenn jemand MacKeeper, Advanced Mac Cleaner oder irgendwelche Zeobit- oder Macpaw-Elemente heruntergeladen hat. Das sind Dienstprogramme, die man herunterladen kann und die sich als schwer zu entfernen erweisen und Ihren Mac sogar verlangsamen können.

Wie deinstalliere ich Sophos ohne Manipulationsschutz?

Nach dem Neustart des Computers im normalen Modus können wir Sophos Endpoint entfernen, da der Manipulationsschutz deaktiviert ist. Gehen Sie zum Deinstallieren zu Systemsteuerung> Programme> Programme und Funktionen> Rechtsklick auf Sophos Endpoint Agent> Wählen Sie zum Deinstallieren Deinstallieren aus. Wählen Sie als Nächstes Deinstallieren, um Sophos Endpoint Agent zu deinstallieren.

Was ist der Unterschied zwischen Microsoft Defender und Windows Defender?

Microsoft Defender Antivirus, früher bekannt als Windows Defender, ist ein Virenschutzprogramm, das in Windows 10 enthalten ist. Im Gegensatz zu anderen Antivirenprogrammen wie McAfee ist Microsoft Defender kostenlos und erfordert keine zusätzliche Installation. Es wird auch regelmäßig aktualisiert.

Kann Windows Defender alle Viren erkennen?

Kann Microsoft Defender Malware erkennen und entfernen? Ja, Microsoft Defender kann Malware erkennen und entfernen, aber es ist keine zuverlässige Wahl zum Schutz vor Zero-Day-Bedrohungen. Microsoft Defender wird nicht regelmäßig aktualisiert, was bedeutet, dass es die neueste Malware und Viren nicht erkennen kann.

Benötigt Windows 10 einen Virenschutz?

Windows 10 und 11 enthalten Windows-Sicherheit, die den neuesten Virenschutz bietet. Ihr Gerät wird aktiv geschützt, sobald Sie Windows starten. Die Windows-Sicherheit sucht kontinuierlich nach Malware (bösartige Software), Viren und Sicherheitsbedrohungen.

Wie behebe ich, dass der Manipulationsschutz verwaltet wird?vom Administrator?

Navigieren Sie in der App zu „Computer Configuration -> Administrative Vorlagen -> Windows-Komponenten -> Microsoft Defender-Antivirus -> Echtzeitschutz.“ Stellen Sie sicher, dass hier standardmäßig keine Richtlinie konfiguriert ist. Wenn ja, müssen Sie es ausschalten.vor 5 Tagen

Warum schaltet sich Windows Defender immer wieder ein?

Windows Defender ist das standardmäßige Anti-Malware-Programm. Daher ist es normalerweise standardmäßig aktiviert. Da die Standardeinstellung auf „Ein“ eingestellt ist, schaltet sich Windows Defender möglicherweise automatisch ein, wenn Ihr Computer im Leerlauf ist oder wenn eine externe Malware-Bedrohung vorliegt.vor 3 Tagen

Wie deaktiviere ich den Sophos-Manipulationsschutz?

Klicken Sie mit der rechten Maustaste auf den Dienst Sophos Anti-Virus und dann auf Eigenschaften. Lassen Sie den Starttyp auf Deaktiviert und klicken Sie dann auf die Schaltfläche OK.

Wie entferne ich Sophos Endpoint mit Manipulationsschutz?

Nach dem Neustart des Computers im normalen Modus können wir Sophos Endpoint entfernen, da der Manipulationsschutz deaktiviert ist. Gehen Sie zum Deinstallieren zu Systemsteuerung> Programme> Programme und Funktionen> Rechtsklick auf Sophos Endpoint Agent> Wählen Sie zum Deinstallieren Deinstallieren aus. Wählen Sie als Nächstes Deinstallieren, um Sophos Endpoint Agent zu deinstallieren.

Was ist ein Tamper Protection Defender?

Manipulationsschutz sperrt Microsoft Defender Antivirus im Wesentlichen auf seine sicheren Standardwerte und verhindert, dass Ihre Sicherheitseinstellungen durch Apps und Methoden geändert werden, wie z. B.: Konfigurieren von Einstellungen im Registrierungseditor auf Ihrem Windows-Gerät.