Ο υπολογιστής σας μπορεί να χρησιμοποιηθεί για επίθεση σε άλλους υπολογιστές. Μερικές φορές οι χάκερ καταλαμβάνουν έναν υπολογιστή, μερικές φορές χιλιάδες από αυτούς, για να εξαπολύσουν επίθεση σε έναν ιστότοπο που έχουν στοχεύσει.

Τι συμβαίνει όταν ένας χάκερ αποκτήσει απομακρυσμένη πρόσβαση στον υπολογιστή μου;

Οι χάκερ χρησιμοποιούν το RDP για να αποκτήσουν πρόσβαση στον κεντρικό υπολογιστή ή το δίκτυο και στη συνέχεια να εγκαταστήσουν ransomware στο σύστημα. Μόλις εγκατασταθούν, οι τακτικοί χρήστες χάνουν την πρόσβαση στις συσκευές, τα δεδομένα και το μεγαλύτερο δίκτυο μέχρι να πραγματοποιηθεί η πληρωμή.

Μπορούν οι χάκερ να δουν την οθόνη του υπολογιστή σας;

Ερευνητές στο DEF CON λένε ότι οι οθόνες υπολογιστών μπορούν να παραβιαστούν για να σας υποκλέψουν ενεργά, να κλέψουν κρυφά δεδομένα και ακόμη και να χειραγωγήσουν αυτό που βλέπετε στην οθόνη. Η λίστα με τους τρόπους με τους οποίους μπορούμε να κατασκοπευόμαστε φαίνεται σχεδόν ατελείωτη, αλλά μπορείτε να προσθέσετε έναν ακόμη σε αυτήν τη λίστα: την ενεργή παρακολούθηση οθόνης μέσω της ευάλωτης οθόνης σας.

Μπορεί κάποιος να αποκτήσει απομακρυσμένη πρόσβαση στον υπολογιστή μου χωρίς να το γνωρίζω;

Υπάρχουν δύο τρόποι με τους οποίους κάποιος μπορεί να έχει πρόσβαση στον υπολογιστή σας χωρίς τη συγκατάθεσή σας. Είτε ένα μέλος της οικογένειας ή το κολέγιο εργασίας συνδέεται φυσικά στον υπολογιστή ή το τηλέφωνό σας όταν δεν είστε κοντά, είτε κάποιος έχει πρόσβαση στον υπολογιστή σας εξ αποστάσεως.

Ο τερματισμός λειτουργίας του υπολογιστή σταματά τους χάκερ;

“Αν οι χάκερ έχουν κάνει μια σύνδεση αλλά δεν έχουν καταφέρει ακόμα να εγκαταστήσουν λογισμικό, τότε ναι, ο τερματισμός της λειτουργίας του υπολογιστή σας θα τους κόψει”, λέει ο Darren. «Ωστόσο, εάν ένας χάκερ έχει ήδη καταφέρει να εγκαταστήσει λογισμικό απομακρυσμένης πρόσβασης, απλά το κλείσιμο δεν θα είναι αρκετό. «

Πώς μπορώ να καταλάβω εάν κάποιος είναι συνδεδεμένος στον υπολογιστή μου;

Μεταβείτε στον πίνακα ελέγχου και κάντε κλικ στο “Σύστημα και ασφάλεια” και “Εργαλεία διαχείρισης”. Στη συνέχεια, κάντε κλικ στο “Προβολή εκδηλώσεων”. Στην αριστερή πλευρά, θα εμφανιστεί μια επιλογή “Ασφάλεια”, κάντε κλικ σε αυτήν και περιμένετε να εμφανιστεί ένα παράθυρο με όλα τα συμβάντα σύνδεσης.

Μπορούν οι χάκερ να σας ακούσουν;

Έχουμεέχετε προειδοποιηθεί ότι οι χάκερ αναλαμβάνουν τον έλεγχο των καμερών στην οθόνη του υπολογιστή σας, αυτό εξακολουθεί να αποτελεί ανησυχία, αλλά οι χάκερ σας ακούν επίσης μέσω των έξυπνων συσκευών σας. Η ίδια η συσκευή μπορεί να μην καταγράφει τη συνομιλία σας, αλλά ένας χάκερ μπορεί να την καταγράφει.

Μπορούν οι χάκερ να δουν μέσα από την κάμερά σας;

Πραγματικά οι χάκερ κατασκοπεύουν ανθρώπους μέσω των καμερών και των webcams του τηλεφώνου τους; Η σύντομη απάντηση: Ναι. Οι κάμερες web και οι κάμερες τηλεφώνου μπορούν να παραβιαστούν, δίνοντας στους κακούς ηθοποιούς τον απόλυτο έλεγχο του τρόπου λειτουργίας τους. Ως αποτέλεσμα, οι χάκερ μπορούν να χρησιμοποιήσουν την κάμερα μιας συσκευής για να κατασκοπεύουν άτομα και να αναζητούν προσωπικές πληροφορίες.

Κάποιος κατασκοπεύει τον υπολογιστή μου;

Για να ανοίξετε το Activity Monitor, πατήστε Command + Spacebar για να ανοίξετε την Αναζήτηση Spotlight. Στη συνέχεια, πληκτρολογήστε Activity Monitor και πατήστε Enter. Ελέγξτε τη λίστα για οτιδήποτε δεν αναγνωρίζετε. Για να κλείσετε ένα πρόγραμμα ή μια διαδικασία, κάντε διπλό κλικ και μετά πατήστε Έξοδος.

Μπορεί να παραβιαστεί το WIFI από απόσταση;

Μπορεί να εκπλαγείτε από το πόσο εύκολο είναι να εισβάλετε στο οικιακό σας δίκτυο Wi‑Fi στις μέρες μας. Για πολύ λίγα χρήματα, ένας χάκερ μπορεί να νοικιάσει έναν υπολογιστή cloud και τις περισσότερες φορές να μαντέψει τον κωδικό πρόσβασης του δικτύου σας μέσα σε λίγα λεπτά με ωμή βία ή χρησιμοποιώντας τον ισχυρό υπολογιστή για να δοκιμάσει πολλούς συνδυασμούς του κωδικού πρόσβασής σας.

Ανοίξτε το Task Manager κάνοντας δεξί κλικ στη γραμμή εργασιών και επιλέγοντας Task Manager. Εάν υπάρχει μια ύποπτη διαδικασία, αυτή είναι η εφαρμογή παρακολούθησης. Ερώτηση: Μπορεί η εταιρεία μου να δει τι κάνω στον υπολογιστή μου; Απάντηση: Η εταιρεία σας μπορεί να δει τις δραστηριότητες της συσκευής σας και να τις παρακολουθεί εάν σας παρέχει αυτόν τον υπολογιστή.

Ποιο είναι το πρώτο πράγμα που κάνετε όταν σας χακάρουν;

Βήμα 1: Αλλάξτε τους κωδικούς πρόσβασής σας Αυτό είναι σημαντικό επειδή οι χάκερ αναζητούν οποιοδήποτε σημείο εισόδου σε ένα μεγαλύτερο δίκτυο και ενδέχεται να αποκτήσουν πρόσβαση μέσω ενός αδύναμου κωδικού πρόσβασης. Σε λογαριασμούς ή συσκευές πουπεριέχει ευαίσθητες πληροφορίες, βεβαιωθείτε ότι ο κωδικός πρόσβασής σας είναι ισχυρός, μοναδικός και δεν είναι εύκολα μαντέψιμος.

Μπορούν οι χάκερ να σας δουν μέσω της κάμερας του τηλεφώνου σας;

Επιπλέον, οι δημοφιλείς προγραμματιστές εφαρμογών δεν έχουν ανοσία στις κατηγορίες ότι σας παρακολουθούν μέσω της κάμερας του τηλεφώνου σας. Γενικά, ωστόσο, ένας stalker θα πρέπει να εγκαταστήσει spyware στη συσκευή σας για να το διακυβεύσει. Οι χάκερ μπορούν να αποκτήσουν πρόσβαση στο τηλέφωνό σας φυσικά, μέσω εφαρμογών, αρχείων πολυμέσων, ακόμη και emoji.

Γιατί οι άνθρωποι καλύπτουν την κάμερα του υπολογιστή τους;

Οι εγκληματίες του κυβερνοχώρου μπορούν να έχουν πρόσβαση σε αυτές τις κάμερες και λόγω της θέσης τους — απέναντι από το σαλόνι, την κουζίνα ή το γραφείο σας — μπορούν να εκθέσουν το απόρρητό σας και τις ευαίσθητες συνομιλίες σας. Γι’ αυτό, είναι καλή ιδέα να καλύψετε την κάμερα web ή να κάνετε άλλα βήματα για να βελτιώσετε την ασφάλειά σας στο διαδίκτυο.

Μπορεί κάποιος να σας δει μέσω της κάμερας του τηλεφώνου σας;

Ναι, μπορείτε να σας κατασκοπεύσουν μέσω της κάμερας του smartphone σας. Υπάρχουν πολλές εφαρμογές που μπορούν να βρεθούν στο διαδίκτυο και βοηθούν στην κατασκοπεία κάποιου μέσω της κάμερας του κινητού του τηλεφώνου.

Πώς γνωρίζουν οι χάκερ τον κωδικό πρόσβασής μου;

Ένας άλλος δημοφιλής τρόπος για να αποκτήσετε τους κωδικούς πρόσβασής σας είναι μέσω κακόβουλου λογισμικού. Τα μηνύματα ηλεκτρονικού “ψαρέματος” (phishing) είναι ο κύριος φορέας αυτού του είδους επίθεσης, αν και μπορεί να πέσετε θύμα κάνοντας κλικ σε μια κακόβουλη διαφήμιση στο διαδίκτυο (κακόφωτο) ή ακόμη και επισκεπτόμενοι έναν παραβιασμένο ιστότοπο (drive-by-download).

Τι μπορεί να δει ένας χάκερ στο τηλέφωνό σας;

Οι χάκερ μπορούν να χρησιμοποιήσουν keylogger και άλλο λογισμικό παρακολούθησης για να καταγράψουν τα πλήκτρα του τηλεφώνου σας και να καταγράψουν αυτό που πληκτρολογείτε, όπως καταχωρήσεις αναζήτησης, διαπιστευτήρια σύνδεσης, κωδικούς πρόσβασης, στοιχεία πιστωτικής κάρτας και άλλες ευαίσθητες πληροφορίες.

Μπορεί ένας χάκερ να ελέγξει το τηλέφωνό μου;

Οι εξειδικευμένοι χάκερ μπορούν να κατακτήσουν ένα χακαρισμένο smartphone και να κάνουν τα πάντα, από την πραγματοποίηση τηλεφωνικών κλήσεων στο εξωτερικό,αποστολή μηνυμάτων και χρήση του προγράμματος περιήγησης του τηλεφώνου σας για αγορές στο Διαδίκτυο. Δεδομένου ότι δεν πληρώνουν τον λογαριασμό του smartphone σας, δεν τους ενδιαφέρει να υπερβούν τα όρια δεδομένων σας.

Μπορεί κάποιος να σας κατασκοπεύσει μέσω WIFI;

Ακούγοντας απλώς τα υπάρχοντα σήματα Wi-Fi, κάποιος θα μπορεί να δει μέσα από τον τοίχο και να εντοπίσει εάν υπάρχει δραστηριότητα ή πού υπάρχει άνθρωπος, ακόμη και χωρίς να γνωρίζει τη θέση των συσκευών. Μπορούν ουσιαστικά να κάνουν μια επιτήρηση παρακολούθησης πολλών τοποθεσιών. Αυτό είναι πολύ επικίνδυνο.»

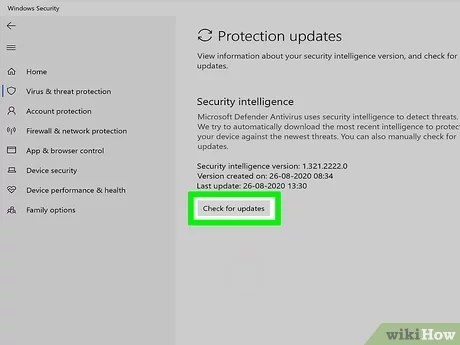

Ποιο λογισμικό αποτρέπει τους χάκερ;

Τείχη προστασίας. Το τείχος προστασίας είναι ένα πρόγραμμα λογισμικού ή ένα κομμάτι υλικού που εμποδίζει τους χάκερ να εισέλθουν και να χρησιμοποιήσουν τον υπολογιστή σας. Οι χάκερ πραγματοποιούν αναζήτηση στο διαδίκτυο με τον τρόπο που ορισμένοι τηλεπωλητές καλούν αυτόματα τυχαίους αριθμούς τηλεφώνου.

Τι είναι οι επιθέσεις απομακρυσμένης πρόσβασης;

Τι σημαίνει απομακρυσμένη επίθεση; Μια απομακρυσμένη επίθεση είναι μια κακόβουλη ενέργεια που στοχεύει έναν ή ένα δίκτυο υπολογιστών. Η απομακρυσμένη επίθεση δεν επηρεάζει τον υπολογιστή που χρησιμοποιεί ο εισβολέας. Αντίθετα, ο εισβολέας θα βρει ευάλωτα σημεία στο λογισμικό ασφαλείας ενός υπολογιστή ή δικτύου για πρόσβαση στο μηχάνημα ή το σύστημα.

Πρέπει να ανησυχώ αν κάποιος έχει τη διεύθυνση IP μου;

Όχι, δεν πρέπει να ανησυχείτε αν κάποιος έχει τη διεύθυνση IP σας. Εάν κάποιος έχει τη διεύθυνση IP σας, θα μπορούσε να σας στείλει ανεπιθύμητο περιεχόμενο ή να περιορίσει την πρόσβασή σας σε ορισμένες υπηρεσίες. Σε ακραίες περιπτώσεις, ένας χάκερ μπορεί να είναι σε θέση να σας μιμηθεί. Ωστόσο, το μόνο που χρειάζεται να κάνετε για να διορθώσετε το πρόβλημα είναι να αλλάξετε τη διεύθυνση IP σας.