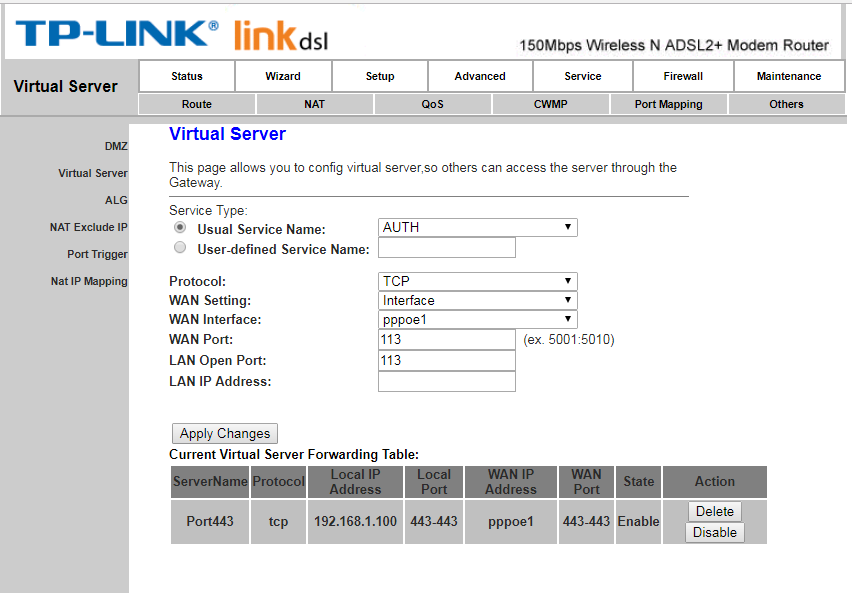

Navegue a la página de configuración de su enrutador escribiendo la dirección IP del enrutador en su navegador. Busque una pestaña de configuración para Puertos o Reenvío de puertos. Donde se indica, ingrese el número del puerto que desea abrir. Donde se indique, ingrese la dirección IP estática del dispositivo al que desea que se reenvíe el puerto.

¿Cómo puedo saber si mi enrutador está bloqueando un puerto?

Escribe «netstat -a» en el símbolo del sistema y presiona «Enter». Después de unos segundos, todos los puertos abiertos en la computadora. Ubique todas las entradas que tengan un valor «ESTABLECIDO», «ESPERA DE CIERRE» o «ESPERA DE TIEMPO» debajo del encabezado «Estado». Estos puertos también están abiertos en el enrutador.

¿Cómo puedo saber si mi enrutador está bloqueando un puerto?

Escribe «netstat -a» en el símbolo del sistema y presiona «Enter». Después de unos segundos, todos los puertos abiertos en la computadora. Ubique todas las entradas que tengan un valor «ESTABLECIDO», «ESPERA DE CIERRE» o «ESPERA DE TIEMPO» debajo del encabezado «Estado». Estos puertos también están abiertos en el enrutador.

¿Cómo habilito todos los puertos en mi enrutador?

Navegue a la página de configuración de su enrutador escribiendo la dirección IP del enrutador en su navegador. Busque una pestaña de configuración para Puertos o Reenvío de puertos. Donde se indica, ingrese el número del puerto que desea abrir. Donde se indique, ingrese la dirección IP estática del dispositivo al que desea que se reenvíe el puerto.

¿Qué sucede si los puertos están bloqueados?

El bloqueo de puertos puede complicar el diseño y el desarrollo de aplicaciones y crear incertidumbre sobre si las aplicaciones funcionarán correctamente cuando se implementen. El bloqueo de puertos también puede hacer que las aplicaciones no funcionen correctamente o se «interrumpan» al evitar que las aplicaciones utilicen los puertos para los que fueron diseñadas.

¿Por qué se bloquean los puertos?

Los proveedores de servicios de Internet como Viasat bloquean rutinariamente ciertospuertos por diversas razones, principalmente relacionadas con la seguridad. Se sabe que los piratas informáticos y otros ciberdelincuentes explotan ciertos puertos, en particular los que se usan poco o son vulnerables.

¿Cómo se verifica si un puerto está abierto o no?

Si desea probar los puertos en su computadora, use el símbolo del sistema de Windows y el comando netstat -ano de CMD. Windows le mostrará todas las conexiones de red existentes actualmente a través de puertos abiertos o puertos de escucha abiertos que actualmente no están estableciendo una conexión.

¿Es seguro abrir puertos en mi enrutador?

Los puertos abiertos no son peligrosos de forma predeterminada, más bien es lo que haces con los puertos abiertos a nivel de sistema, y qué servicios y aplicaciones están expuestos en esos puertos, lo que debería incitar a las personas a etiquetarlos como peligrosos o no. La razón por la que las personas piden puertos cerrados es porque menos puertos abiertos reducen su superficie de ataque.

¿Por qué están cerrados todos los puertos en mi enrutador?

Respuesta simple = porque no está transmitiendo ningún servicio desde ningún puerto desde su dirección IP. No me queda claro si está verificando su propia IP pública o la IP pública de algún otro dispositivo de Internet, pero en una computadora doméstica con un enrutador doméstico, es poco probable que esté transmitiendo CUALQUIER servicio.

¿Qué puertos no deben estar abiertos?

Puertos 80, 443, 8080 y 8443 (HTTP y HTTPS) Son especialmente vulnerables a secuencias de comandos entre sitios, inyecciones SQL, falsificaciones de solicitudes entre sitios y ataques DDoS.

¿Pueden los enrutadores bloquear puertos?

Si le preocupa la seguridad de su red doméstica inalámbrica, una cosa que puede hacer es habilitar el bloqueo de puertos; esto puede ayudar a evitar conexiones externas no deseadas a los dispositivos de su red. Si bien el bloqueo de puertos es avanzado, puede habilitarlo en ciertos enrutadores con unos simples pasos.

¿Cómo comprueba si¿Los puertos están abiertos en el enrutador?

Inicie este proceso dirigiéndose a la página de configuración del enrutador, lo que se puede hacer ingresando la dirección IP pública, no la dirección IP privada, en un navegador web. Busque cualquier elemento de configuración relacionado con los puertos abiertos y haga clic en él para obtener una lista de puertos y si son puertos abiertos o puertos cerrados.

¿Cómo saber qué está bloqueando una conexión?

Compruebe los puertos bloqueados en el cortafuegos a través del símbolo del sistema Utilice la búsqueda de Windows para buscar cmd. Haga clic derecho en el primer resultado y luego seleccione Ejecutar como administrador. Escriba netsh firewall show state y presione Entrar. Luego, puede ver todos los puertos bloqueados y activos en su Firewall.

¿Cómo puedo saber si mi enrutador está bloqueando un puerto?

Escribe «netstat -a» en el símbolo del sistema y presiona «Enter». Después de unos segundos, todos los puertos abiertos en la computadora. Ubique todas las entradas que tengan un valor «ESTABLECIDO», «ESPERA DE CIERRE» o «ESPERA DE TIEMPO» debajo del encabezado «Estado». Estos puertos también están abiertos en el enrutador.

¿Puede el proveedor de Internet bloquear puertos?

Si el ISP le proporciona el módem, puede desactivar los puertos usando el cortafuegos del módem. Sin embargo, puede romper esta restricción habilitando el reenvío de puertos en su módem. ISP puede bloquear cualquier puerto usando su firewall ISP. Si es el caso, un reenvío de puertos en su módem no funcionará.

¿El bloqueo de puertos ralentiza Internet?

La respuesta simple es no. No ralentizará el tráfico de otros usuarios.

¿Cuánto tiempo lleva abrir un puerto desde el bloqueo hasta el reenvío?

¿Qué podría bloquear el reenvío de puertos?

Su enrutador puede tener un cortafuegos que bloquea la entrada de puertos a su red. Podría tener un firewall personal instalado en su computadora. Debe permitir esos puertos a través de ese firewall. Los puertos que tienesel reenvío debe permitirse a través de cada cortafuegos personal que tenga en su computadora.

¿Cómo encuentro mis puertos de red?

Cómo encontrar su número de puerto en Windows. Escriba «Cmd» en el cuadro de búsqueda. Abra «Símbolo del sistema». Ingrese el comando netstat -a para ver sus números de puerto.

¿Los puertos tienen un modo bloqueado?

Los puertos existen en modo permitir (abierto) o en modo denegar (cerrado, bloqueado).

¿Qué significa abrir puertos en un enrutador?

Un puerto de enrutador abierto es el término utilizado para referirse a una puerta virtual que permite la entrada o salida de datos específicos de su enrutador. Un ejemplo de un puerto es el puerto 80 más popular. El puerto 80 se utiliza para tráfico HTTP o web. Si el puerto 80 está cerrado para la salida de su computadora, entonces no podrá acceder a Internet.

¿Por qué los hackers buscan puertos abiertos?

Durante un escaneo de puertos, los piratas informáticos envían un mensaje a cada puerto, uno a la vez. La respuesta que reciben de cada puerto determina si se está utilizando y revela debilidades potenciales. Los técnicos de seguridad pueden realizar análisis de puertos de forma rutinaria para el inventario de la red y exponer posibles vulnerabilidades de seguridad.