Entrez sudo -i pour passer à l’utilisateur root. Si vous n’avez pas d’accès root, utilisez les commandes en ajoutant sudo . Utilisez la commande groupadd. Utilisez la commande useradd .

Comment passer de root à user ?

Entrez sudo -i pour passer à l’utilisateur root. Si vous n’avez pas d’accès root, utilisez les commandes en ajoutant sudo . Utilisez la commande groupadd. Utilisez la commande useradd .

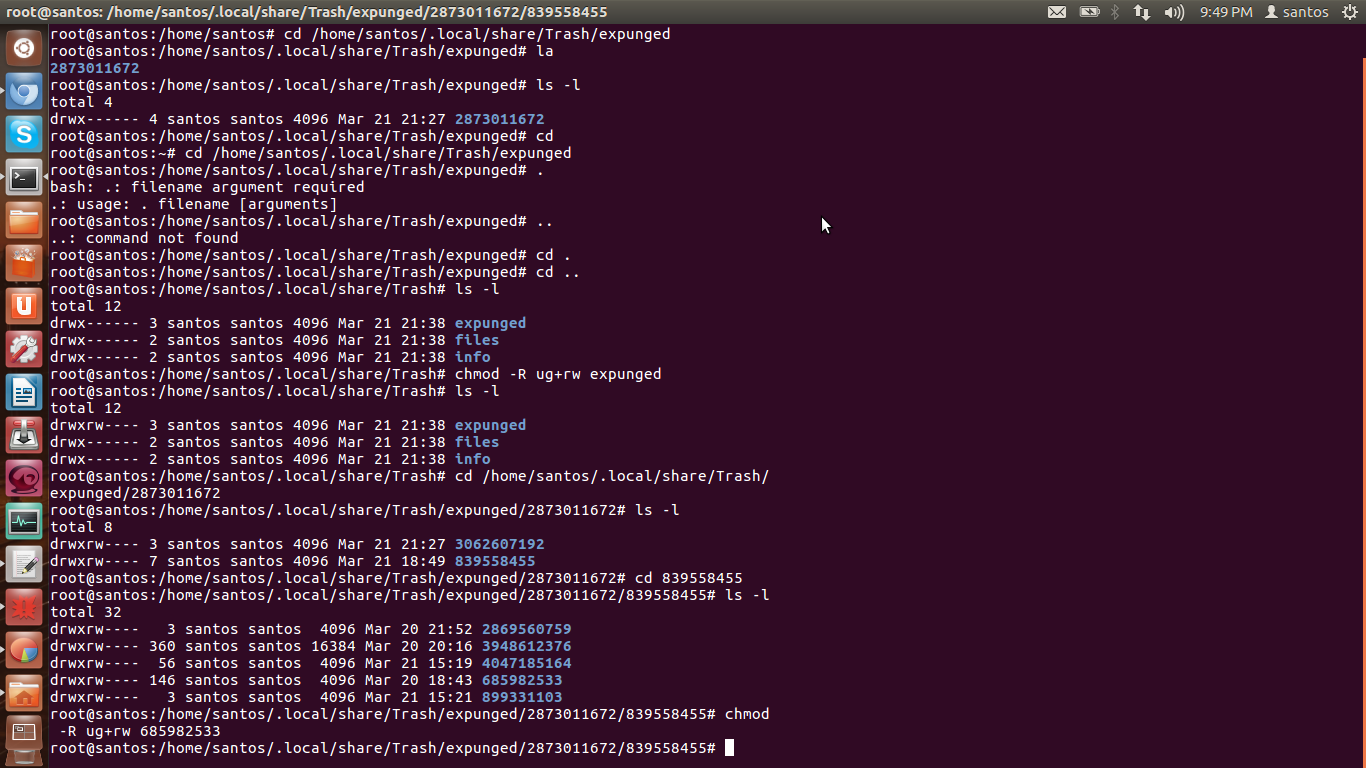

Comment puis-je modifier les autorisations sur un répertoire racine ?

Pour modifier les permissions sur un fichier, vous utilisez la commande chmod. (chmod signifie « change mode; » les autorisations d’un fichier sont également appelées son mode.) Comme avec chown et chgrp, seul le propriétaire d’un fichier ou le superutilisateur (root) peut modifier les autorisations d’un fichier.

Comment puis-je modifier les autorisations de root à utilisateur dans Ubuntu ?

Tapez « sudo chmod a+rwx /path/to/file » dans le terminal, en remplaçant « /path/to/file » par le fichier pour lequel vous souhaitez accorder des autorisations à tout le monde, puis appuyez sur « Entrée ». Vous pouvez également utiliser la commande « sudo chmod -R a+rwx /path/to/folder » pour accorder des autorisations au dossier sélectionné et à ses fichiers.

Comment puis-je passer de root à utilisateur ?

Entrez sudo -i pour passer à l’utilisateur root. Si vous n’avez pas d’accès root, utilisez les commandes en ajoutant sudo . Utilisez la commande groupadd. Utilisez la commande useradd .

Comment puis-je modifier les autorisations sur un répertoire racine ?

Pour modifier les permissions sur un fichier, vous utilisez la commande chmod. (chmod signifie « change mode; » les autorisations d’un fichier sont également appelées son mode.) Comme avec chown et chgrp, seul le propriétaire d’un fichier ou le superutilisateur (root) peut modifier les autorisations d’un fichier.

L’utilisateur root est-il le même que l’administrateur ?

Dans Untangle, et en anglais général, « admin » est l’abréviation de « administrator ». Si un administrateur crée un nouvel ensemble d’informations d’identification d’administrateur (un nom d’utilisateur/mot de passe) et fournitces informations d’identification à une personne, cette personne dispose désormais d’un accès administrateur. Ce niveau d’accès est également appelé « racine » ou « superutilisateur » dans certains cas.

L’utilisateur root a-t-il toutes les autorisations ?

Le compte root a des privilèges root. Cela signifie qu’il peut lire et écrire n’importe quel fichier sur le système, effectuer des opérations en tant qu’utilisateur, modifier la configuration du système, installer et supprimer des logiciels et mettre à niveau le système d’exploitation et/ou le micrologiciel. Essentiellement, il peut faire à peu près n’importe quoi sur le système.

Pourquoi est-ce que je reçois une autorisation refusée en tant que root ?

Cette erreur se produit lorsque l’utilisateur n’a pas les privilèges pour apporter des modifications à un fichier. Root a accès à tous les fichiers et dossiers et peut apporter des modifications. Cependant, les autres utilisateurs peuvent ne pas être autorisés à effectuer de telles modifications. N’oubliez pas que seuls root ou les utilisateurs disposant de privilèges Sudo peuvent modifier les autorisations pour les fichiers et les dossiers.

Qu’est-ce que chmod R 777 ?

La commande chmod -R 777 / donne à chaque fichier du système sous / (racine) les autorisations rwxrwxrwx. Cela équivaut à autoriser TOUS les utilisateurs à lire/écrire/exécuter des autorisations.

Comment puis-je donner l’autorisation à l’utilisateur ?

Aller au tableau de bord > ; Gestion des utilisateurs > Utilisateurs, puis cliquez sur le nom de l’utilisateur à afficher. Cliquez sur l’onglet Autorisations, puis sur Attribuer des autorisations. Sélectionnez l’API à partir de laquelle vous souhaitez attribuer des autorisations, puis sélectionnez les autorisations à attribuer à l’utilisateur, puis cliquez sur Ajouter des autorisations.

Comment donner l’autorisation d’exécuter un utilisateur ?

Pour donner au propriétaire toutes les autorisations et l’exécution mondiale, vous devez taper chmod 701 [nom du fichier]. Pour donner au propriétaire toutes les autorisations et la lecture et l’exécution universelles, vous devez taper chmod 705 [nom de fichier].

Comment exécuter en tant qu’utilisateur non root ?

sudo (superuser do) vous permet de configurer des utilisateurs non root pour exécuter des commandes de niveau root sans être root. L’accès peutêtre donné par l’administrateur de niveau racine via la configuration du fichier /etc/sudoers.

Comment puis-je me déconnecter de root ?

Si vous souhaitez enregistrer la configuration de votre panneau, ainsi que tous les programmes en cours d’exécution, cochez également l’option Enregistrer la configuration actuelle. De même, dans KDE, vous pouvez vous déconnecter de root en allant dans Main Menu => Déconnectez-vous ou en tapant simplement exit à l’invite du shell.

Comment puis-je passer de root à utilisateur ?

Entrez sudo -i pour passer à l’utilisateur root. Si vous n’avez pas d’accès root, utilisez les commandes en ajoutant sudo . Utilisez la commande groupadd. Utilisez la commande useradd .

Comment puis-je modifier les autorisations sur un répertoire racine ?

Pour modifier les permissions sur un fichier, vous utilisez la commande chmod. (chmod signifie « change mode; » les autorisations d’un fichier sont également appelées son mode.) Comme avec chown et chgrp, seul le propriétaire d’un fichier ou le superutilisateur (root) peut modifier les autorisations d’un fichier.

Pourquoi devriez-vous désactiver la racine ?

Le mauvais. La racine est le compte superutilisateur dans les systèmes basés sur Unix et Linux. Une fois que nous avons accès au compte root, nous avons un accès complet au système. Parce que le nom d’utilisateur est toujours root et que les droits d’accès sont illimités, ce compte est la cible la plus précieuse pour les pirates.

Qu’entend-on par autorisation root ?

Ainsi, l’enracinement donne la possibilité (ou l’autorisation) de modifier ou de remplacer les applications et les paramètres système, d’exécuter des applications spécialisées (« applications ») qui nécessitent des autorisations de niveau administrateur ou d’effectuer d’autres opérations qui sont autrement inaccessibles à un utilisateur Android normal.

Que sont les autorisations root ?

L’enracinement est un processus qui vous permet d’obtenir un accès root au code du système d’exploitation Android (le terme équivalent pour les appareils Apple est jailbreaking). Il vous donne des privilèges pour modifier le logicielcode sur l’appareil ou installez d’autres logiciels que le fabricant ne vous autoriserait normalement pas.

Quelle est la différence entre l’utilisateur root et l’utilisateur normal ?

L’utilisateur root est fondamentalement équivalent à l’utilisateur administrateur sous Windows – l’utilisateur root dispose des autorisations maximales et peut tout faire sur le système. Les utilisateurs normaux sous Linux s’exécutent avec des autorisations réduites ; par exemple, ils ne peuvent pas installer de logiciel ni écrire dans les répertoires système.

Comment savoir si je suis l’utilisateur root ?

Si vous pouvez utiliser sudo pour exécuter n’importe quelle commande (par exemple passwd pour changer le mot de passe root), vous avez définitivement un accès root. Un UID de 0 (zéro) signifie « root », toujours.

Comment vérifier si un utilisateur est un utilisateur root ?

L’UID de l’utilisateur « root » est toujours 0 sur les systèmes Linux. Au lieu d’utiliser l’UID, vous pouvez également faire correspondre le nom d’utilisateur connecté. La commande whoami fournit le nom d’utilisateur actuellement connecté.