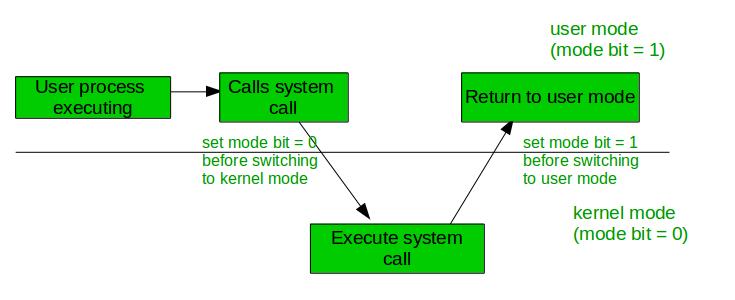

En fonctionnement bimode, il existe deux modes distincts : le mode moniteur (également appelé « mode système » et « mode noyau ») et le mode utilisateur. En mode moniteur, le processeur peut utiliser toutes les instructions et accéder à toutes les zones de la mémoire. En mode utilisateur, le processeur est limité à des instructions non privilégiées et à une zone de mémoire spécifiée.

Comment le mode double atteint-il son objectif ?

Les opérations en mode double dans le système d’exploitation protègent le système d’exploitation contre les utilisateurs illégaux. Nous accomplissons cette défense en désignant certaines des instructions du système comme des instructions privilégiées qui peuvent causer des dommages. Le matériel ne permet l’exécution d’instructions privilégiées qu’en mode noyau.

Comment le mode double offre-t-il une protection ?

Le double mode de fonctionnement nous fournit les moyens de protéger le système d’exploitation contre les utilisateurs errants et les utilisateurs errants les uns contre les autres. Si une tentative est faite pour exécuter une instruction privilégiée en mode utilisateur, le matériel n’exécute pas l’instruction mais la traite plutôt comme illégale et la piège dans le système d’exploitation.

Quelles sont les utilisations d’avoir deux modes de fonctionnement dans le CPU ?

Plusieurs modes peuvent être utilisés pour fournir une politique de sécurité plus fine. Par exemple, plutôt que de faire la distinction entre le mode utilisateur et le mode noyau, vous pouvez distinguer différents types de mode utilisateur. Peut-être que les utilisateurs appartenant au même groupe pourraient exécuter le code de l’autre.

Comment un système informatique passe d’un mode à un autre ?

Le processeur bascule entre les deux modes en fonction du type de code exécuté sur le processeur. Les applications s’exécutent en mode utilisateur et les composants principaux du système d’exploitation s’exécutent en mode noyau.

Comment le mode double atteint-il son objectif ?

Les opérations en mode double dans le système d’exploitation protègent le système d’exploitation contre les utilisateurs illégaux. Nousaccomplir cette défense en désignant certaines des instructions du système comme des instructions privilégiées qui peuvent causer des dommages. Le matériel ne permet l’exécution d’instructions privilégiées qu’en mode noyau.

Comment le mode double offre-t-il une protection ?

Le double mode de fonctionnement nous fournit les moyens de protéger le système d’exploitation contre les utilisateurs errants et les utilisateurs errants les uns contre les autres. Si une tentative est faite pour exécuter une instruction privilégiée en mode utilisateur, le matériel n’exécute pas l’instruction mais la traite plutôt comme illégale et la piège dans le système d’exploitation.

Comment l’ordinateur assure-t-il la protection du processeur ?

La protection du processeur est appelée car nous ne pouvons pas donner le processeur à un processus pour toujours, cela devrait être pour un temps limité, sinon les autres processus n’auront pas la chance d’exécuter le processus. Donc pour cela, une minuterie est utilisée pour se remettre de cette situation.

Comment le CPU répond-il à l’appel système ?

Le CPU réagit à cela en regardant dans le tableau des descripteurs d’interruption pour trouver le gestionnaire du noyau pour cette interruption. Ce gestionnaire est le point d’entrée des appels système.

Le double amorçage affecte-t-il les performances ?

Essentiellement, le double démarrage affecte les performances et ralentira votre ordinateur ou votre ordinateur portable. Alors qu’un système d’exploitation Linux peut utiliser le matériel plus efficacement dans l’ensemble, en tant que système d’exploitation secondaire, il est désavantagé.

Qu’est-ce que le mode double et le mode multi ?

Le concept de modes de fonctionnement dans le système d’exploitation peut être étendu au-delà du mode double. C’est ce qu’on appelle le système multimode. Dans ces cas, plus de 1 bit est utilisé par le CPU pour définir et gérer le mode. Un exemple de système multimode peut être décrit par les systèmes prenant en charge la virtualisation.

Qu’entend-on par protection du processeur ?

La protection du CPU protège le CPU du nœud qu’il est configuréà partir d’une attaque DOS en limitant la quantité de trafic provenant de l’un de ses ports et destinée au CPM (à traiter par son CPU) en utilisant une combinaison des limites configurables.

Pourquoi deux modes utilisateur et noyau sont-ils nécessaires ?

Pourquoi deux modes (utilisateur et noyau) sont-ils nécessaires ? Le mode utilisateur interdit à l’utilisateur d’accéder à certaines zones de la mémoire et d’exécuter certaines instructions pour protéger le système d’exploitation. Le mode noyau donne un accès complet au système d’exploitation pour lui permettre de faire ce qu’il doit faire.

Quels sont les 2 modes du système d’exploitation ?

Il existe deux modes de fonctionnement dans le système d’exploitation pour s’assurer qu’il fonctionne correctement. Il s’agit du mode utilisateur et du mode noyau.

Combien d’opérations par seconde un CPU peut-il faire ?

A chaque tic de l’horloge, le CPU récupère et exécute une instruction. La vitesse d’horloge est mesurée en cycles par seconde, et un cycle par seconde est appelé 1 hertz. Cela signifie qu’un CPU avec une vitesse d’horloge de 2 gigahertz (GHz) peut effectuer deux milliards (ou deux milliards) de cycles par seconde.

Quels sont les trois types de modes de commutation ?

Il existe trois types de modes de commutation : Store-and-forward. Couper à travers. Sans fragment.

La planification du processeur est-elle nécessaire ?

Si la plupart des processus en cours d’exécution changent leur état de l’exécution à l’attente, il peut toujours y avoir une possibilité de blocage dans le système. Par conséquent, pour réduire cette surcharge, le système d’exploitation doit planifier les tâches pour obtenir une utilisation optimale du processeur et éviter la possibilité d’un blocage.

Que signifie le mode double ?

Le mode double fait référence aux appareils mobiles qui fonctionnent sur deux technologies de support différentes, telles que GSM et WCDMA, ou 1x et WCDMA. La plupart des téléphones 3G sont bi-mode et tri- ou quadri-bande pour permettre aux utilisateurs de se déplacer sur les réseaux 2G lorsqu’ils sont en dehors de la 3Gzone de couverture.

Quel est le but du bit de mode ?

Un bit, appelé bit de mode, est ajouté au matériel de l’ordinateur pour indiquer le mode actuel : kernel(0) ou user(1). Avec le bit de mode, nous pouvons faire la distinction entre une tâche qui est exécutée au nom du système d’exploitation et une qui est exécutée au nom de l’utilisateur.

Quels sont les trois objectifs principaux d’un système d’exploitation ?

Un système d’exploitation a trois fonctions principales : (1) gérer les ressources de l’ordinateur, telles que l’unité centrale de traitement, la mémoire, les lecteurs de disque et les imprimantes, (2) établir une interface utilisateur et (3) exécuter et fournir des services pour les logiciels d’application.

Quels sont les deux modes de fonctionnement d’un système d’exploitation ?

Il existe deux modes de fonctionnement dans le système d’exploitation pour s’assurer qu’il fonctionne correctement. Il s’agit du mode utilisateur et du mode noyau.

Comment le mode double atteint-il son objectif ?

Les opérations en mode double dans le système d’exploitation protègent le système d’exploitation contre les utilisateurs illégaux. Nous accomplissons cette défense en désignant certaines des instructions du système comme des instructions privilégiées qui peuvent causer des dommages. Le matériel ne permet l’exécution d’instructions privilégiées qu’en mode noyau.