Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent. Dès son installation, il peut entraîner divers actes dangereux, notamment le vol de données, les opérations de cheval de Troie, etc.

KMSpico est-il un cheval de Troie ?

Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent. Dès son installation, il peut entraîner divers actes dangereux, notamment le vol de données, les opérations de chevaux de Troie, etc.

KMSpico est-il un hack ?

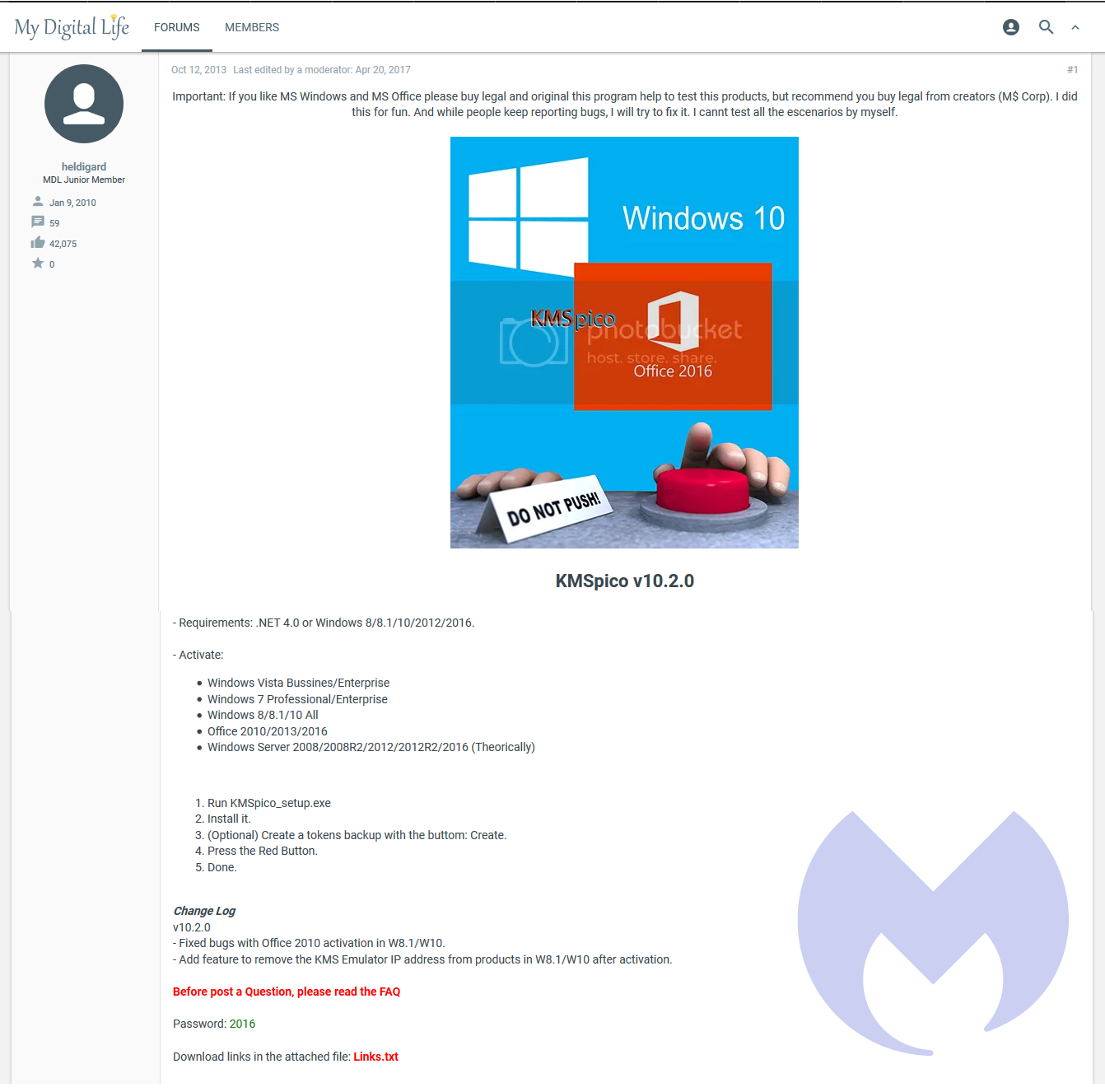

KMSpico est le nom de détection de Malwarebytes pour un Hacktool qui permet à l’utilisateur d’utiliser illégalement des logiciels Microsoft.

KMSpico est-il un logiciel espion ?

KMSPico n’est pas un outil légitime et est développé par des cybercriminels plutôt que par la société Microsoft. Par conséquent, l’utilisation de cet outil viole les termes et conditions du système d’exploitation Windows. De plus, il est souvent distribué par des sites Web douteux contenant du contenu malveillant.

Dans quelle mesure KMSpico est-il digne de confiance ?

KMSpico est un logiciel digne de confiance, mais uniquement si vous téléchargez KMSpico à partir d’une source légitime. Il peut vous aider à activer gratuitement les produits Windows et Microsoft Office. KMSpico est régulièrement mis à jour et entretenu, ce qui le rend fiable et sûr.

KMSpico est-il un cheval de Troie ?

Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent. Dès son installation, il peut entraîner divers actes dangereux, notamment le vol de données, les opérations de chevaux de Troie, etc.

L’activateur KMS est-il un virus ?

Réponse originale : KMS Activator est-il un programme antivirus (malware) ? Non, KMS Auto n’est pas un fichier de virus mais c’est simplement un fichier d’activateur. Il suffit d’activer ou de déverrouiller leversion complète de l’application.

Comment puis-je me débarrasser du cheval de Troie KMSPico ?

Tapez Win+R, puis tapez ‘taskschd. msc’ et appuyez sur Entrée pour ouvrir le planificateur de tâches Windows. Supprimez toutes les tâches que vous pensez être liées à KMSPico (ou les noms répertoriés dans 2 ci-dessus) et désactivez-les toutes. Effacez votre registre Windows du logiciel publicitaire des composants KMSPico.

Que se passera-t-il si je supprime KMSPico ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

Quel est le mot de passe de KMSPico ?

Mot de passe KM Spico : 12345.

Qu’est-ce que le site officiel de KMSPico ?

« get-kmspico.com » est le site Web officiel de KMSPico. KMS Pico remplace la clé de licence d’essai de Windows par une clé de licence professionnelle. Ce logiciel peut activer toutes les versions de Windows et Office sans se connecter à un serveur KMS en ligne. KMSPico est un outil d’activation authentique, le plus populaire et le plus ancien.

Dans quelle mesure l’activateur KMS est-il sûr ?

KMSPico est 100 % sûr à utiliser. Il est dans la nature depuis environ 2 ans, ce qui montre combien de personnes l’utilisent en toute sécurité. Nous n’avons vu aucun rapport faisant état d’une personne ayant succombé à un préjudice lors de l’exécution de cet outil sur son système.

L’activateur KMS est-il légal ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

Qu’est-ce que l’exe KMSPico ?

KMSPico est un outil utilisé pour activer une copie du logiciel du système d’exploitation Windows acquise illégalement. Cela est illégal dans presque toutes les circonstances et pourrait avoir des répercussions juridiques. Les cracktools sont souvent téléchargés à partir de sites de nature louche.

Comment fonctionne KMSPicoL’activateur fonctionne ?

Un client KMS se connecte à un serveur KMS (l’hôte d’activation), qui contient la clé d’hôte que le client utilise pour l’activation. Une fois les clients KMS validés, le produit Microsoft sur ces clients contacte le serveur tous les 180 jours (6 mois) pour maintenir sa validité.

L’activateur KMS est-il sûr à utiliser ?

KMSPico est 100 % sûr à utiliser. Il est dans la nature depuis environ 2 ans, ce qui montre combien de personnes l’utilisent en toute sécurité. Nous n’avons vu aucun rapport faisant état d’une personne ayant succombé à un préjudice lors de l’exécution de cet outil sur son système.

Que se passera-t-il si je supprime KMSPico ?

Oui, vous pouvez supprimer KMSpico mais ne le faites pas. Vous avez peut-être activé windows ou ms office avec kmspico maintenant vous pensez que c’est inutile, non ce n’est pas comme ça, pour garder vos windows activés ne supprimez pas kmspico. Si vous le supprimez, vos fenêtres reviendront en mode trail.

L’activateur KMS est-il légal ?

Non, ils ne sont pas légaux. Soyez conscient de ces KMS, certains d’entre eux peuvent contenir des virus/programmes malveillants susceptibles d’endommager votre PC.

Est-il sûr d’activer Windows via KMS ?

Le Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également. Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

KMSpico est-il un cheval de Troie ?

Il est largement diffusé sous une variété de noms et de variantes sur de faux sites de téléchargement et des réseaux de partage de fichiers comme BitTorrent. Dès son installation, il peut entraîner divers actes dangereux, notamment le vol de données, les opérations de chevaux de Troie, etc.

L’activation de Windows 10 avec KMS est-elle sûre ?

Le Defender de Microsoft trouvera l’activateur KMS comme une menace et d’autres logiciels antivirus le feront également.Nous n’avons aucune information si ce type d’outils contient des logiciels malveillants, nous vous conseillons simplement de ne pas les utiliser. Si vous souhaitez utiliser un logiciel illégal, veuillez l’utiliser à vos risques et périls.

Puis-je supprimer AutoKMS après l’activation ?

AutoKMS n’est pas vraiment un virus, mais un outil de piratage téléchargé intentionnellement par la plupart des utilisateurs qui tentent d’activer des produits Microsoft non enregistrés. Pour vous en débarrasser, vous pouvez essayer de le désinstaller comme vous le feriez avec n’importe quelle autre application.