Anúncios

Selon Just, les deux navigateurs étaient exempts de toute extension, et ce test spécifique a été effectué sur son MacBook Pro actuel, et non sur une machine virtuelle. Selon ses conclusions, Chrome utilisait 290 Mo de RAM par onglet ouvert, tandis que Safari n’utilisait que 12 Mo de RAM par onglet ouvert.

Safari utilise-t-il plus de RAM ?

Les deux navigateurs, selon Just, étaient exempts de toute extension, et ce test spécifique a été effectué sur son véritable MacBook Pro, et non sur une machine virtuelle. Selon ses conclusions, Chrome utilisait 290 Mo de RAM par onglet ouvert, tandis que Safari n’utilisait que 12 Mo de RAM par onglet ouvert.

Anúncios

Safari consomme-t-il moins de RAM que Chrome ?

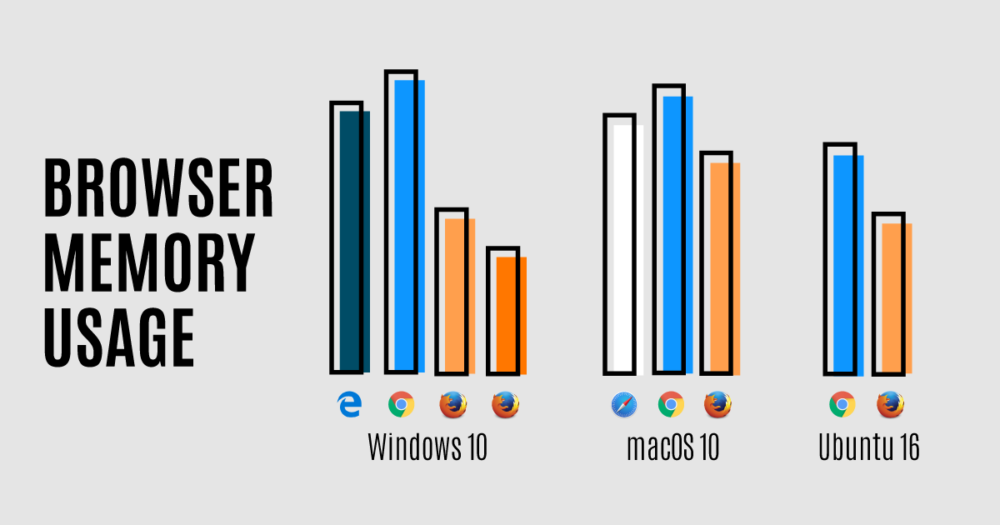

Il y a plusieurs années, la seule réponse était Oui. La réputation gourmande en RAM de Google Chrome était bien connue. Cependant, les modifications apportées à Google Chrome ont amélioré l’utilisation de la mémoire des navigateurs, en particulier par rapport aux autres navigateurs populaires. Parfois, Mozilla, Edge, Opera et Safari utilisent tous plus de RAM que Chrome.

Quel navigateur est le meilleur pour la RAM ?

Pour cette raison, Opera décroche la première place en tant que navigateur qui utilise le moins de mémoire PC tandis que UR occupe la deuxième place. Quelques Mo de moins de ressources système utilisées peuvent avoir un impact important.

Anúncios

Combien de mémoire occupe Safari ?

Faire ce Safari ne devient pas fou sur la mémoire. Pour le moment, il ne prend que 35 Mo d’op. Lorsque les meilleurs sites sont activés, il consomme lentement toute la mémoire au-dessus de 2, 3, 4 Go. Ensuite, il commencera lentement à consommer l’espace disque restant d’environ 26 Go… jusqu’à ce qu’il ne reste plus rien.

L’utilisation de Safari est-elle sûre ?

« La sécurité d’abord » est le mantra adopté par Apple depuis longtemps. L’expérience de navigation sur Safari vous offre cette sécurité de toutes les manières. Les navigateurs Web fouinent toujours pour vérifier vos informations privées et vos habitudes de navigation. Cela leur donne beaucoup de données utilisateur, qui peuvent être utilisées par leursannonceurs.

Pourquoi Safari est-il meilleur que les autres téléphones mobiles ?

Il existe de véritables raisons pour lesquelles Safari est meilleur. Au fil des ans, Apple a amusé les gens avec ses conceptions de produits créatives et innovantes. Lorsque nous parlons d’efficacité et de performances, il n’est pas facile pour les autres marques d’être à la hauteur d’Apple.

Pourquoi Safari occupe-t-il autant d’espace sur mon disque dur ?

Lorsque les meilleurs sites sont activés, ils consomment lentement toute la mémoire au-dessus de 2, 3, 4 Go. Ensuite, il commencera lentement à consommer l’espace disque restant d’environ 26 Go… jusqu’à ce qu’il ne reste plus rien. Un redémarrage résout le problème, mais Safari répétera le problème de mémoire des principaux sites.