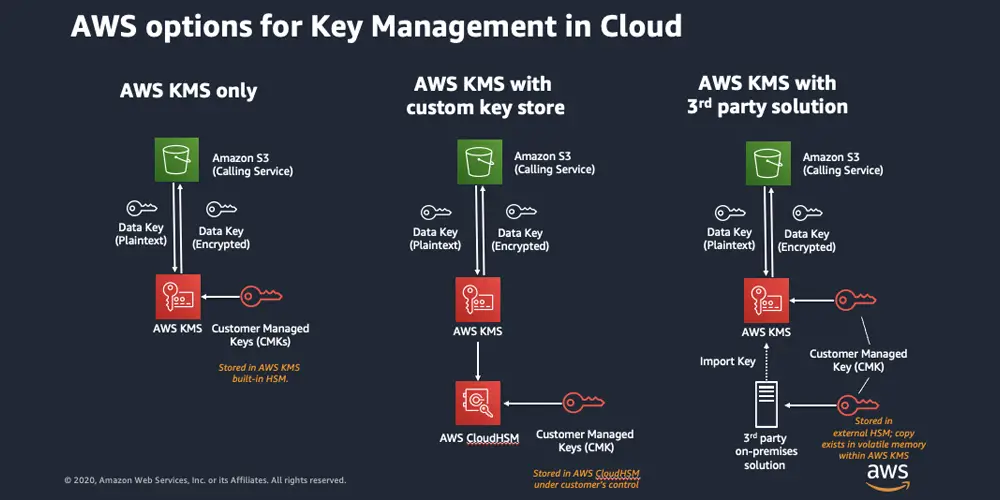

AWS KMS è responsabile della sicurezza della chiave master. Le chiavi master vengono archiviate e gestite da AWS KMS e non lasciano mai l’HSM non crittografato. Vantaggi di Envelope Encryption: protezione delle chiavi dati: le chiavi dati sono intrinsecamente protette crittografandole con CMK.

Amazon può accedere alle mie chiavi KMS?

AWS KMS è progettato in modo che nessuno, inclusi i dipendenti AWS, possa recuperare le tue chiavi KMS in chiaro dal servizio. AWS KMS utilizza moduli di sicurezza hardware (HSM) che sono stati convalidati in base a FIPS 140-2, o sono in fase di convalida, per proteggere la riservatezza e l’integrità delle tue chiavi.

AWS KMS memorizza le chiavi?

AWS KMS genera, crittografa e decrittografa le chiavi di dati. Tuttavia, AWS KMS non archivia, gestisce o traccia le tue chiavi di dati, né esegue operazioni di crittografia con le chiavi di dati. Devi utilizzare e gestire le chiavi dati al di fuori di AWS KMS. Per assistenza sull’utilizzo sicuro delle chiavi dati, consulta l’SDK di crittografia AWS.

AWS KMS è conforme al GDPR?

Confermiamo che tutti i servizi AWS possono essere utilizzati in conformità con il GDPR. AWS offre un addendum sull’elaborazione dei dati (GDPR DPA) conforme al GDPR, che consente ai clienti di rispettare gli obblighi contrattuali del GDPR.

Amazon può accedere alle mie chiavi KMS?

AWS KMS è progettato in modo che nessuno, inclusi i dipendenti AWS, possa recuperare le tue chiavi KMS in chiaro dal servizio. AWS KMS utilizza moduli di sicurezza hardware (HSM) che sono stati convalidati in base a FIPS 140-2, o sono in fase di convalida, per proteggere la riservatezza e l’integrità delle tue chiavi.

AWS ha accesso ai miei dati?

In qualità di cliente, mantieni la proprietà dei tuoi contenuti e scegli quali servizi AWS possono elaborare, archiviare e ospitare i tuoi contenuti. Non accediamo o utilizziamo i tuoi contenuti per nessuno scopo senza il tuoaccordo. Non utilizziamo mai i contenuti dei clienti né traiamo informazioni da essi per scopi di marketing o pubblicità.

I tasti KMS possono essere ruotati automaticamente?

Non è possibile ruotare automaticamente chiavi KMS asimmetriche, chiavi KMS HMAC, chiavi KMS con materiale chiave importato o chiavi KMS negli archivi chiavi personalizzate. Tuttavia, puoi ruotarli manualmente. Seleziona o deseleziona la casella di controllo Ruota automaticamente questa chiave del servizio di gestione delle chiavi ogni anno.

Quali sono i 3 tipi di chiavi KMS?

Scelta di un tipo di chiave KMS. AWS KMS supporta diversi tipi di chiavi KMS: chiavi di crittografia simmetriche, chiavi HMAC simmetriche, chiavi di crittografia asimmetriche e chiavi di firma asimmetriche. Le chiavi KMS differiscono perché contengono materiale di chiave crittografica diverso.

Qual è la differenza tra KMS e Secrets Manager?

AWS KMS restituisce una chiave dati in testo normale e una copia di tale chiave dati crittografata con la chiave KMS. Secrets Manager utilizza la chiave dati in testo normale e l’algoritmo Advanced Encryption Standard (AES) per crittografare il valore segreto al di fuori di AWS KMS. Rimuove la chiave di testo in chiaro dalla memoria il prima possibile dopo averla utilizzata.

Cos’è la crittografia AWS KMS?

AWS Key Management Service (AWS KMS) è un servizio che combina hardware e software sicuri e ad alta disponibilità per fornire un sistema di gestione delle chiavi scalato per il cloud. Amazon S3 utilizza le chiavi AWS KMS per crittografare i tuoi oggetti Amazon S3. AWS KMS crittografa solo i dati dell’oggetto.

AWS è un responsabile del trattamento dei dati ai sensi del GDPR?

AWS è un responsabile del trattamento dei dati o un responsabile del trattamento dei dati ai sensi del GDPR? AWS agisce sia come responsabile del trattamento dei dati che come responsabile del trattamento dei dati ai sensi del GDPR. AWS come responsabile del trattamento dei dati: quando i clienti utilizzano i servizi AWS per elaborare i dati personali nei contenuti che caricano nei servizi AWS, AWS agisce come un responsabile del trattamento dei dati.

Il GDPR richiede la crittografia a riposo?

Anche se noobbligatoria ai sensi del GDPR, la crittografia dei dati personali aiuta le aziende a ridurre la probabilità di una violazione e quindi a evitare sanzioni. La crittografia può garantire protezione sia per i dati in movimento che inattivi.

Come vengono gestiti i dati di Amazon Protect?

Lavoriamo per proteggere la sicurezza delle tue informazioni personali durante la trasmissione utilizzando protocolli e software di crittografia. Quando gestiamo i dati delle carte di credito, seguiamo il Payment Card Industry Data Security Standard (PCI DSS).

AWS crittografa automaticamente i dati?

Tutti i dati che fluiscono attraverso le regioni AWS sulla rete globale AWS vengono automaticamente crittografati a livello fisico prima che lascino le strutture protette di AWS. Tutto il traffico tra le AZ è crittografato. Ulteriori livelli di crittografia, inclusi quelli elencati in questa sezione, possono fornire protezioni aggiuntive.

Perché utilizziamo KMS?

Puoi utilizzare le tue chiavi KMS per crittografare piccole quantità di dati (fino a 4096 byte). Tuttavia, le chiavi KMS vengono in genere utilizzate per generare, crittografare e decrittografare le chiavi di dati che crittografano i tuoi dati al di fuori di AWS KMS. A differenza delle chiavi KMS, le chiavi dati possono crittografare dati di qualsiasi dimensione e formato, inclusi i dati in streaming.

Qual è la differenza tra KMS e Secrets Manager?

AWS KMS restituisce una chiave dati in testo normale e una copia di tale chiave dati crittografata con la chiave KMS. Secrets Manager utilizza la chiave dati in testo normale e l’algoritmo Advanced Encryption Standard (AES) per crittografare il valore segreto al di fuori di AWS KMS. Rimuove la chiave di testo in chiaro dalla memoria il prima possibile dopo averla utilizzata.

A cosa serve AWS KMS?

AWS Key Management Service (KMS) ti offre il controllo centralizzato sulle chiavi crittografiche utilizzate per proteggere i tuoi dati. Il servizio è integrato con altri servizi AWS semplificando la crittografia dei dati archiviati in questi servizie controlla l’accesso alle chiavi che lo decifrano.

Dove vengono archiviate le chiavi di crittografia?

La chiave di crittografia viene creata e archiviata nel server di gestione delle chiavi. Il gestore delle chiavi crea la chiave di crittografia mediante l’uso di un generatore di bit casuali crittograficamente sicuro e archivia la chiave, insieme a tutti i suoi attributi, nel database di archiviazione delle chiavi.

Amazon può accedere alle mie chiavi KMS?

AWS KMS è progettato in modo che nessuno, inclusi i dipendenti AWS, possa recuperare le tue chiavi KMS in chiaro dal servizio. AWS KMS utilizza moduli di sicurezza hardware (HSM) che sono stati convalidati in base a FIPS 140-2, o sono in fase di convalida, per proteggere la riservatezza e l’integrità delle tue chiavi.

AWS è crittografato?

Il processo di crittografia della busta viene utilizzato in tutti i servizi AWS in cui i dati vengono crittografati per conto di un cliente (nota come crittografia lato server) per ridurre al minimo il degrado delle prestazioni.

Chi possiede i dati nel cloud?

La risposta breve è che possiedi i dati che crei, ma il provider di servizi cloud ha il controllo definitivo su di essi. Ciò si riflette nei termini di servizio di molti fornitori che affermano che possono conservare i dati per conformarsi alle normative legali.

Dove vengono archiviati i dati Amazon?

Secondo il documento “Amazon Atlas”, Amazon opera in 38 strutture nella Virginia del Nord, otto a San Francisco, otto a Seattle e sette in Oregon. In Europa ha sette data center a Dublino, in Irlanda, quattro in Germania e tre in Lussemburgo.