Sì, l’attivazione del servizio di gestione delle chiavi è illegale per Windows. Se attivi tramite il metodo KMS, la tua copia di Windows non sarà considerata autentica da Windows.

L’attivazione KMS è legale?

I server di attivazione (KMS) tramite un’organizzazione o un istituto di istruzione sono legali e devono essere utilizzati per tali scopi e finalità.

L’attivazione tramite il server KMS è sicura?

Microsoft’s Defender troverà l’attivatore KMS come una minaccia e anche altri software antivirus lo faranno. Non abbiamo informazioni se questo tipo di strumenti contiene malware, consigliamo semplicemente di non utilizzarlo. Se desideri utilizzare software illegale, utilizzalo a tuo rischio.

KMS Msguides è legale?

Non è legale. È solo un altro sito Web di pirateria software.

L’attivazione del servizio di gestione delle chiavi è permanente?

Le attivazioni KMS sono valide per 180 giorni (l’intervallo di validità dell’attivazione). I computer client del Servizio di gestione delle chiavi devono rinnovare l’attivazione connettendosi all’host del Servizio di gestione delle chiavi almeno una volta ogni 180 giorni. Per impostazione predefinita, i computer client del Servizio di gestione delle chiavi tentano di rinnovare l’attivazione ogni 7 giorni.

Il server KMS può controllare il tuo PC?

AFIK the KMS Server non ha altri diritti o privilegi sul tuo computer.

Il servizio di gestione delle chiavi è autentico?

Sì, l’attivazione del servizio di gestione delle chiavi è illegale per Windows. Se attivi tramite il metodo KMS, la tua copia di Windows non sarà considerata autentica da Windows.

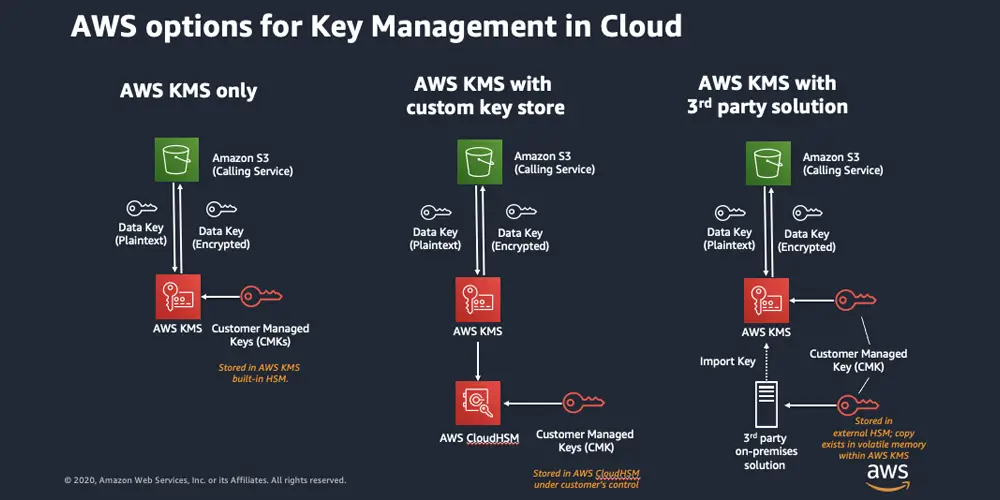

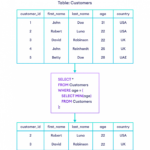

Cos’è la licenza KMS?

Il servizio di gestione delle chiavi (KMS) è un servizio di attivazione che consente alle organizzazioni di attivare i sistemi all’interno della propria rete, eliminando la necessità che i singoli computer si colleghino a Microsoft per l’attivazione del prodotto.

Che cos’è l’attivazione del servizio di gestione delle chiavi online?

KMS utilizza un modello client-server per i client attivi e viene utilizzato per l’attivazione del volume. I client KMS si connettono a un server KMS, chiamato host KMS,per l’attivazione. L’host del servizio di gestione delle chiavi deve risiedere nella rete locale. Gli host del servizio di gestione delle chiavi non devono essere server dedicati e il servizio di gestione delle chiavi può essere ospitato insieme ad altri servizi.

La chiave del client KMS è sicura?

No, non è sicuro usare l’attivazione di kms o qualsiasi altro software di attivazione, specialmente se usano (come hai detto) un server host sconosciuto perché questo fornirà loro una sorta di backdore sul tuo sistema attraverso il quale potrebbero tracciare i tuoi file o informazioni sensibili.

KMS Msguides com è sicuro?

È sicuro. vinci 10 consente la pirateria e riceverai anche aggiornamenti.

Che cosa fa un server KMS?

Il server KMS è il server di gestione delle chiavi per l’attivazione dei prodotti Microsoft, principalmente l’attivazione del sistema operativo. Un’organizzazione può configurare un server KMS per soddisfare tutte le richieste di attivazione nell’azienda.

Posso attivare Windows 10 gratuitamente?

Microsoft consente a chiunque di scaricare Windows 10 gratuitamente e installarlo senza codice Product Key. Continuerà a funzionare nel prossimo futuro, con solo alcune piccole restrizioni estetiche. E puoi persino pagare per eseguire l’aggiornamento a una copia con licenza di Windows 10 dopo averla installata.

L’attivazione gratuita di Windows 10 è illegale?

Windows 10 è illegale senza attivazione? No. Microsoft ora consente agli utenti di utilizzare Windows 10 gratuitamente e senza la necessità di attivare il PC. Solo che, ci sarà una filigrana e alcune funzionalità di personalizzazione saranno disabilitate nella versione gratuita.

Cos’è l’attivazione del servizio di gestione delle chiavi?

Il servizio di gestione delle chiavi (KMS) è un servizio di attivazione che consente alle organizzazioni di attivare i sistemi all’interno della propria rete, eliminando la necessità che i singoli computer si colleghino a Microsoft per l’attivazione del prodotto.

Che cos’è l’attivazione del servizio di gestione delle chiavi online?

KMS utilizza un modello client-server per i client attivi e viene utilizzato per il volumeAttivazione. I client KMS si connettono a un server KMS, chiamato host KMS, per l’attivazione. L’host del servizio di gestione delle chiavi deve risiedere nella rete locale. Gli host del servizio di gestione delle chiavi non devono essere server dedicati e il servizio di gestione delle chiavi può essere ospitato insieme ad altri servizi.

KMS Msguides com è sicuro?

È sicuro. vinci 10 consente la pirateria e riceverai anche aggiornamenti.

Quale porta utilizza l’attivazione del servizio di gestione delle chiavi?

Porta di ascolto KMS TCP: per impostazione predefinita, l’host KMS è in ascolto sulla porta 1688 (TCP). È possibile modificare la porta, se necessario, utilizzando questa impostazione.

L’attivazione tramite KMS è sicura Quora?

No, non lo è. Ma la maggior parte dei prodotti di sicurezza lo riconoscono come malware o Trojan, perché proviene da un editore sconosciuto, inserisci una voce nei servizi del tuo sistema ed è il suo comportamento.

Il server KMS richiede l’accesso a Internet?

I principali vantaggi dell’attivazione KMS: i client KMS non devono accedere a Internet o al telefono per attivare il prodotto (è richiesto solo l’accesso di rete al server KMS);

In che modo Windows trova il server KMS?

Quando viene installata una versione supportata di Windows o Office, il computer tenterà di rilevare il server KMS sulla rete. Ciò si ottiene controllando un record SRV nella zona DNS del computer.

Quanto spesso controlla il client KMS?

Per rimanere attivati, i computer client del Servizio di gestione delle chiavi devono rinnovare l’attivazione connettendosi all’host del Servizio di gestione delle chiavi almeno una volta ogni 180 giorni. Per impostazione predefinita, i computer client del Servizio di gestione delle chiavi tentano di rinnovare l’attivazione ogni 7 giorni. Se l’attivazione del servizio di gestione delle chiavi non riesce, il computer client riprova ogni due ore.