Il comando Netstat funziona meglio quando hai il minor numero possibile di applicazioni aperte, preferibilmente un solo browser Internet. Netstat genera un elenco di indirizzi IP (Internet Protocol) a cui il tuo computer sta inviando informazioni.

Come puoi sapere se il tuo indirizzo IP viene tracciato?

Il comando Netstat funziona al meglio quando hai il minor numero possibile di applicazioni aperte, preferibilmente un solo browser Internet. Netstat genera un elenco di indirizzi IP (Internet Protocol) a cui il computer invia le informazioni.

Cosa succede se il tuo IP viene tracciato?

Ma, se un hacker conosce il tuo indirizzo IP, può usarlo per sequestrare informazioni molto preziose, inclusa la tua posizione e l’identità online. Utilizzando queste informazioni come punto di partenza, potrebbero potenzialmente hackerare il tuo dispositivo, rubare la tua identità e altro ancora.

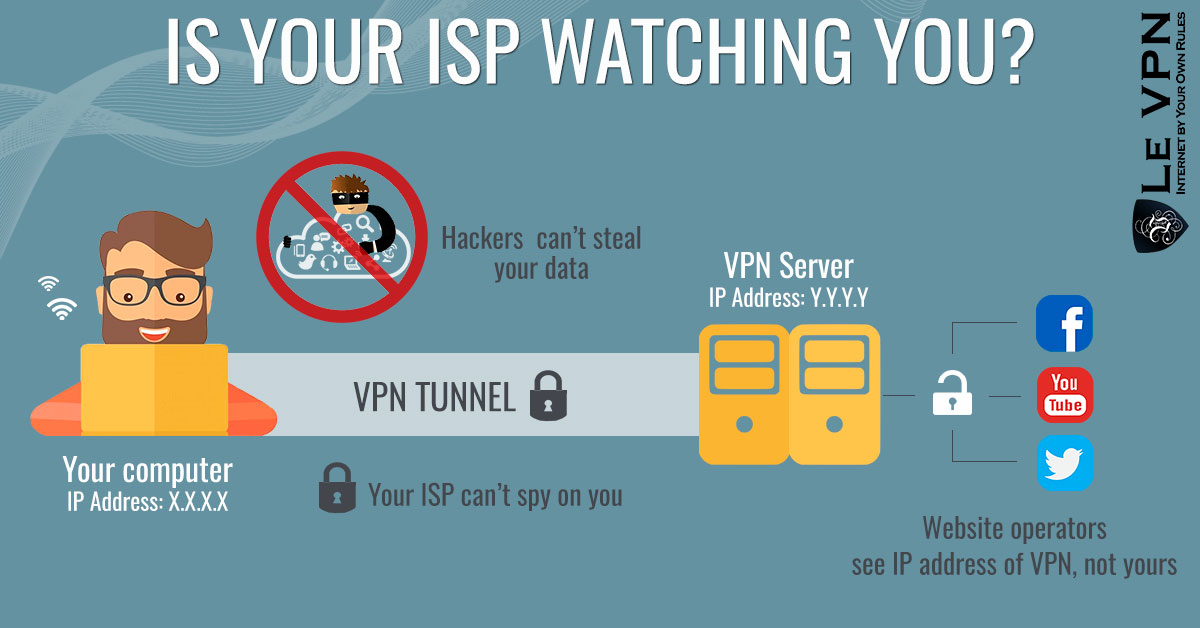

Qualcuno può spiarmi con il mio indirizzo IP?

Un hacker potrebbe spiare il tuo indirizzo IP per tenere traccia dei tuoi eventi e utilizzare il tuo indirizzo IP a proprio vantaggio. Gli intrusi possono utilizzare tecniche sofisticate insieme al tuo indirizzo IP per hackerare i tuoi sistemi. Come utente, vorresti navigare in Internet in piena libertà e senza temere alcuna violazione della privacy.

Come fai a sapere se il tuo indirizzo IP viene tracciato?

Il comando Netstat funziona al meglio quando hai il minor numero possibile di applicazioni aperte, preferibilmente un solo browser Internet. Netstat genera un elenco di indirizzi IP (Internet Protocol) a cui il computer invia le informazioni.

Dovrei essere preoccupato se qualcuno ha il mio indirizzo IP?

No, non dovresti preoccuparti se qualcuno ha il tuo indirizzo IP. Se qualcuno ha il tuo indirizzo IP, potrebbe inviarti spam o limitare il tuo accesso a determinati servizi. In casi estremi, un hacker potrebbe essere in grado di impersonare te. Tuttavia, tuttodevi fare per risolvere il problema è cambiare il tuo indirizzo IP.

Come faccio a sapere se qualcuno sta monitorando la mia posizione?

Android e iPhone iOS non notificano o danno indicazioni quando qualcuno controlla la tua posizione. Nella barra delle notifiche viene visualizzata una breve icona quando il GPS viene utilizzato dai servizi di localizzazione. Qualsiasi numero di app o processi di sistema attiva un controllo della posizione.

Come faccio a bloccare il monitoraggio del mio telefono?

Su Android: apri l’App Drawer, vai in Impostazioni, seleziona Posizione, quindi entra in Impostazioni posizione Google. Qui puoi disattivare Segnalazione posizione e Cronologia delle posizioni.

La navigazione in incognito nasconde il tuo indirizzo IP?

Fondamentalmente, la modalità di navigazione in incognito nasconde la tua attività di navigazione da altri utenti sul tuo dispositivo. Ma la modalità di navigazione in incognito non nasconde le tue informazioni da siti Web, inserzionisti, provider di servizi Internet (ISP) o società Big Tech. Anche in incognito, Google e altri possono comunque rintracciarti. La navigazione in incognito non nasconde il tuo indirizzo IP.

La polizia può rintracciare l’IP?

Le autorità possono rintracciare un indirizzo IP solo in una società VPN, che dovrebbero quindi costringere a rivelare il vero indirizzo IP dai registri, che potrebbe anche non esistere. Se il criminale si connette a quella VPN da un altro, le forze dell’ordine dovrebbero farsi strada attraverso più aziende per trovare i dettagli.

Chi può vedere il tuo indirizzo IP?

La maggior parte delle persone dice che le uniche persone là fuori che conoscono il tuo indirizzo IP è il tuo provider di servizi Internet… i cavi Cox e Verizon del mondo. Quelle persone hanno torto. Il fatto è che chiunque abbia un po’ di esperienza può trovare, visualizzare e “catturare” il tuo indirizzo IP.

È possibile risalire a un indirizzo IP su un telefono cellulare?

Questo indirizzo IP non verrà mai identificato dal tuo dispositivo o rivelato al tuo dispositivo, quindi è molto improbabilechiunque potrebbe tracciare il tuo dispositivo in questo modo.

Cosa può rivelare l’IP?

Invece, gli indirizzi IP potrebbero rivelare la città, il codice postale o il prefisso da cui ti stai connettendo a Internet in quel momento, motivo per cui gli indirizzi IP cambiano ogni volta che ti connetti da una nuova posizione o quando stai utilizzando un nuovo router.

È possibile risalire a un indirizzo IP su un telefono cellulare?

Questo indirizzo IP non verrà mai identificato dal tuo dispositivo o rivelato al tuo dispositivo, quindi è molto improbabile che qualcuno possa rintracciare il tuo dispositivo in questo modo.

Posso rintracciare un indirizzo IP in una posizione?

Attraverso un utile strumento Internet chiamato IP Geolocation Lookup, puoi tracciare un indirizzo IP vicino alla posizione esatta di qualcuno. Puoi avvicinarti molto, a seconda di una varietà di fattori, a trovare la posizione fisica dell’indirizzo IP di qualcuno.

Cosa può rivelare l’IP?

Il tuo indirizzo IP rivela le tue informazioni personali Sebbene non includa le tue informazioni personali come il tuo numero di telefono o nome, può rivelare il tuo prefisso, il codice postale o la tua città. In altre parole, terze parti possono utilizzare il tuo IP per scoprire dove ti trovi e da dove proviene la tua connessione Internet.

L’indirizzo IP può essere rintracciato in incognito?

Fondamentalmente, la modalità di navigazione in incognito nasconde la tua attività di navigazione da altri utenti sul tuo dispositivo. Ma la modalità di navigazione in incognito non nasconde le tue informazioni da siti Web, inserzionisti, provider di servizi Internet (ISP) o società Big Tech. Anche in incognito, Google e altri possono comunque rintracciarti. La navigazione in incognito non nasconde il tuo indirizzo IP.

Come fai a sapere se il tuo indirizzo IP viene tracciato?

Il comando Netstat funziona al meglio quando hai il minor numero possibile di applicazioni aperte, preferibilmente un solo browser Internet. Il Netstat genera un elenco di IP (Internet Protocol)indirizzi a cui il tuo computer sta inviando informazioni.

Come faccio a sapere se vengo spiato?

Alcuni dei segni più evidenti che ti stanno spiando includono: qualcuno sembra sempre “sbattere contro di te” in pubblico. Come se sapessero sempre quando e dove trovarti. Durante il divorzio o la separazione, il tuo ex partner conosce più dettagli di quanto dovrebbe sulle tue attività, finanze o altri dettagli.

Quale telefono non può essere rintracciato?

Tra i telefoni più sicuri: Purism Librem 5 Il Purism Librem 5 è dotato di tre kill switch, dal punto di vista hardware, che possono disattivare i sensori. Questi interruttori si trovano per telecamere, microfono, Wi-Fi, Bluetooth e banda base cellulare. Questo telefono ha tutti i tracker significativi disabilitati per impostazione predefinita.

Il tuo telefono può essere rintracciato se è spento?

È possibile monitorare un telefono quando è in modalità aereo? Sì, il tuo telefono può essere rintracciato quando è in modalità aereo. Sebbene disattivi i servizi Wi-Fi e cellulari, la modalità aereo non disattiva il GPS (una tecnologia diversa che invia e riceve segnali dai satelliti GPS).

Puoi sapere se il tuo telefono è monitorato?

Sì, ci sono segnali che ti indicheranno quando il tuo telefono è monitorato. Questi segni includono il surriscaldamento del dispositivo, la batteria che si scarica rapidamente, la ricezione di messaggi di testo strani, l’udito di suoni strani durante le chiamate e il riavvio casuale del telefono.vor 3 Tagen

In che modo i siti Web tracciano il tuo indirizzo IP?

Quindi, quando il tuo indirizzo IP contatta un server per accedere a un sito Web specifico, il sito Web può tracciare da dove proviene il visitatore. In tempo reale, tali informazioni possono essere utilizzate per personalizzare la pagina che vedi.

Come posso nascondere il mio indirizzo IP dal tracciamento?

Non vuoi che il tuo indirizzo IP venga tracciato e non vuoi esporreinformazione sensibile. I due modi più comuni per nascondere il tuo indirizzo IP sono utilizzare un server proxy o utilizzare una rete privata virtuale (VPN). Il metodo più semplice è utilizzare una VPN.

Il tuo indirizzo IP viene tracciato se tratti criptovalute?

Se tratti criptovalute la posta in gioco è più alta. Non vuoi che il tuo indirizzo IP venga tracciato e non vuoi esporre informazioni sensibili. I due modi più comuni per nascondere il tuo indirizzo IP sono utilizzare un server proxy o una rete privata virtuale (VPN).

Cosa può vedere la polizia sul mio indirizzo IP?

Possono vedere quale provider Internet utilizzi e se l’indirizzo IP è in una blacklist. Per ottenere ulteriori dettagli personali, dovrebbero passare attraverso il tuo ISP, che è probabile che fornisca i tuoi dati solo se un avvocato o un agente delle forze dell’ordine fornisce loro prove che il tuo indirizzo IP è stato collegato a un crimine.