Anúncios

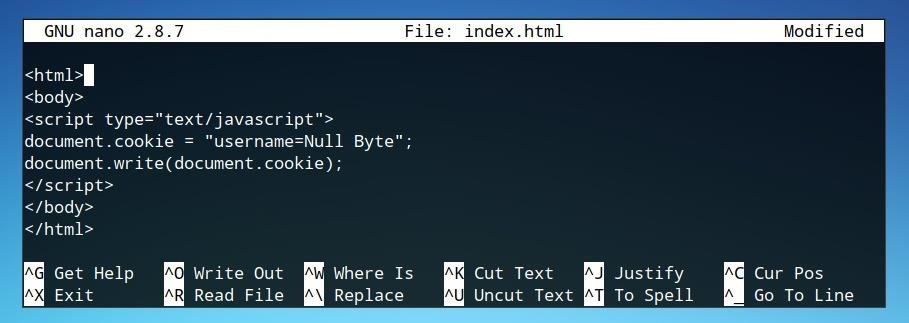

Il linguaggio di scripting ha anche molte funzioni che possono essere utilizzate per scopi dannosi, incluso il furto di cookie di un utente contenenti password e altre informazioni. I cookie sono informazioni che un sito web richiede o conserva riguardo a utenti specifici che visitano la pagina.

Un sito web può rubare le mie password salvate?

Sebbene si possa essere tentati di fare clic su “Ricorda password” quando il browser Web te lo richiede, ciò mette a RISCHIO la tua sicurezza. Se ti allontani dal tuo computer sbloccato, (anche brevemente) al lavoro o in pubblico, c’è il rischio molto reale che qualcuno possa rubare le tue password in pochi semplici clic.

Anúncios

I cookie possono rubare le password?

Come un attacco di phishing, il dirottamento dei cookie consente a un criminale informatico di rubare informazioni personali come nomi utente, password e altri dati importanti contenuti nel cookie. Se inserisci le tue informazioni mentre si trova sul sito Web falso, il criminale può quindi inserire quel cookie nel proprio browser e impersonare te online.

Come fanno gli hacker a conoscere la mia password?

Un altro modo popolare per ottenere le tue password è tramite il malware. Le e-mail di phishing sono uno dei principali vettori di questo tipo di attacco, anche se potresti cadere vittima facendo clic su un annuncio dannoso online (malvertising) o anche visitando un sito Web compromesso (drive-by-download).

Anúncios

Come potrebbe qualcuno ottenere la mia password?

A volte le e-mail di phishing contengono software dannoso o malware negli allegati o nei collegamenti incorporati. Scaricando il malware sul proprio computer, le persone aumentano le probabilità di avere un keylogger installato in grado di acquisire le password e inviarle a un hacker.

Perché non dovresti accettare i cookie?

Sebbene la maggior parte dei cookie sia perfettamente sicura, alcuni possono essere utilizzati per tracciarti senza il tuo consenso. Peggio,i cookie legittimi a volte possono essere spiati se un criminale ottiene l’accesso.

Posso essere hackerato accettando i cookie?

I cookie sono una tecnologia comune che consente ai siti Web di riconoscerti. Ma possono anche fornire agli hacker dati sufficienti per rubare le tue informazioni personali. Cerca qualsiasi cosa online e la prossima cosa che sai che l’elemento ti sta seguendo su Internet sotto forma di un annuncio su quasi tutti i siti web che visiti.

Le password di Chrome possono essere violate?

Gli hacker possono rubare la tua password di accesso a Google Chrome o Microsoft Edge tramite malware, affermano gli esperti. Un malware pericoloso può rubare la password di accesso di Google Chrome o Microsoft Edge memorizzata nei browser. Un malware pericoloso può rubare la tua password di accesso a Google Chrome o Microsoft Edge memorizzata nei browser.

Come faccio a salvare una password non sicura?

Nella barra degli indirizzi digita: ‘chrome://flags/#enable-password-force-saving’, quindi premi “Invio”. Scegli “Abilitato” dal menu a discesa sotto l’opzione “Salvataggio forzato delle password”. Vai in basso a destra della pagina e fai clic sul pulsante blu “Riavvia”. Ora riapri il browser Chrome.

Un sito Web può rubare i tuoi dati?

Gli hacker accedono illegalmente a dispositivi o siti Web per rubare informazioni personali delle persone, che utilizzano per commettere crimini come il furto. Molte persone acquistano, effettuano operazioni bancarie e pagano le bollette online. Le persone memorizzano anche informazioni finanziarie, come numeri di carta di credito o di conto bancario, sui propri dispositivi.

Puoi essere hackerato visitando un sito Web su Iphone?

Gli iPhone possono essere violati dai siti Web, motivo per cui è meglio utilizzare un software antivirus per cercare siti dannosi.

I siti Web memorizzano le password?

Come discusso in quell’articolo precedente, i siti Web non conservano (o, piuttosto, non dovrebbero) registrare la tua password.Invece, “hash” la stringa di caratteri che fornisci come password e memorizzano invece quell’hash. Quando esegui l’accesso, esegue l’hashing della password digitata e confronta il risultato con l’hash memorizzato.

È sicuro visitare un sito Web non sicuro?

Potresti visualizzare un messaggio “Accesso non sicuro” o “Pagamento non sicuro”. Pericoloso: evita questo sito. Se viene visualizzata una schermata di avviso rossa a pagina intera, significa che il sito è stato contrassegnato come non sicuro da Navigazione sicura. L’utilizzo del sito metterà probabilmente a rischio le tue informazioni private.

Gli hacker possono vederti attraverso la fotocamera del tuo telefono?

Inoltre, i famosi sviluppatori di app non sono immuni dalle accuse di guardarti attraverso la fotocamera del tuo telefono. In genere, tuttavia, uno stalker dovrebbe installare uno spyware sul tuo dispositivo per comprometterlo. Gli hacker possono accedere fisicamente al tuo telefono, tramite app, file multimediali e persino emoji.

Gli hacker possono vedere attraverso la tua videocamera?

Gli hacker stanno davvero spiando le persone attraverso le fotocamere e le webcam dei loro telefoni? La risposta breve: Sì. Le webcam e le videocamere dei telefoni possono essere violate, dando ai cattivi attori il controllo completo sul loro funzionamento. Di conseguenza, gli hacker possono utilizzare la fotocamera di un dispositivo sia per spiare individui che per cercare informazioni personali.

Il malware può ottenere le tue password?

Spyware. Lo spyware è un malware spia che monitora tutto ciò che vedi e fa sul tuo dispositivo. Il suo compito è rubare dati e password alle vittime, consentendo ai criminali informatici di accedere a tutti i tipi di account, compresa la posta elettronica.

Qualcuno può hackerare la tua email senza una password?

Come Garry Brownrigg, CEO e amp; Il fondatore di QuickSilk, spiega: “Possono “spoofing” un messaggio di posta elettronica con un indirizzo del mittente contraffatto, non hanno nemmeno bisogno della tua password per questo”. Le cose che inviano possono essere qualsiasi cosa dannosemalware a truffe e richieste di denaro; in ogni caso, preferiresti sicuramente che non provenissero da …

Cosa succede quando rifiuti tutti i cookie?

Accettare i cookie ti offrirà la migliore esperienza utente sul sito Web, mentre rifiutare i cookie potrebbe potenzialmente interferire con l’utilizzo del sito. Ad esempio, lo shopping online. I cookie consentono al sito di tenere traccia di tutti gli articoli che hai inserito nel carrello mentre continui a navigare.

Cosa succede se rifiuto i cookie?

La maggior parte dei cookie non è un problema. Sono utilizzati solo dal proprietario del sito Web in modo da avere una migliore esperienza con il sito. Puoi rifiutare il messaggio “Accetta i cookie” e la maggior parte dei siti Web funzionerà perfettamente. Ovviamente, qualsiasi personalizzazione non sarà disponibile per te.

Cosa succede se blocchi tutti i cookie?

Ecco alcuni esempi di cosa succede se blocchi tutti i cookie: Potresti non essere in grado di accedere automaticamente a un sito perché il nome utente e la password salvati sono stati eliminati. Alcune pagine web o funzionalità non funzioneranno. È possibile che venga visualizzato un messaggio sui siti Web che ti chiede di abilitare i cookie per il caricamento.

Cos’è il furto di cookie?

Il furto di cookie si verifica quando una terza parte copia i dati di sessione non crittografati e li utilizza per impersonare l’utente reale. Il furto di cookie si verifica più spesso quando un utente accede a siti attendibili tramite una rete Wi-Fi pubblica o non protetta.

Cosa sono i cookie JavaScript?

I cookie sono dati, memorizzati in piccoli file di testo, sul tuo computer. Quando un server Web ha inviato una pagina Web a un browser, la connessione viene interrotta e il server dimentica tutto ciò che riguarda l’utente.