Anúncios

Se il tuo abbonamento a Office è già scaduto, non eliminerà nessuno dei tuoi file creati, tuttavia non sarai in grado di modificare o modificare i tuoi documenti. Ti consigliamo invece di utilizzare Word online. Per utilizzare Word online, fare riferimento a questo collegamento. Non esitare a contattarci se hai altri dubbi.

Posso continuare a utilizzare Microsoft Word anche dopo la scadenza dell’abbonamento?

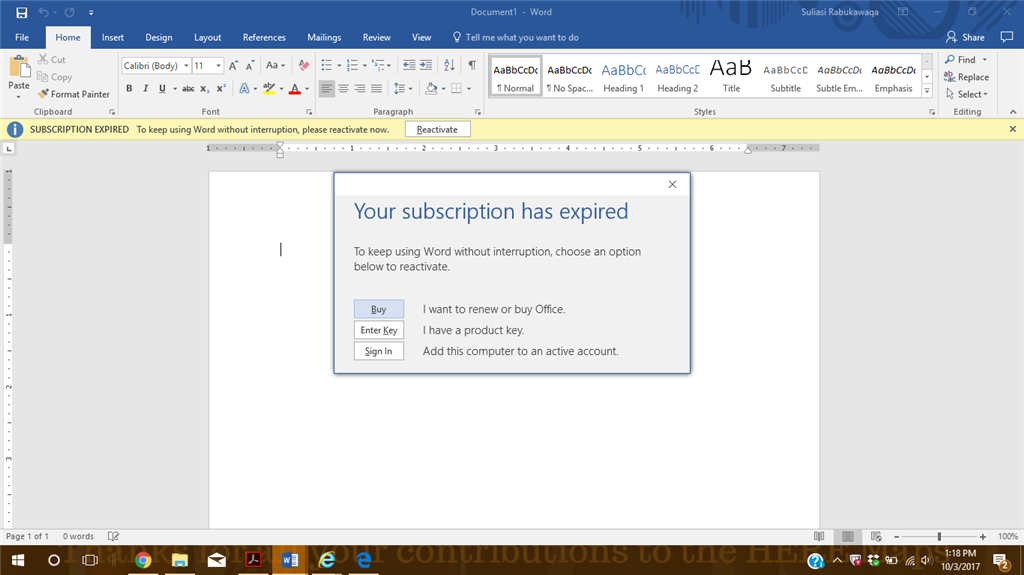

“Rinnova l’abbonamento” o “Abbonamento scaduto” L’abbonamento a Microsoft 365 sta per scadere o è scaduto. Per continuare a utilizzare Office, è necessario rinnovare l’abbonamento a Microsoft 365.

Anúncios

Cosa succede a Word scaduto?

Una volta scaduto l’abbonamento, le app di Office entreranno in una “modalità di funzionalità ridotta di sola lettura”. Ciò significa che gli utenti potranno visualizzare o stampare documenti, ma non potranno creare nuovi documenti o modificare documenti esistenti.