CABG?

I25. 810 – Aterosclerosi di innesti di bypass coronarico senza angina pectoris

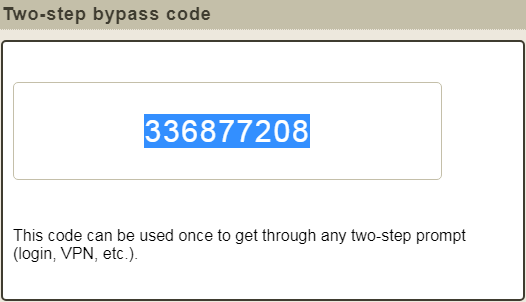

Un codice di bypass è un codice di accesso temporaneo creato da un amministratore per un utente specifico.

Cos’è il bypass nella codifica?

Cosa sono i codici di bypass? I codici di bypass sono codici di accesso a nove cifre che puoi utilizzare per completare le richieste di autenticazione a più fattori. Immettere i codici nel campo Passcode della richiesta MFA. DIT consiglia di utilizzare i codici di bypass come backup quando non si dispone del dispositivo MFA principale disponibile.

Perché duo chiede un codice di bypass?

I codici di bypass Duo possono essere utilizzati per accedere alle risorse protette da Duo quando il tuo dispositivo non è disponibile. Potrebbe anche essere necessario utilizzare i codici Bypass in caso di smarrimento, furto o sostituzione del dispositivo. I codici di bypass devono essere collocati in un luogo sicuro.

Come faccio a generare un codice da duo?

Utilizza il tuo smartphone per generare passcode dall’app Duo Mobile. Per utilizzarla è sufficiente aprire l’app e premere l’icona grigia in alto a destra dell’app per iOS e Android (indicata dalla freccia rossa nell’immagine sottostante) o il pulsante Genera passcode sui dispositivi con sistema operativo Microsoft.

Cos’è il bypass nella codifica?

Cosa sono i codici di bypass? I codici di bypass sono codici di accesso a nove cifre che puoi utilizzare per completare le richieste di autenticazione a più fattori. Immettere i codici nel campo Passcode della richiesta MFA. DIT consiglia di utilizzare i codici di bypass come backup quando non si dispone del dispositivo MFA principale disponibile.

La password di Windows può essere ignorata?

Le password possono essere reimpostate o ignorate su ogni sistema operativo, quindi anche se hai dimenticato la tua, potrebbe esserci un modo per entrare. Ciò significa anche che i malfattori possono probabilmente entrare nel tuo sistema se hanno accesso ad esso, ed è molto più facile di quanto pensi.

Come si bypassa un codice ICD 10 PCS?

Linee guida per la codifica ICD-10-PCS: procedure di bypass Le procedure di bypass sono codificate mediante identificazionela parte del corpo è stata bypassata “da” e la parte del corpo è stata bypassata “a”. La quarta parte del corpo del carattere specifica la parte del corpo da cui è stata ignorata e il qualificatore specifica la parte del corpo a cui è stata ignorata.

Qual è l’operazione di root di bypass?

Operazione Bypass-Root 1 Bypass è definito come l’alterazione del percorso di passaggio del contenuto di una parte del corpo tubolare. Il reindirizzamento del contenuto di una parte del corpo può essere effettuato in tre modi: verso un’area a valle della via normale.

È possibile bypassare Duo?

Un utente deve disporre di un dispositivo di autenticazione Duo valido registrato (come un telefono o un token hardware) per poter utilizzare un codice di bypass per l’autenticazione. I codici di bypass non sono intesi come l’unico metodo 2FA dell’utente. I codici di bypass scadono dopo essere stati utilizzati il numero di volte consentito o dopo un periodo di tempo definito dall’amministratore.

Qual è il codice di attivazione manuale per Duo Mobile?

Fai clic sul collegamento Attiva Duo Mobile nella sezione “Informazioni dispositivo”. Questo collegamento è disponibile solo quando si imposta il tipo di telefono su “Cellulare” e si seleziona qualcosa di diverso da “Sconosciuto” come piattaforma. Quindi, nella pagina successiva, fai clic sul pulsante Genera codice di attivazione Duo Mobile.

Perché il mio codice Duo non funziona?

Ciò si verifica più comunemente quando si acquista un nuovo dispositivo, si riformatta o si ripristina un dispositivo, si elimina l’app Duo Mobile o si disabilita temporaneamente un account su cui è stata abilitata l’autenticazione a due fattori. Affinché i codici di accesso funzionino di nuovo, devi ricollegare i tuoi account all’app Duo Mobile.

Quanto durano i codici Duo Mobile?

Per impostazione predefinita, i nuovi passcode SMS Duo non scadono mai per gli utenti che si autenticano su applicazioni protette.

Cos’è l’autorizzazione di bypass?

Questo si riferisce a un utente malintenzionato che ottiene l’accesso equivalente a un utente autenticato senza mai passare attraverso un’autenticazioneprocedura. Questo è solitamente il risultato dell’utente malintenzionato che utilizza una procedura di accesso imprevista che non passa attraverso i checkpoint appropriati in cui dovrebbe verificarsi l’autenticazione.

Qual è un esempio di bypass dell’autenticazione?

Esempi di database della cronologia di SHAREit “Vulnerabilità di bypass dell’autenticazione”. SHAREit Database di MediaStore.

In che modo l’autenticazione viene ignorata dagli aggressori spiega due modi di autenticazione nel Web?

Come bypassare la 2FA con la gestione della sessione convenzionale L’autore dell’attacco fa clic sul collegamento “cambia password”. L’attaccante richiede il token di reimpostazione della password. L’attaccante utilizza il token di reimpostazione della password. L’autore dell’attacco accede all’applicazione Web.

Cos’è il bypass nella codifica?

Cosa sono i codici di bypass? I codici di bypass sono codici di accesso a nove cifre che puoi utilizzare per completare le richieste di autenticazione a più fattori. Immettere i codici nel campo Passcode della richiesta MFA. DIT consiglia di utilizzare i codici di bypass come backup quando non si dispone del dispositivo MFA principale disponibile.

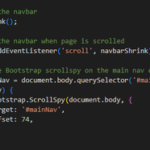

Come si abilita l’autenticazione a più fattori sul firewall Palo Alto?

Per abilitare 2FA/MFA per gli utenti finali di Palo Alto Networks, vai a Autenticazione a 2 fattori >> Opzioni 2FA per gli utenti finali. Seleziona il metodo di autenticazione a due fattori predefinito per gli utenti finali. Inoltre, puoi selezionare particolari metodi 2FA, che vuoi mostrare nella dashboard degli utenti finali.

Come accedo al mio Windows 10 bloccato?

Premere CTRL+ALT+CANC per sbloccare il computer. Digitare le informazioni di accesso per l’ultimo utente connesso e quindi fare clic su OK. Quando la finestra di dialogo Sblocca computer scompare, premere CTRL+ALT+CANC e accedere normalmente.

Qual è il codice ICD 10 per il bypass coronarico?

Codice ICD-10-CM per l’aterosclerosi di innesti di bypass coronarico senza angina pectoris I25. 810.