Anúncios

CRM?

I25. 810 – Aterosclerose de enxerto(s) de revascularização do miocárdio sem angina pectoris

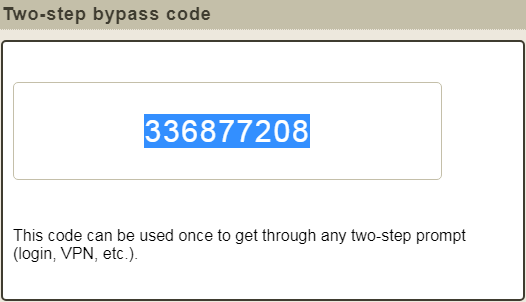

Um código de desvio é uma senha temporária criada por um administrador para um usuário específico.

Anúncios

O que é desvio na codificação?

O que são códigos de desvio? Os códigos de desvio são códigos de acesso de nove dígitos que você pode usar para concluir os prompts de autenticação multifator. Insira os códigos no campo Senha do prompt do MFA. O DIT recomenda que você use códigos de desvio como backup para quando não tiver seu dispositivo MFA principal disponível.

Por que a dupla está pedindo um código de desvio?

Os códigos de desvio do Duo podem ser usados para acessar recursos protegidos pelo Duo quando seu dispositivo não estiver disponível. Você também pode precisar usar códigos Bypass se seu dispositivo for perdido, roubado ou substituído. Os códigos de desvio devem ser colocados em um local seguro.

Anúncios

Como faço para gerar um código do duo?

Use seu smartphone para gerar senhas do aplicativo Duo Mobile. Para usar, basta abrir o aplicativo e pressionar o ícone cinza no canto superior direito do aplicativo para iOS e Android (apontado pela seta vermelha na imagem abaixo) ou o botão Gerar senha em dispositivos Microsoft OS.

O que é bypass na codificação?

O que são códigos de desvio? Os códigos de desvio são códigos de acesso de nove dígitos que você pode usar para concluir os prompts de autenticação multifator. Insira os códigos no campo Senha do prompt do MFA. O DIT recomenda que você use códigos de desvio como backup para quando não tiver seu dispositivo MFA principal disponível.

A senha do Windows pode ser ignorada?

As senhas podem ser redefinidas ou ignoradas em todos os sistemas operacionais, portanto, mesmo que você tenha esquecido a sua, pode haver uma maneira de entrar. Isso também significa que os malfeitores provavelmente podem entrar no seu sistema se tiverem acesso a ele – e é muito mais fácil do que você pensa.

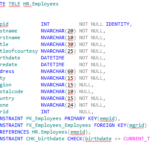

Como você ignora um código ICD 10 PCS?

Diretrizes de codificação ICD-10-PCS: Procedimentos de desvio Os procedimentos de desvio são codificados por identificaçãoa parte do corpo ignorada “de” e a parte do corpo ignorada “para”. A quarta parte do corpo do caractere especifica a parte do corpo ignorada e o qualificador especifica a parte do corpo ignorada.

Qual é a operação raiz do bypass?

Operação Bypass-Root 1 Bypass é definido como a alteração da rota de passagem do conteúdo de uma parte tubular do corpo. O redirecionamento do conteúdo de uma parte do corpo pode ser feito de três maneiras: Para uma área a jusante da rota normal.

O Duo pode ser ignorado?

Um usuário deve ter um dispositivo de autenticação Duo válido registrado (como um telefone ou token de hardware) para usar um código de desvio para autenticar. Os códigos de desvio não se destinam a ser o único método 2FA do usuário. Os códigos de desvio expiram após serem usados o número permitido de vezes ou após um período de tempo definido pelo administrador.

Qual é o código de ativação manual do Duo Mobile?

Clique no link Ativar Duo Mobile na seção “Informações do dispositivo”. Este link só está disponível quando você define o tipo de telefone como “Celular” e seleciona algo diferente de “Desconhecido” como plataforma. Em seguida, na próxima página, clique no botão Gerar código de ativação do Duo Mobile.

Por que meu código Duo não está funcionando?

Isso ocorre mais comumente quando você obtém um novo dispositivo, reformata ou restaura um dispositivo, exclui o aplicativo Duo Mobile ou desativa temporariamente uma conta na qual você ativou a autenticação de dois fatores. Para que as senhas funcionem novamente, você deve reconectar suas contas ao aplicativo Duo Mobile.

Quanto tempo duram os códigos do Duo Mobile?

Por padrão, as novas senhas do Duo SMS são definidas para nunca expirarem para usuários que se autenticam em aplicativos protegidos.

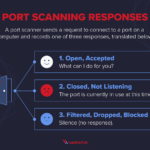

O que é autorização de desvio?

Isso se refere a um invasor que obtém acesso equivalente a um usuário autenticado sem nunca passar por uma autenticaçãoprocedimento. Isso geralmente é o resultado do invasor usar um procedimento de acesso inesperado que não passa pelos pontos de verificação apropriados onde a autenticação deve ocorrer.

O que é um exemplo de desvio de autenticação?

Exemplos de banco de dados de histórico do SHAREit ‘Vulnerabilidade de desvio de autenticação’. Banco de dados SHAREit MediaStore.

Como a autenticação é ignorada pelos invasores explica quaisquer duas formas de autenticação na Web?

Ignorando 2FA com gerenciamento de sessão convencional O invasor clica no link ‘alterar senha’. O invasor solicita o token de redefinição de senha. O invasor usa o token de redefinição de senha. O invasor faz login no aplicativo da Web.

O que é bypass na codificação?

O que são códigos de desvio? Os códigos de desvio são códigos de acesso de nove dígitos que você pode usar para concluir os prompts de autenticação multifator. Insira os códigos no campo Senha do prompt do MFA. O DIT recomenda que você use códigos de desvio como backup para quando não tiver seu dispositivo MFA principal disponível.

Como habilito o MFA no firewall de Palo Alto?

Para habilitar 2FA/MFA para usuários finais da Palo Alto Networks, acesse Autenticação de dois fatores >> Opções 2FA para usuários finais. Selecione o método de autenticação de dois fatores padrão para usuários finais. Além disso, você pode selecionar métodos 2FA específicos, que deseja exibir no painel de usuários finais.

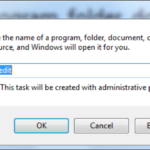

Como entro no meu Windows 10 bloqueado?

Pressione CTRL+ALT+DELETE para desbloquear o computador. Digite as informações de logon do último usuário conectado e clique em OK. Quando a caixa de diálogo Desbloquear computador desaparecer, pressione CTRL+ALT+DELETE e faça logon normalmente.

Qual é o código CID 10 para bypass coronário?

CID-10-CM Código para aterosclerose de enxerto(s) de revascularização do miocárdio sem angina de peito I25. 810.