Anúncios

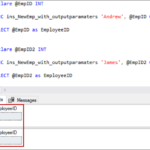

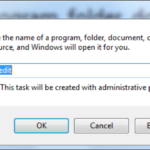

La commande Netstat fonctionne mieux lorsque vous avez le moins d’applications ouvertes possible, de préférence un seul navigateur Internet. Le Netstat génère une liste d’adresses IP (Internet Protocol) auxquelles votre ordinateur envoie des informations.

Comment savoir si votre adresse IP est suivie ?

La commande Netstat fonctionne mieux lorsque vous avez le moins d’applications ouvertes possible, de préférence un seul navigateur Internet. Le Netstat génère une liste d’adresses IP (Internet Protocol) auxquelles votre ordinateur envoie des informations.

Anúncios

Que se passe-t-il si votre adresse IP est suivie ?

Mais, si un pirate connaît votre adresse IP, il peut l’utiliser pour saisir des informations très précieuses, notamment votre emplacement et votre identité en ligne. En utilisant ces informations comme point de départ, ils pourraient potentiellement pirater votre appareil, usurper votre identité, et plus encore.

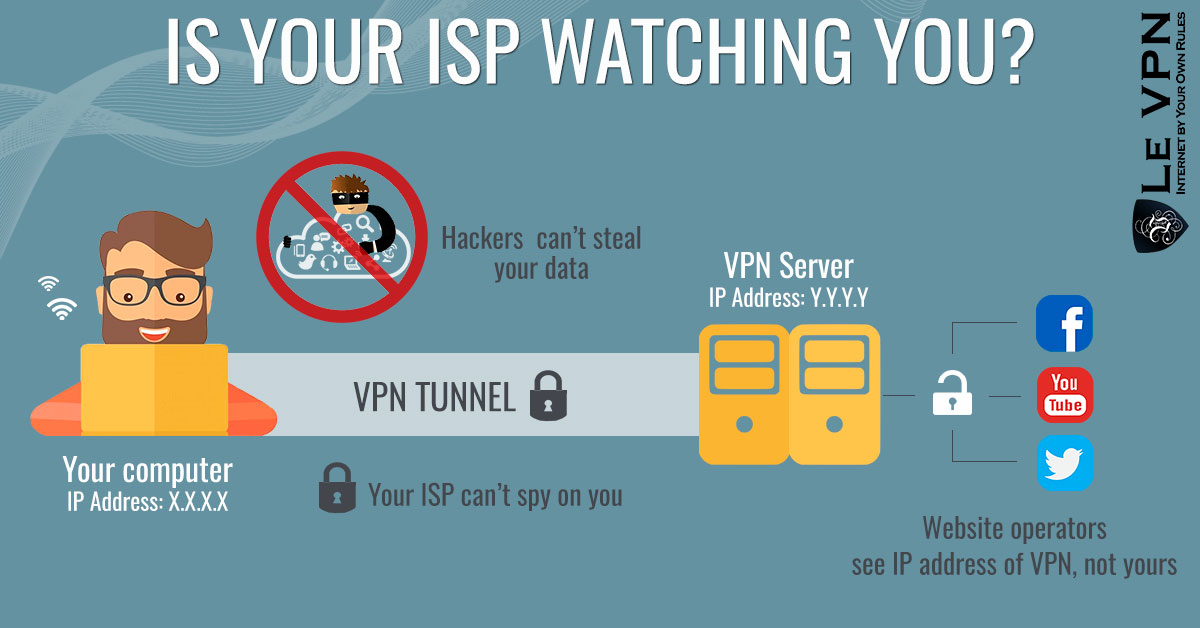

Quelqu’un peut-il m’espionner avec mon adresse IP ?

Un pirate peut espionner votre adresse IP pour suivre vos événements et utiliser votre adresse IP à son avantage. Les intrus peuvent utiliser des techniques sophistiquées avec votre adresse IP pour pirater vos systèmes. En tant qu’utilisateur, vous voudriez naviguer sur Internet en toute liberté et sans craindre aucune atteinte à la vie privée.

Anúncios

Comment savoir si votre adresse IP est suivie ?

La commande Netstat fonctionne mieux lorsque vous avez le moins d’applications ouvertes possible, de préférence un seul navigateur Internet. Le Netstat génère une liste d’adresses IP (Internet Protocol) auxquelles votre ordinateur envoie des informations.

Dois-je m’inquiéter si quelqu’un connaît mon adresse IP ?

Non, vous ne devriez pas vous inquiéter si quelqu’un connaît votre adresse IP. Si quelqu’un connaît votre adresse IP, il pourrait vous envoyer du spam ou restreindre votre accès à certains services. Dans les cas extrêmes, un pirate pourrait être en mesure de se faire passer pour vous. Cependant, toutvous devez faire pour résoudre le problème est de changer votre adresse IP.

Comment puis-je savoir si quelqu’un suit ma position ?

Android et iOS d’iPhone ne notifient ni ne donnent d’indication lorsque quelqu’un vérifie votre position. Une brève icône s’affiche dans la barre de notification lorsque le GPS est utilisé par les services de localisation. N’importe quel nombre d’applications ou de processus système déclenche une vérification de l’emplacement.

Comment empêcher le suivi de mon téléphone ?

Sur Android : ouvrez le tiroir d’applications, accédez aux paramètres, sélectionnez Emplacement, puis entrez les paramètres de localisation Google. Ici, vous pouvez désactiver la mise à jour de la position et l’historique des positions.

La navigation privée masque-t-elle votre adresse IP ?

Fondamentalement, le mode Incognito masque votre activité de navigation aux autres utilisateurs de votre appareil. Mais le mode navigation privée ne cache pas vos informations aux sites Web, aux annonceurs, à votre fournisseur de services Internet (FAI) ou aux grandes entreprises technologiques. Même en mode incognito, Google et d’autres peuvent toujours vous suivre. Incognito ne cache pas votre adresse IP.

La police peut-elle retracer l’IP ?

Les autorités ne peuvent suivre une adresse IP que vers une société VPN, qu’elles devraient alors forcer à révéler la véritable adresse IP à partir des journaux, qui pourraient même ne pas exister. Si le criminel se connectait à ce VPN à partir d’un autre, les forces de l’ordre devraient passer par plusieurs entreprises pour trouver les détails.

Qui peut voir votre adresse IP ?

La plupart des gens disent que les seules personnes qui connaissent votre adresse IP sont votre fournisseur d’accès Internet… les Cox Cables et Verizon du monde. Ces gens ont tort. Le fait est que n’importe qui avec un peu de savoir-faire peut trouver, voir et « capturer » votre adresse IP.

Une adresse IP peut-elle être tracée vers un téléphone portable ?

Cette adresse IP ne sera jamais identifiée par votre appareil ni révélée à votre appareil, il est donc très peu probablen’importe qui pourrait suivre votre appareil de cette façon non plus.

Que peut révéler la propriété intellectuelle ?

Au lieu de cela, les adresses IP peuvent révéler la ville, le code postal ou l’indicatif régional à partir duquel vous vous connectez à Internet à ce moment-là, c’est pourquoi les adresses IP changent chaque fois que vous vous connectez depuis un nouvel emplacement ou lorsque vous utilisez un nouveau routeur.

Une adresse IP peut-elle être tracée vers un téléphone portable ?

Cette adresse IP ne sera jamais identifiée par votre appareil ou révélée à votre appareil, il est donc très peu probable que quelqu’un puisse suivre votre appareil de cette façon non plus.

Puis-je suivre une adresse IP vers un emplacement ?

Grâce à un outil Internet utile appelé IP Geolocation Lookup, vous pouvez suivre une adresse IP proche de l’emplacement exact de quelqu’un. Vous pouvez vous rapprocher assez, selon une variété de facteurs, pour trouver l’emplacement physique de l’adresse IP de quelqu’un.

Que peut révéler la propriété intellectuelle ?

Votre adresse IP révèle vos informations personnelles Bien qu’elle n’inclue pas vos informations personnelles comme votre numéro de téléphone ou votre nom, elle peut révéler votre indicatif régional, votre code postal ou votre ville. En d’autres termes, des tiers peuvent utiliser votre IP pour savoir où vous vous trouvez et d’où provient votre connexion Internet.

L’adresse IP peut-elle être tracée incognito ?

Fondamentalement, le mode Incognito masque votre activité de navigation aux autres utilisateurs de votre appareil. Mais le mode navigation privée ne cache pas vos informations aux sites Web, aux annonceurs, à votre fournisseur de services Internet (FAI) ou aux grandes entreprises technologiques. Même en mode incognito, Google et d’autres peuvent toujours vous suivre. Incognito ne cache pas votre adresse IP.

Comment savoir si votre adresse IP est suivie ?

La commande Netstat fonctionne mieux lorsque vous avez le moins d’applications ouvertes possible, de préférence un seul navigateur Internet. Le Netstat génère une liste de protocole Internet (IP)adresses auxquelles votre ordinateur envoie des informations.

Comment puis-je savoir si je suis espionné ?

Certains des signes les plus évidents sur lesquels vous êtes espionné incluent : Quelqu’un semble toujours vous « bousculer » en public. Comme s’ils savaient toujours quand et où vous trouver. Lors d’un divorce ou d’une séparation, votre ex-partenaire connaît plus de détails qu’il ne le devrait sur vos activités, vos finances ou d’autres détails.

Quel téléphone ne peut pas être suivi ?

Parmi les téléphones les plus sécurisés – Purism Librem 5 Le Purism Librem 5 est livré avec trois interrupteurs d’arrêt, du point de vue matériel, qui peuvent désactiver les capteurs. Ces commutateurs sont situés pour les caméras, le microphone, le Wi-Fi, le Bluetooth et la bande de base cellulaire. Ce téléphone a tous les trackers importants désactivés par défaut.

Votre téléphone peut-il être suivi s’il est éteint ?

Un téléphone peut-il être suivi lorsqu’il est en mode avion ? Oui, votre téléphone peut être suivi lorsqu’il est en mode avion. Bien qu’il désactive le Wi-Fi et les services cellulaires, le mode avion ne désactive pas le GPS (une technologie différente qui envoie et reçoit des signaux des satellites GPS).

Pouvez-vous dire si votre téléphone est surveillé ?

Oui, il y a des signes qui vous diront quand votre téléphone est surveillé. Ces signes incluent une surchauffe de votre appareil, une décharge rapide de la batterie, la réception de messages texte étranges, l’audition de sons étranges pendant les appels et des redémarrages aléatoires de votre téléphone.vor 3 Tagen

Comment les sites Web suivent-ils votre adresse IP ?

Ainsi, lorsque votre adresse IP contacte un serveur pour accéder à un site Web spécifique, le site Web peut suivre la provenance du visiteur. En temps réel, ces informations peuvent être utilisées pour personnaliser la page que vous voyez.

Comment puis-je empêcher le suivi de mon adresse IP ?

Vous ne voulez pas que votre adresse IP soit suivie et vous ne voulez pas exposerinformation sensible. Les deux façons les plus courantes de masquer votre adresse IP sont d’utiliser un serveur proxy ou d’utiliser un réseau privé virtuel (VPN). La méthode la plus simple consiste à utiliser un VPN.

Votre adresse IP est-elle suivie si vous traitez des crypto-monnaies ?

Si vous traitez des crypto-monnaies, les enjeux sont plus élevés. Vous ne voulez pas que votre adresse IP soit suivie et vous ne voulez pas exposer d’informations sensibles. Les deux manières les plus courantes de masquer votre adresse IP sont d’utiliser un serveur proxy ou d’utiliser un réseau privé virtuel (VPN).

Que peut voir la police sur mon adresse IP ?

Ils peuvent voir quel fournisseur d’accès Internet vous utilisez et si l’adresse IP figure sur des listes noires. Afin d’obtenir plus de détails personnels que cela, ils devraient passer par votre FAI, qui ne fournira probablement vos coordonnées que si un avocat ou un agent des forces de l’ordre leur fournit la preuve que votre adresse IP était liée à un crime.