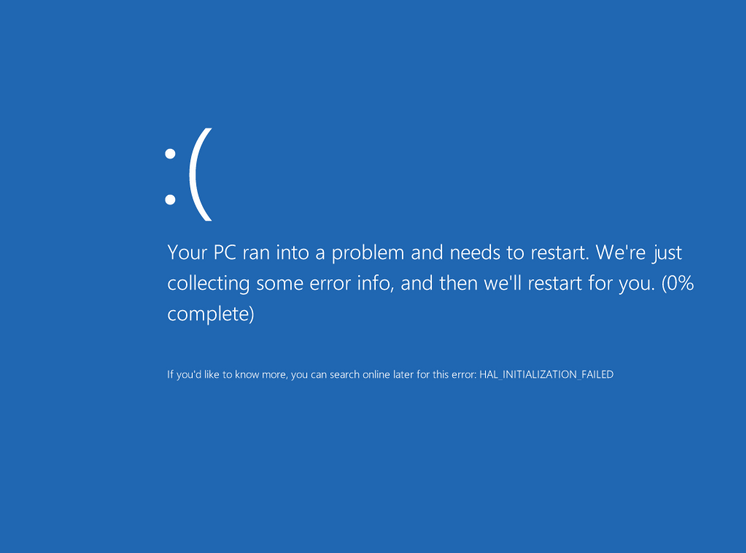

Une chaleur excessive du processeur peut souvent provoquer l’écran bleu de la mort. Lorsqu’un processeur chauffe, il ralentit et diminue ses performances. Dans des conditions extrêmes, une température élevée du processeur peut endommager le processeur et la carte mère. Pour éviter que cela ne se produise, l’écran bleu de la mort apparaît pour vous informer que votre système surchauffe.

La surchauffe du PC peut-elle provoquer un écran bleu ?

Un appareil qui surchauffe peut entraîner une panne du système et un écran bleu de la mort. Assurez-vous que votre PC dispose de systèmes de refroidissement adéquats afin de ne pas risquer ce problème.

Qu’est-ce qui déclenche l’écran bleu ?

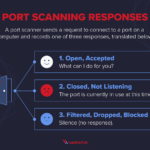

L’écran bleu se produit lorsque Windows rencontre une erreur critique qui arrête l’exécution du système d’exploitation. Ces erreurs critiques peuvent être le résultat d’un matériel défectueux, de pilotes matériels défectueux ou de bas niveau, ou d’applications défectueuses ou de bas niveau qui s’exécutent dans le noyau Windows.

La surchauffe du SSD peut-elle provoquer un écran bleu ?

Matériel : une mémoire (RAM) défectueuse, un disque dur (HDD), un disque SSD, une carte mère, un processeur ou un bloc d’alimentation (PSU) peuvent tous être responsables des pannes d’écran bleu. Surchauffe : votre ordinateur peut afficher le BSOD s’il surchauffe en raison de la poussière, de ventilateurs défectueux ou d’un matériel surchargé.